Erfahren Sie mehr über die Best Practices beim Fernzugriff, um das Management von Remote-Desktop-Lösungen wie Connectwise ScreenConnect, Splashtop, TeamViewer und RDP zu optimieren und diese Tools mit höchster Effizienz einzusetzen.

Einer der größten Sprünge der IT-Management wurde durch die Einführung von Remote-Access-Technologien erreicht. Es gab eine Zeit, da bedeutete die Überwachung und Wartung einer IT-Infrastruktur, einschließlich sämtlicher Software, Endpunkte, Server, Drucker und Benutzerkonten, Zeit vor Ort zu verbringen, physischen Zugang und eine Menge Fahrerei.

Das hat sich dank Remote-Access-Software geändert, mit der selbst die kompliziertesten Aufgaben schnell und effizient per Fernzugriff erledigt werden können. IT-Unternehmen und Managed Services Provider (MSPs) sind auf Computerzugriffe aus der Ferne angewiesen, um Probleme von Endbenutzern schnell zu diagnostizieren und zu lösen, wichtige Software-Updates zu installieren und Netzwerkressourcen und Assets zu überwachen. Interne IT-Teams und IT-Manager:innen verlassen sich auf Fernzugriffstools, um ihre Produktivität zu maximieren, mehrere Standorte zu verwalten und von zu Hause oder unterwegs aus zu arbeiten.

Am wichtigsten ist vielleicht, dass die Möglichkeit der Fernüberwachung sowohl MSPs als auch IT-Manager:innen in die Lage versetzt, die IT-Bedürfnisse von Benutzern rund um die Uhr zu unterstützen, bei Wind und Wetter, jeden Tag.

Bevor wir zu weit ausholen, sollten wir den Begriff „Fernzugriff“ definieren

Verwalten und steuern Sie Ihre Endpunkte mit nur einem Klick aus der Ferne.

Erfahren Sie mehr über NinjaOne Remote-Zugriff. →

Was ist Fernzugriff, und welche Rolle spielt er beim IT-Support?

Fernzugriff (Remote Access) ist ein Sammelbegriff, der die Möglichkeit beschreibt, von einem beliebigen Standort aus über eine Netzverbindung auf ein bestimmtes Computersystem zuzugreifen. Viele Computernutzer:innen haben diese Supporterfahrung bereits gemacht: Sie rufen beim technischen Support an und der/die Techniker:in am anderen Ende der Leitung übernimmt die Kontrolle über ihren Computer um so das Problem zu lösen.

Fernzugriff dient zwar einigen Zwecken auf der Endnutzerseite – zum Beispiel der gemeinsamen Nutzung von Dokumenten oder Dateien innerhalb eines Unternehmens –, spielt aber eine viel zentralere Rolle im IT-Support.

Zusammen mit RMM-Software (Remote Monitoring and Management) ist Fernzugriff ein wichtiger Grund dafür, dass selbst kleine Technikerteams eine große Anzahl von Kund:innen und Endnutzern:innen unterstützen können. Es ermöglicht ihnen, Systemkonfigurationen, Wartung, Fehlerbehebung und Patch-Management für weit mehr Personen durchzuführen, als sie es vor Ort könnten.

Erhöhter Bedarf an sicheren Fernzugriffsoptionen

Mit der explosionsartigen Zunahme des Bedarfs an flexiblen, dezentralen Arbeitsumgebungen haben viele Unternehmen Benutzer:innen, Geräte und kritische Prozesse über all ihre Regionen verteilt. Ohne Fernüberwachung und Fernzugriffsmöglichkeiten wäre es nahezu unmöglich, diese neue Art von Belegschaft zu verwalten.

Viele Unternehmen, die gezwungen waren, Endnutzer:innen schnell Fernzugriffsoptionen zur Verfügung zu stellen, haben dies möglicherweise auch unüberlegt getan und versehentlich zusätzliche Bedrohungsvektoren für Sicherheitsverletzungen, Datenverluste und Netzwerkunterbrechungen geschaffen, die ihr Unternehmen Zeit und Geld kosten können.

Aus diesem Grund ist es äußerst wichtig, sowohl sichere Fernzugriffstools als auch Anbieter zu nutzen, die Erfahrung mit der sicheren Bereitstellung, Konfiguration und Verwaltung dieser Tools haben.

Die 3 wichtigsten Anforderungen und Kriterien für die Auswahl einer Fernzugriffslösung

Fernzugriffslösungen sind nicht alle gleich, auch wenn ihr Hauptzweck recht einfach erscheint. Wie bei vielen Arten von Software können bestimmte Optionen besser auf die Bedürfnisse Ihres Unternehmens zugeschnitten sein als andere. Hier sind einige der wichtigsten Kriterien, die bei der Auswahl eines Tools zu beachten sind.

Sicherheit

Bei allen Fernzugriffstools darf die Sicherheit natürlich nicht unterschätzt werden. Software, die speziell für den Fernzugriff entwickelt wurde, ist leistungsstark und in vielen Fällen unverzichtbar, birgt aber auch ein erhebliches Risiko.

Die Lösung sollte auf die Einhaltung von Sicherheits- und Compliance-Standards geprüft sein, und es sollten klare Dokumentationen und Ressourcen zur Verfügung stehen, um eine sichere Bereitstellung und Konfiguration zu gewährleisten.

Funktionen, die eine klare Zugangskontrolle und Protokollierung ermöglichen, sind ebenfalls ein Muss.

Benutzerfreundlichkeit

Was ist der wichtigste Grund für ein gutes UI? Wenn der Fernzugriff einfach zu bedienen ist, wird er auch genutzt. Wenn nicht, dann nicht. Und das eröffnet die Möglichkeit, dass Endnutzer:innen nach nicht unterstützten Alternativen suchen und diese nutzen.

Verlässlichkeit

Der Fernzugriff ist ein unvorstellbar wichtiger Bestandteil des modernen IT-Managements – sie werden ihn nicht mehr missen wollen. Die Zuverlässigkeit Ihrer Remote-Tools, einschließlich des Remote-Zugriffs, wirkt sich direkt auf die allgemeine Zuverlässigkeit und Robustheit Ihrer IT-Infrastruktur aus.

Best Practices für den Fernzugriff: Zu nutzende Funktionen und Vorteile

In Kombination mit Remote-Management Best Practices kann die richtige Fernzugriffslösung einen sehr direkten und kritischen Bedarf für Unternehmen erfüllen. Bei richtiger Anwendung kann es auch den Bedarf an zusätzlichen Tools beseitigen und Unternehmen langfristig Geld einsparen (also kein Grund mehr, ständig für LogMeIn-Abonnements zu zahlen).

Welche Funktionen sollten Sie verwenden, um den Fernzugriff optimal zu nutzen?

- Unterstützung mehrerer Monitore, so dass Techniker:innen auf mehrere Endpunkte zugreifen können.

- Mehrere Sitzungen, die es Techniker:innen ermöglichen, mehrere Sitzungen auf demselben Endpunkt zu öffnen.

- Verbindungssicherheit, um einen besseren Abhörschutz zu bieten. Dies ist wichtig, da die meisten Fernverbindungen über öffentliche und unverschlüsselte Leitungen übertragen werden.

- Gemeinsamer Zugriff, der es mehreren Techniker:innen ermöglicht, am selben Endpunkt zu arbeiten und während der Arbeit problemlos miteinander zu kommunizieren.

- Kontrolle der Zugriffsrechte, um Zugriffsrechte unterstützten Geräten zuzuweisen und Berechtigungen so nahtlos wie möglich zu handhaben. Ansonsten können Techniker:innen nicht an unbeaufsichtigter Hardware arbeiten.

- Benutzer-Kommunikationskanäle, die eine einfache, integrierte Kommunikation zwischen Techniker:innen und Endnutzer:innen ermöglichen. (Dies ist in der Regel ein textbasiertes Chat-System oder ein Sprachkommunikationskanal)

- Dateiübertragungsfunktion, mit der Techniker:innen problemlos Dateien zum und vom Remote-Gerät kopieren können.

- Live-Desktop-Viewer-Funktionalität ist für Helpdesk-Techniker:innen unerlässlich, wenn sie zum Lösen des Problems das sehen müssen, was Benutzer:innen sehen.

- Endmonitor-Blackout für Techniker:innen, die ein Problem per Fernzugriff beheben und den Endnutzer:innen während der Sitzung die Sicht auf den Desktop nehmen müssen.

- Zugangs- und Prozessautomatisierung, die es Techniker:innen ermöglicht, sich wiederholende Aufgaben zu skripten und automatisierte Massenkorrekturen für zahlreiche Endpunkte anzuwenden.

- Der Zugang zu und von mobilen Geräten ist wichtiger denn je. Support-Techniker:innen müssen in der Lage sein, jederzeit und in jeder Umgebung zu arbeiten, und sie müssen oft auf mobile Geräte zugreifen, um Probleme von Remote-Mitarbeiter:innen zu lösen

- Die Sitzungsprotokollierung stellt sicher, dass die auf dem Remote-Computer durchgeführten Aktionen für die Änderungsprotokollierung aufgezeichnet werden.

- RMM-Integrationen, um Zeit zu gewinnen und Techniker:innen die Verwendung mehrerer verschiedener Tools gleichzeitig zu ersparen. Systeme, die die Sitzungszeit automatisch protokollieren können, tragen zur Automatisierung von Abrechnungsverfahren bei und sind allgemein sicherer und zuverlässiger.

„🥷 Erleben Sie NinjaOne selbst.

→ Melden Sie sich heute für unsere 14-tägige kostenlose Testversion an.“

Eine kurze Anmerkung zu: RDP (Remote Desktop Protokoll)

Das Remote-Desktop-Protokoll (RDP) hat sich in Zeiten der Verbreitung von Remote-Arbeitsplätzen als sehr nützlich erwiesen. RDP ist ein Windows-Protokoll, das es entfernten Mitarbeiter:innen ermöglicht, das Betriebssystem auf einem Gerät an einem anderen Ort zu sehen und zu verwenden. Mit anderen Worten: Benutzer:innen, die zu Hause sitzen, können sich über eine Internetverbindung bei ihrem Büro-Desktop anmelden und ihn so nutzen, als säßen sie dort am Schreibtisch.

Mit Remote-Desktop können Mitarbeiter:innen von jedem Ort der Welt aus auf bestimmte Gerätedaten zugreifen, wodurch sie produktiver arbeiten können und Unternehmensdaten sicher bleiben.

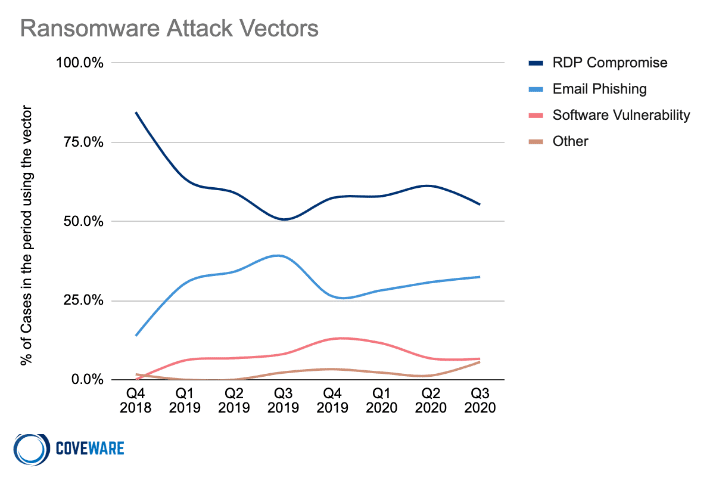

RDP ist in Windows integriert, muss aber richtig konfiguriert werden, um sicher genutzt werden zu können. Unternehmen sollten wissen, dass ein ungesicherter RDP-Zugang ein weit verbreiteter Angriffsvektor ist, der vor allem von Ransomware-Gruppen gerne genutzt wird. Daher sollte RDP niemals dem Internet ausgesetzt werden.

Quelle: Coveware’s Q3 Ransomware Trends-Bericht

Weitere Informationen über sicheres RDP finden Sie in diesem Beitrag der UC Berkeley.

Integrationen für Fernzugriff von NinjaOne

NinjaOne bietet mehrere native Integrationen für Fernzugriff, die unseren Partnern alle oben genannten Vorteile des Fernzugriffs bieten und gleichzeitig ein sicheres und einfaches Benutzererlebnis ermöglichen.

Unsere Teamviewer Integration ist eine Single-Pane-of-Glass-Erfahrung, die Best Practices durch sicheren Fernzugriff, Endbenutzer-Sharing, Benutzer-Chat, Dateiübertragungen, Sitzungsaufzeichnung und zahlreiche andere großartige Funktionen der Teamviewer-Software ermöglicht.

Die Fernzugriffslösung von Splashtop wurde speziell für MSPs und IT-Experten entwickelt. Die NinjaOne-Splashtop-Integration ermöglicht Splashtop-Best Practices durch Ein-Klick-Fernzugriff, Dateitransfers, Benutzer-Chat, Audio-/Video-Kommunikation und detaillierte Verbindungsberichte.

Die Integration von Connectwise ScreenConnect in NinjaOne ermöglicht es Partnern, eine der beliebtesten Fernzugriffslösungen direkt in NinjaOne zu nutzen und gleichzeitig vollen Zugriff auf die Funktionalität, das Reporting und die Oberfläche von Control zu erhalten.

NinjaOne bietet außerdem eine vollständig anpassbare Benutzeroberfläche für RDP, die Ihnen die vollständige Kontrolle über den Windows-Fernzugriff und die Einhaltung der Best Practices für Remote-Desktops ermöglicht. Unsere sichere RDP-Fernsteuerungslösung umfasst die automatisierte Provisionierung von Endpunkten für den RDP-Zugriff, die Integration des Austauschs von Anmeldeinformationen für administrative Berechtigungen, dynamische Grafikeinstellungen auf Grundlage der Verbindungsleistung sowie die Anzeige auf einem oder mehreren Bildschirmen.

Erleben Sie die Fernzugriffsoptionen von NinjaOne selbst und starten Sie noch heute eine kostenlose Testversion.