Im 2022 Workforce Security Report von Check Point heißt es, in 57 % der Unternehmen arbeite mehr als die Hälfte der Belegschaft von zu Hause aus. Die steigende Zahl der remote-arbeitenden Angestellten bringt neue Sicherheitsaspekte mit sich, um die sich IT-Teams am Unternehmensstandort bisher nicht wirklich sorgen mussten. Im Zuge der digitalen Transformation von Unternehmen werden die bestehenden Netzwerk- und Netzwerksicherheitsarchitekturen den Anforderungen des heutigen digitalen Zeitalters nicht mehr gerecht.

Wie kann ein Unternehmen die Sicherheit seines Netzwerks gewährleisten, wenn die Benutzer:innen von diversen Standorten aus darauf zugreifen? Secure Access Service Edge (SASE) wurde geschaffen, um dieses Hauptproblem zu lösen. Inzwischen versuchen immer mehr Unternehmen, dieses System in ihren IT-Umgebungen zu implementieren. Im Jahr 2020 betonte Gartner: „Bis 2024 werden mindestens 40% der Unternehmen Strategien zur Einführung von SASE verfolgen, während es Ende 2018 noch weniger als 1% waren.“

Was ist Secure Access Service Edge?

Der von Gartner geprägte Begriff SASE (ausgesprochen „Sässi“) bezeichnet die Kombination von Netzwerk- und Sicherheitstechnologie in einem einzigen Angebot. Ziel von SASE ist es, das Netzwerk zu schützen, indem Endbenutzer:innen sich von überall aus sicher mit diesem Netzwerk verbinden können.

Es gibt große Nachfrage nach einem sicheren Direktzugang zur Cloud, ohne dass ein VPN benutzt werden muss. SASE erreicht dies durch die Kombination von Security as a Service (SECaaS) und Network as a Service (NaaS) in einer integrierten Lösung. Somit können Sie Ihr Netzwerk mit einem globalen, cloudbasierten Sicherheitsmodell sowohl verwalten als auch sichern.

Security as a Service (SECaaS)

SECaaS ist ein ausgelagerter Service, mit dem die Cybersicherheit eines Unternehmens gehandhabt und gemanagt werden kann. Drittanbieter von SECaaS sichern dabei IT-Umgebungen über die Cloud.

Network as a Service (NaaS)

NaaS ist die Bereitstellung von Netzwerkdiensten, inklusive Hardware und Software. NaaS folgt ebenfalls einem Cloud-Service-Modell und nutzt einen Abonnement-Service. Unternehmen können Netzwerkdienste von NaaS-Anbietern „mieten“.

Wie funktioniert Secure Access Service Edge?

SASE schafft ein Netzwerk-Framework, das sowohl Cloud-Sicherheitstechnologien als auch Wide Area Network (WAN)-Funktionen enthält, um eine sichere Verbindung für Benutzer:innen zu schaffen, die von jedem beliebigen Standort aus auf das Netzwerk zugreifen. SASE bietet all dies als zentral verwalteten Cloud-Service.

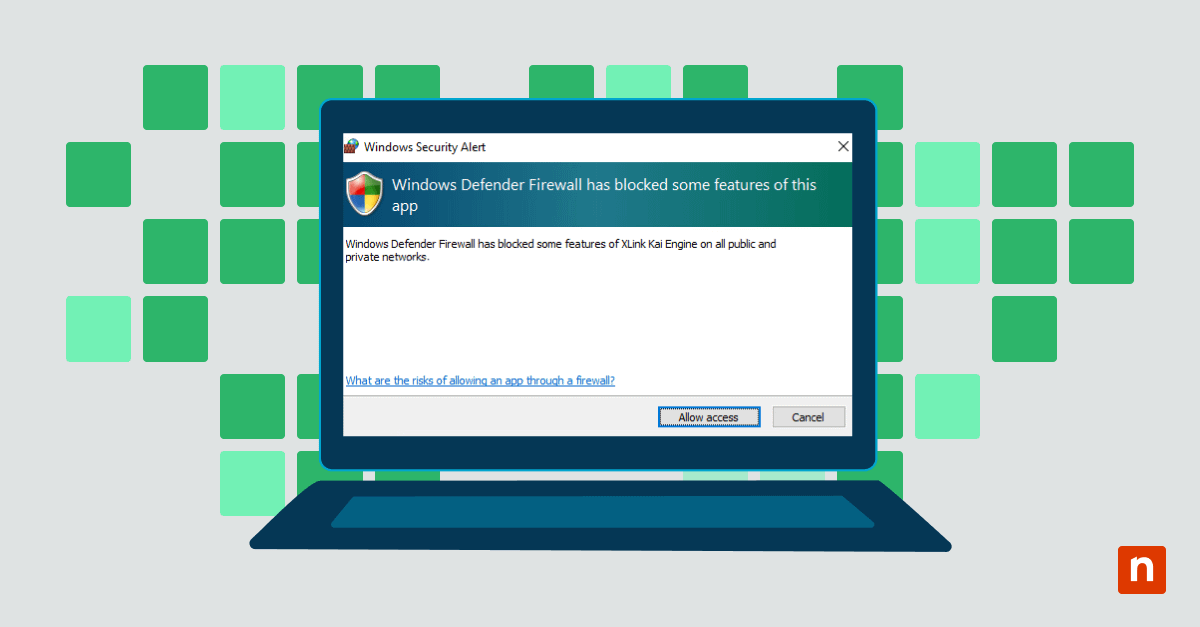

SASE unterscheidet sich von anderen Netzwerkstrategien, weil es nicht auf ein eigenes physisches Rechenzentrum angewiesen ist. Stattdessen werden immer mehr Anwendungen/Programme und Daten in der Cloud gespeichert und abgerufen. Während die perimeterbasierte Sicherheit den Sicherheitsbedürfnissen von Legacy-Software entsprach, um Cyber-Bedrohungen in der Vergangenheit zu bekämpfen, bietet SASE mit seinem Schutz über einen softwaredefinierten Perimeter ein höheres Sicherheitsniveau.

Dies ermöglicht es SASE auch, die Sicherheit des Datenverkehrs an den Endpunkten durchzusetzen, anstatt lediglich den Datenverkehr über Netzwerkperimeter zu überwachen. Somit wird der Sicherheitsschwerpunkt auf die Identitätsprüfung verlagert.

3 Stufen zur Realisierung von SASE

Security Boulevard erläutert die drei Stufen, die Gartner für die Implementierung von SASE sieht: essenziell, empfohlen und optional. Jede dieser Stufen beinhaltet verschiedene Technologien, die im SASE-Modell verwendet werden können:

Essenziell

Sogenannte Kerntechnologien sind essenziell für ein SASE und schaffen mit ihm einen sicheren Netzwerkaufbau.

- Software-defined Wide Area Network (SD-WAN)

- Secure Web Gateway (SWG)

- Firewall as a Service (FWaaS)

- Cloud Access Security Broker (CASB)

- Zero Trust Network Access (ZTNA)

Empfohlen

Empfohlene Technologien sind nicht essenziell, können aber sehr hilfreich beim Aufbau eines SASE sein.

- Sandbox

- Browser Isolation

- Web Application Firewall (WAF)

- Network Access Control (NAC)

- Next-Generation Antivirus/Endpoint Detection and Response (NGAV/EDR)

Optional

Optionale Technologien sind – wie der Name schon sagt – optional, wenn Kund:innen entsprechende Dienste zusätzlich benötigen sollten.

- Wireless Local-Area Network (WLAN)

- Virtual Private Network (VPN)

Warum brauchen moderne Unternehmen Secure Access Service Edge?

Versa nennt einige wichtige Gründe, warum Unternehmen SASE benötigen:

- Die Einführung von Cloud-Technologien entspricht besser den Anforderungen der heutigen IT-Umgebungen

- Die Integration mehrerer Technologien reduziert die Komplexität des IT-Managements

- SASE schützt einen softwaredefinierten Perimeter und nicht nur den Rand des Netzwerks

- SASE entschärft die Bedrohungen durch identitätsorientierte Software und das Prinzip der geringstmöglichen Privilegien bei den Zugriffsrechten

- Die Durchsetzung von Richtlinien ist für alle Benutzer:innen einheitlich, unabhängig von ihrem Standort

Was ist der Unterschied zwischen Secure Access Service Edge und herkömmlichen Netzwerksicherheitssystemen?

Bei der traditionellen Netzwerksicherheit sehen sich IT-Teams in der heutigen Zeit mit einer schier überwältigenden Anzahl von Herausforderungen konfrontiert. Unternehmen, die früher in einzelnen Gebäuden mit lokalen Rechenzentren arbeiteten, stellen jetzt auf dezentrale, hybride Belegschaften um. Dabei hat die herkömmliche Netzwerksicherheit jedoch Schwierigkeiten, den Anforderungen dieser neuen Art von dezentraler Arbeit und Belegschaft gerecht zu werden. Laut Citrix gehören zu den aktuellen Problemen der traditionellen Netzwerksicherheit die komplexe Verwaltung von Technologien, zu viel Arbeit für die Mitarbeitenden, unzureichender Schutz vor Cyberangriffen, hohe Latenzzeiten und erhöhte Kosten.

Welche Vorteile bietet SASE?

Wenn so viele Unternehmen auf SASE-Netzwerke umsteigen, muss es offensichtlich viele Vorteile geben, die das SASE-Modell bietet. Zu den wichtigsten Vorteilen gehören:

- Verbesserte Sicherheitsdienste zum Schutz vor Bedrohungen

- Erhöhte Zeit- und Kosteneinsparungen durch zentralisiertes Management

- Geringere betriebliche Komplexität bei der IT-Sicherheit

- Garantierte Durchsetzung von Richtlinien sowie Zugriffskontrolle

- Bessere allgemeine Netzwerkleistung und Benutzerfreundlichkeit

Schützen und managen Sie Ihr Netzwerk mit einem SASE-System

Technologie verändert sich ständig und wird immer fortschrittlicher. Es ist sehr wichtig, mit diesen Veränderungen Schritt zu halten. SASE ist eine innovative Lösung für die aktuellen Probleme, mit denen Unternehmen in ihren IT-Umgebungen konfrontiert sind. SASE ist ein hervorragendes System für eine Netzwerkarchitektur, mit der Sie Ihr Netzwerk effektiv verwalten und sichern können.