Das Dark Web ist ein verschlüsselter Bereich des Internets, der von Suchmaschinen nicht indiziert wird und für den spezielle Vorbereitungen erforderlich sind. Auch wenn jeder schon einmal von dem sagenumwobenen „Dark Web“ gehört hat, kann nicht jeder einfach darauf zugreifen – zumindest nicht ohne die richtigen Tools.

In diesem IT-Leitfaden erfahren Sie alles, was Sie über das Dark Web wissen müssen, insbesondere über seine Rolle im Bereich der Cybersicherheit. Wie der Name schon sagt, ist das Dark Web die Heimat vieler illegaler Aktivitäten, einschließlich des Verkaufs von personenbezogenen Daten, gestohlenen Zugangsdaten, Ransomware-as-a-Service (RaaS)-Kits und einer ganzen Reihe von Dingen, die Ihr Unternehmen erheblich beeinträchtigen könnten.

Es ist von entscheidender Bedeutung, dass Sie diese Konzepte mit Ihrem Team besprechen, auch wenn Sie sich selbst als „über den Dingen stehend“ betrachten Denken Sie daran, dass die Bedrohungsakteure nicht durch Moral oder Legalität motiviert sind, sondern durch Geld oder Macht. Das macht sie noch gefährlicher, weil sie bereit sind, über das hinauszugehen, was die meisten Menschen als „normal“ ansehen würden. Die Leugnung ihrer Existenz oder ihrer Beweggründe bringt Ihren MSP, MSSP oder Ihr IT-Unternehmen in eine verwundbare Position, da Sie nicht wissen, wie Sie sich vor den verschiedenen Risiken, die Cyberkriminelle darstellen, umfassend schützen können.

Clear vs. deep vs. dark web

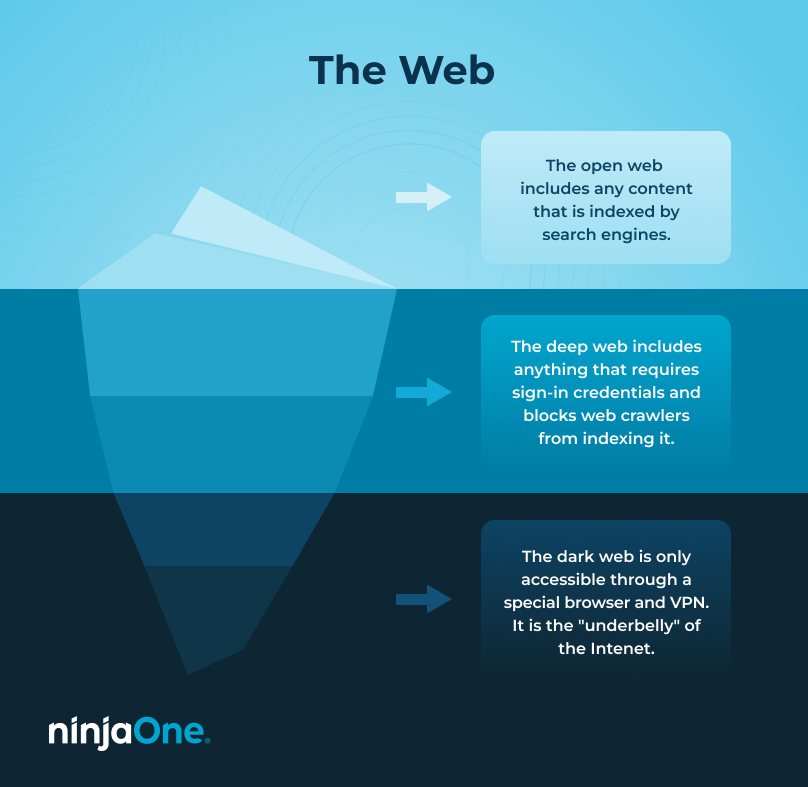

Das Internet, das Sie sehen, nutzen und über das Sie in den Nachrichten lesen, ist der „freie“, „offene“ oder „obere“ Teil des Internets. Diese Ebene ist mit Suchmaschinen wie Chrome, Firefox, Safari, Opera und Microsoft Edge leicht zugänglich.

Das Deep Web, das oft mit dem Dark Web verwechselt wird, macht etwa 96 % bis 99 % der Internetlandschaft aus und umfasst alles im Netz, was passwortgeschützt, kostenpflichtig oder vor dem Crawlen durch Suchmaschinen geschützt ist. Es dient der Sicherheit und sollte nicht mit etwas Illegalem in Verbindung gebracht werden. Sie nutzen das Deep Web zum Beispiel, um Ihren Kontostand online abzufragen oder sich auf der Website Ihres Unternehmens anzumelden, um bestimmte Funktionen zu ändern.

Andererseits stellt das Dark Web nur einen winzigen Bruchteil des Deep Web dar (Britannica gibt nur etwa 0,01 % an) und erfordert sowohl ein VPN als auch einen anonymisierenden Webbrowser (wie Tor). Außerdem gibt es im Dark Web keine Suchmaschinen, so dass Sie wissen müssen, welche Websites Sie gezielt besuchen müssen. So können Sie leicht feststellen, ob Sie sich im Dark Web befinden oder nicht: Wenn Sie sich auf einer Website wiederfinden, von der Sie nicht wissen, wie Sie dorthin gelangt sind, handelt es sich höchstwahrscheinlich nicht um eine dunkle Webseite. Alle Benutzer des Dark Webs haben die volle Absicht, bestimmte Seiten zu besuchen.

Daher sind die Begriffe Deep Web und Dark Web nicht austauschbar.

Was findet man im Dark Web?

Ganz einfach: Alles. Es ist schwer zu sagen, was sich im Dark Web befindet, weil niemand das ganze Ausmaß kennt. Im Dark Web finden jedoch viele illegale Aktivitäten statt, und böswillige Akteure nutzen es, um Kreditkartennummern, gestohlene Anmeldedaten, Konten, Software und alle Arten von Drogen, Waffen und Falschgeld zu kaufen. Allerdings ist nicht alles im Dark Web illegal, aber es ist bei Cyberkriminellen beliebt, vor allem wegen der erforderlichen Verschlüsselung und Anonymität.

Man kann davon ausgehen, dass man im Dark Web alles kaufen kann, was man will, solange man genug Geld und Motivation hat – vorausgesetzt natürlich, man weiß, wo man hingehen muss.

Werfen wir einen Blick auf einige Zahlen von Statista:

- Der Wert der Darknet-Märkte und Betrugsgeschäfte weltweit wird für das Jahr 2022 auf 1,5 Milliarden Dollar geschätzt, und diese Zahl wird voraussichtlich noch steigen.

- Arbeitssuchende haben sich dem Dark Web zugewandt, um ferngesteuerte Arbeitsmöglichkeiten zu finden, wobei das Durchschnittsgehalt der versprochenen Jobs im Durchschnitt 4.000 Dollar monatlich beträgt.

- Das Dark Web ist bekannt für den Verkauf zahlreicher illegaler Produkte, darunter verteilte DoS-Angriffe und RaaS-Kits. Diese Produkte werden für bis zu 4.500 Dollar pro 1.000 Installationen verkauft(Statista-Studie 2023).

Warum sollte man als IT-Experte das Dark Web nutzen?

Immer mehr Cybersicherheitsunternehmen nutzen das Dark Web zu Ausbildungs- und Schulungszwecken. Insbesondere schulen sie ihr IT-Personal in ethischem Hacking, d. h. in der Durchführung von Sicherheitsbewertungen in einer kontrollierten Umgebung. Ethische Hacker verwenden die gleichen Techniken wie gewöhnliche Hacker, um festzustellen, ob die IT-Architektur eines Unternehmens angemessen geschützt ist. Dies kann Teil einer moderneren Schwachstellenbewertung sein.

Ethical Hacking deckt Sicherheitsschwachstellen in Ihrem IT-System auf, um Cyberangriffe und Datenschutzverletzungen zu verhindern. Vor allem das Dark Web ist nützlich, um herauszufinden, welche Informationen derzeit verfügbar sind und verkauft werden, welche digitalen Werte zu Geld gemacht werden und worauf Hacker es abgesehen haben.

Es ist leicht anzunehmen, dass das Dark Web nur für Kriminelle gedacht ist, aber das wäre eine zu voreilige Annahme. Vielmehr ist es am besten, das Dark Web als Werkzeug zu nutzen und es zur Stärkung Ihrer IT-Sicherheit einzusetzen.

Neben dem ethischen Hacking nutzen viele IT-Unternehmen das Dark Web auch, um eine sicherere Kommunikation zwischen ihren verschiedenen Niederlassungen zu ermöglichen. So können Sie z. B. die eigenen Tools nutzen, um gegen Zensur vorzugehen oder private und anonyme E-Mails für Whistleblower und ähnliche Personen zu erstellen.

Das Dark Web hat zwar einen zweifelhaften Ruf, kann aber auch für legitime Zwecke genutzt werden. Illegale Marktplätze machen nur einen kleinen Teil der tatsächlich existierenden aus.

Wie kann man auf das Dark Web zugreifen?

- Verwenden Sie ein VPN. Ein VPN verschlüsselt Ihre IP-Adresse und verhindert, dass Dritte Sie oder Ihren Standort identifizieren können. Es wird dringend empfohlen, in einen robusten VPN-Dienst für Dark Web-Zwecke zu investieren.

- Lade den Tor-Browser (oder etwas Ähnliches) herunter. Der Tor-Browser (kurz für „The Onion Router“) anonymisiert Ihren Internetverkehr. Im Gegensatz zu anderen Webbrowsern verbirgt Tor deine echte IP-Adresse und andere Systeminformationen vor den Websites, die du besuchst.

- Suchen Sie die .onion-Adresse, die Sie besuchen möchten. Wie bereits erwähnt, müssen Sie im Dark Web genau wissen, welche Website Sie besuchen möchten. Diese Webseiten verwenden .onion-Domänennamen der obersten Ebene und können lange, zufällige Kombinationen von Buchstaben und Zahlen enthalten.

Ist es legal, auf das Dark Web zuzugreifen?

Vielleicht haben Sie Angst, dass Sie mit den Behörden in Konflikt geraten, wenn Sie sich im Dark Web bewegen. Dennoch ist der Zugang zum Dark Web und das Surfen darin völlig legal – aberbitte mit Vorsicht. Viele Websites sind illegal, aber der eigentliche Vorgang des Surfens ist rechtmäßig.

Wenn Sie es für die Endpunktsicherheit oder eine andere Strategie zum Schwachstellenmanagement verwenden, sollten Sie zunächst mit Experten sprechen, um die damit verbundenen Risiken vollständig zu verstehen und herauszufinden, was zum Schutz Ihres Unternehmens getan werden kann.

Die Risiken des Dark Web

- Illegale Marktplätze. Im Dark Web werden zahlreiche Gegenstände und Dienstleistungen zum Verkauf angeboten, darunter gestohlene Ausweise, Waffen, Drogen und Pornografie.

- Scams. Die Wahrscheinlichkeit, im Dark Web betrogen zu werden, ist hoch, da es keine Möglichkeit gibt, die wahre Identität einer Person zu überprüfen.

- Malware. Genau wie das Clear Web kann auch das Dark Web bösartigen Code oder Software verbergen, die Ihr Gerät gefährden kann.

Sichere Nutzung des Dark Web

Die Mystik des Dark Web hat dazu geführt, dass es für mehr gehalten wird, als es ist. Es ist zwar die Heimat vieler illegaler Aktivitäten, bietet aber auch Raum für Dinge, die im öffentlichen Web nicht so leicht zugänglich sind. Immer mehr seriöse Unternehmen beginnen, dort präsent zu sein, um ihre Bedrohungsdaten zu sammeln und zu verstehen, was Bedrohungsakteure derzeit tun.

NinjaOne ist zwar kein Cybersicherheitsunternehmen, aber seine Fernüberwachungs- und -verwaltungssoftware Nr. 1 kann Ihre Endpunktsicherheit verbessern.

Wenn Sie bereit sind, fordern Sie ein kostenloses Angebot an, melden Sie sich für eine 14-tägige kostenlose Testversion an, oder sehen Sie sich eine Demo an.