Un dispositivo de confianza es cualquier dispositivo móvil autenticado y autorizado por los sistemas informáticos de una organización para acceder a los datos y aplicaciones corporativos. Estos dispositivos de confianza se consideran seguros y cumplen las políticas de seguridad de la organización.

¿Para qué sirven?

Estos dispositivos suelen someterse a un riguroso proceso de autenticación. Esto puede incluir la autenticación multifactor (MFA), certificados u otras medidas de seguridad para verificar la identidad del dispositivo.

Una solución sólida de gestión de dispositivos móviles (MDM) permite a los equipos de TI gestionar dispositivos de confianza aplicando políticas, desplegando actualizaciones y garantizando el cumplimiento continuo de las políticas de seguridad de una organización. Los profesionales de TI pueden emplear una solución MDM para aprovisionar nuevos dispositivos, desplegar software y solucionar problemas y dar soporte a distancia a los dispositivos móviles. Mediante la autenticación exhaustiva y la supervisión continua de estos dispositivos, las organizaciones pueden garantizar un acceso seguro a sus recursos al tiempo que mantienen la conformidad y mejoran las experiencias de los usuarios.

Ventajas de un dispositivo de confianza

1. Una mejora de la seguridad informática

Las organizaciones reducen el riesgo de accesos no autorizados y filtraciones de datos garantizando que sólo los dispositivos de confianza puedan acceder a los recursos corporativos. Además, disponer de una lista de estos dispositivos permite a los equipos de TI mantener un inventario preciso de todos los dispositivos con acceso a información confidencial.

Las plataformas MDM utilizan dispositivos de confianza para aplicar políticas de seguridad, como requisitos de contraseña, normas de cifrado y restricciones de uso de aplicaciones. Estas políticas ayudan a mantener una postura de seguridad coherente en todos los dispositivos.

2. Conformidad

Los dispositivos de confianza deben pasar una autenticación estricta y están sujetos a la aplicación continua de políticas. Esto garantiza que los dispositivos móviles cumplan siempre las normas de seguridad reglamentarias y organizativas.

3. Una experiencia de usuario impecable

Los usuarios de dispositivos de confianza suelen experimentar menos interrupciones y un acceso más fluido a los recursos, ya que sus dispositivos están previamente aprobados y autenticados.

4. Supervisión y gestión remotas

Una vez autenticado el dispositivo, los equipos informáticos pueden utilizar las herramientas MDM para supervisar la actividad, distribuir parches, actualizar el software y responder rápidamente a los incidentes de seguridad sin necesidad de acceder físicamente al dispositivo.

Prácticas recomendadas para su gestión

Los equipos de TI y los proveedores de servicios gestionados (MSP) deberían plantearse establecer procesos que incorporen dispositivos de confianza a sus estrategias de MDM. Una gestión adecuada de estos dispositivos ayuda a proteger los datos confidenciales de la empresa frente a vulnerabilidades y amenazas a la seguridad.

-

Control periódico

Las auditorías de seguridad periódicas garantizan que los dispositivos cumplen las políticas de seguridad e identifican posibles vulnerabilidades.

-

Alertas automáticas

Establecer alertas automáticas de incumplimiento o actividades sospechosas ayuda a gestionar las amenazas proactivas.

-

Gestión remota

Las soluciones MDM suelen ofrecer funciones de localización de dispositivos de confianza para mitigar los riesgos en caso de pérdida o robo. Funciones como el borrado remoto, el bloqueo y el cifrado de datos garantizan que la información confidencial permanezca protegida, incluso si un dispositivo se ve comprometido.

-

Parcheado de vulnerabilidades

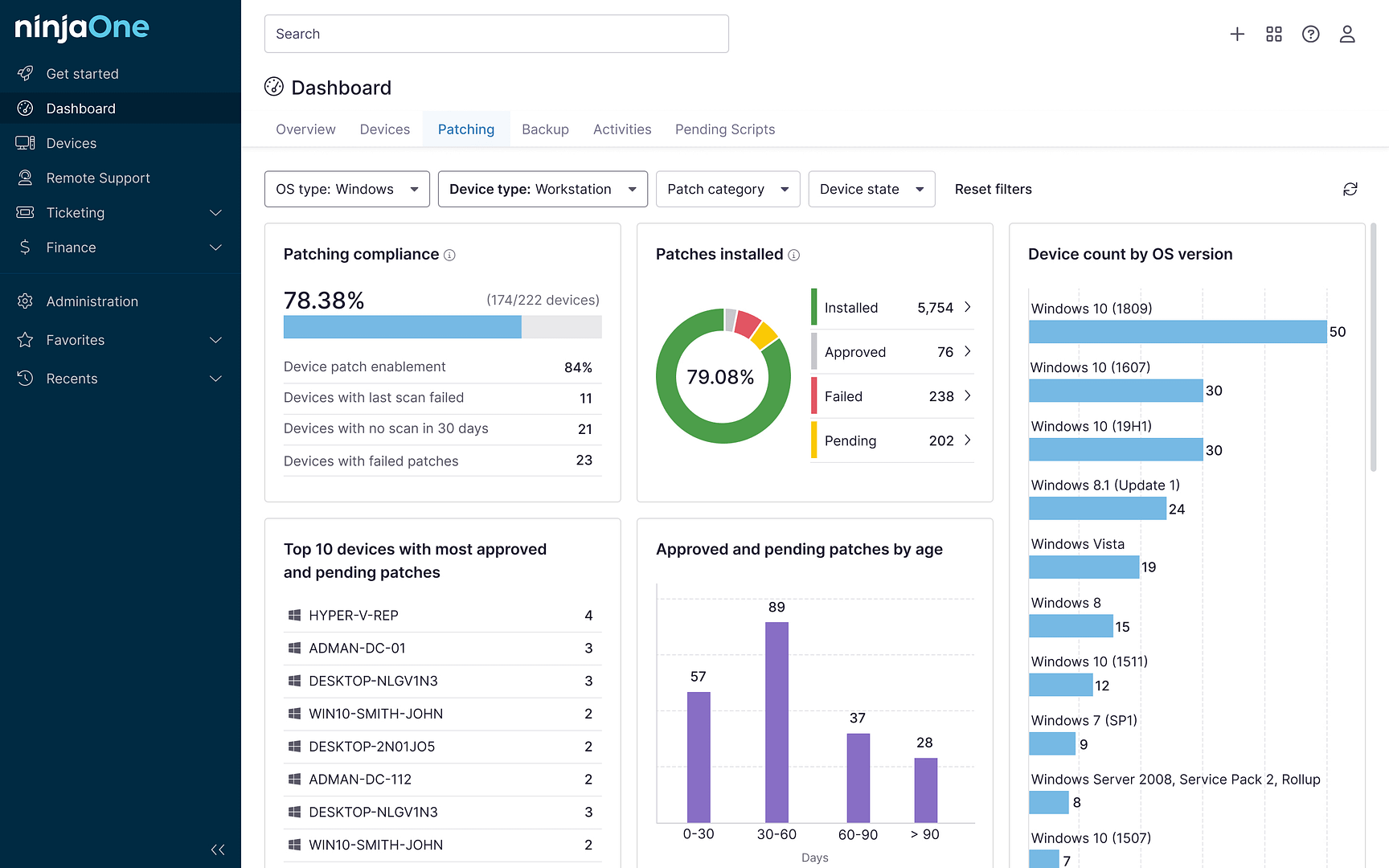

Para proteger mejor estos dispositivos, los usuarios pueden utilizar software de gestión de parches para detectar los parches que faltan y enviar las actualizaciones. Con las herramientas de automatización de TI, estas actualizaciones pueden programarse con antelación y durante las horas de menor actividad.

Usa un MDM para gestionar tus dispositivos de confianza

A medida que se popularizan los acuerdos de trabajo flexibles y se generalizan las políticas BYOD, los equipos de TI y los MSP deben adaptarse a los posibles riesgos de seguridad. La incorporación de dispositivos de confianza a tus estrategias de seguridad informática y MDM mejora significativamente la postura de seguridad de tu empresa. Estos garantizan la autenticación de dispositivos, la protección de datos y el cumplimiento de la normativa.