El ransomware Conti es un conocido ransomware como servicio (RaaS) desarrollado por el grupo cibercriminal ruso «Wizard Spider». Según estadísticas del FBI, el ransomware Conti ha extraído 150 millones de dólares de más de 1.000 víctimas desde que se utilizó por primera vez en 2019. Actualmente, Wizard Spider ya no dispone de su compleja infraestructura, y los expertos en seguridad informática consideran que el grupo se disolvió en mayo de 2022. Las tensiones y luchas internas debidas a las distintas opiniones políticas sobre la guerra entre Rusia y Ucrania dieron lugar a una gran filtración que fragmentó aún más a Wizard Spider.

Conti ha sido responsable de varios ataques de gran repercusión en Norteamérica y Europa en diversos sectores, como la sanidad, la educación y los servicios financieros. Uno de los mayores ataques se produjo en la Universidad de Utah en julio de 2020. La universidad pagó más de 450.000 dólares para recuperar el acceso a los sistemas críticos.

Otro ataque a gran escala se produjo en mayo de 2021, cuando los hackers infectaron el Servicio Ejecutivo de Salud irlandés (HSE) y exigieron un rescate de 20 millones de dólares. El ataque al HSE causó trastornos masivos en el sistema nacional de asistencia sanitaria de Irlanda.

Crea y aplica una sólida estrategia de seguridad informática con nuestra guía para principiantes.

¿Cómo funciona el ransomware Conti?

Como RaaS, los operativos de Wizard Spider gestionan el malware, mientras que a los afiliados externos se les paga por utilizar el ransomware para explotar vulnerabilidades. Los aficionados y los hackers con menos conocimientos técnicos también pueden pagar por utilizar el ransomware Conti para ejecutar complejos ataques de ransomware contra organizaciones. El ransomware Conti funciona más rápido que la mayoría de los ransomware debido a su implementación única de AES-256.

Los afiliados y hackers de Wizard Spider emplean un enfoque multifacético para infiltrarse en los sistemas que incluye:

-

Phishing

Mediante las técnicas de phishing y spearphishing, los hackers intentan engañar a los usuarios para que concedan acceso a sus dispositivos endpoint engañándoles con enlaces maliciosos. El ransomware Conti suele utilizar las descargas drive-by para ejecutar el backdoor Bazar o el troyano IcedID.

-

Explotación de vulnerabilidades

Conti puede explotar las vulnerabilidades de seguridad en el software para obtener acceso no autorizado a un dispositivo endpoint.

-

Ataques al protocolo de escritorio remoto (RDP)

Los operadores de Conti pueden acceder remotamente a los sistemas y controlarlos utilizando credenciales RDP robadas o débiles.

Una vez dentro, el ransomware Conti aprovecha herramientas avanzadas como Cobalt Strike para moverse lateralmente dentro de las redes, lo que les permite robar información sensible y luego cifrarla. Antes del cifrado, los hackers también suelen extraer los datos y luego exigen un rescate tanto para descifrarlos como para impedir que se hagan públicos. Esta doble técnica de extorsión presiona fuertemente a las víctimas para que paguen las peticiones de rescate.

Cómo protegerse del ransomware Conti

1. Utiliza antivirus y antimalware de confianza

Utilizar software antivirus y antimalware de confianza ayuda a reforzar la seguridad de los endpoints. Para mejorar aún más tu postura de seguridad, considera la posibilidad de integrar antivirus y antimalware con herramientas de supervisión remota en tiempo real y alertas personalizadas. Esto facilitará a los profesionales de la seguridad informática detectar rápidamente el ransomware y actuar de inmediato para resolver los problemas y mitigar las interrupciones causadas por un ciberataque.

2. Educa a tus empleados

Dado que el phishing es un vector de ataque habitual del ransomware Conti, uno de los mejores métodos para prevenir un ataque es formar a los usuarios para que identifiquen los correos electrónicos falsos y los enlaces maliciosos.

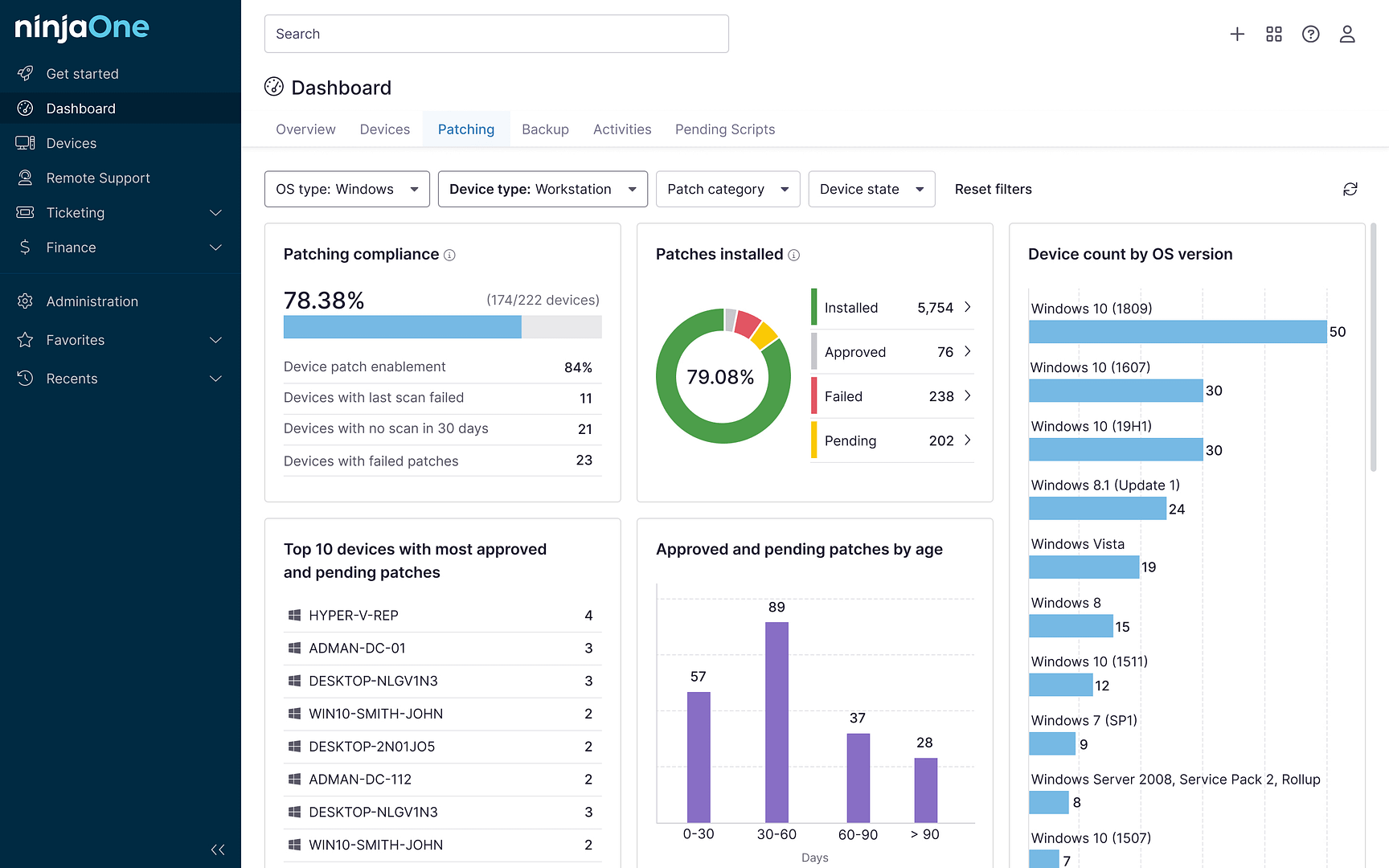

3. Gestión de parches

Otro método estándar de ataque es a través de vulnerabilidades de software. Normalmente, estas vulnerabilidades se parchean rápidamente, por lo que mantener el software y los sistemas operativos (SO) actualizados ayuda a mitigar este riesgo. El software de gestión automatizada de parches permite a los equipos de TI eliminar el riesgo de error humano que puede llevar a omitir parches y programar actualizaciones periódicas. Aplicando las mejores prácticas de gestión de parches, los equipos de TI pueden garantizar que las aplicaciones y los sistemas operativos tengan siempre los últimos parches de seguridad, revisiones y actualizaciones descargados e instalados.

4. Utiliza software de copia de seguridad para proteger los datos.

Otra herramienta vital para protegerse contra la pérdida de datos por ataques de ransomware es hacer copias de seguridad periódicas de los datos sensibles utilizando un software de copia de seguridad. La copia de seguridad y recuperación de datos permite a los equipos de TI crear copias de archivos específicos o incluso de sistemas enteros y protegerlos en tránsito y en reposo en un almacenamiento seguro para recuperarlos fácilmente en caso de que el ransomware cifre los datos. Algunos proveedores de software de copia de seguridad, como NinjaOne, se especializan en la recuperación de ransomware, garantizando la rápida restauración de los datos y la continuidad de la actividad empresarial.

Adopta un enfoque proactivo para defender los datos confidenciales de los ataques de ransomware con las herramientas de gestión de copias de seguridad y parches de NinjaOne.

Conclusión

Aunque Wizard Spider, como grupo, ha resuelto el problema, el ransomware Conti y otros programas maliciosos similares siguen representando una amenaza peligrosa y costosa para las organizaciones de todo el mundo. La implementación de medidas de ciberseguridad como la autenticación multifactor y el software antimalware ayuda a proteger a las empresas de estos ataques de ransomware. Sin embargo, para una cobertura más completa contra el ransomware Conti y otros ataques de ransomware, los equipos de TI también deberían considerar el empleo de un software fiable de gestión de copias de seguridad y parches. Algunas soluciones, como NinjaOne RMM, consolidan en un panel centralizado todas las herramientas que los profesionales de la seguridad de TI necesitan para combatir los ataques de ransomware.

Regístrate para una prueba gratuita de 14 días y descubre cómo NinjaOne integra soluciones antivirus líderes en la industria con una sólida monitorización y gestión remota, gestión de parches y herramientas de copia de seguridad en un único panel de fácil uso.