La seguridad de la información, más comúnmente conocida como InfoSec, se refiere a la estrategia global de seguridad para proteger los datos más importantes de una organización, desde los activos digitales hasta los soportes físicos. Dependiendo de la industria, incluso el habla humana puede formar parte de la InfoSec, requiriendo políticas para prevenir el acceso no autorizado, la divulgación, el uso o la alteración.

Básicamente, cualquier información que utilice una organización debe estar protegida frente a diversas amenazas. La InfoSec debe ser a la vez integral e híbrida, teniendo en cuenta el panorama de TI en constante evolución y aprovechando herramientas sólidas, como la detección y respuesta de endpoints (EDR), la detección y respuesta gestionadas (MDR) y el software de copia de seguridad y recuperación de datos, entre otras cosas.

¿Por qué es importante la InfoSec?

Podría decirse que los datos son el activo más valioso de cualquier organización. Algunos expertos consideran que los datos son la «nueva moneda» en esta era digital, por lo que es aún más importante que las organizaciones adopten medidas proactivas para evitar que sus datos sean robados o utilizados indebidamente por agentes maliciosos.

Ten en cuenta que los hackers siempre intentan explotar las vulnerabilidades de las organizaciones. Contrariamente a la percepción popular, los delincuentes no son especialmente exigentes con las personas a las que amenazan. Aunque tu organización sea «pequeña» o «poco conocida», puede ser un objetivo, sobre todo si no dispone de un marco sólido de seguridad de la información.

Ten en cuenta que más de 6.000 millones de registros conocidos fueron violados a través de más de 2.000 incidentes divulgados públicamente solo en el primer semestre de 2024 (USA Report 2024). Se espera que esta cifra aumente en el futuro.

Incluso hoy en día, empresas de todos los tamaños y de todos los sectores son víctimas de filtraciones de datos. Veamos algunas de las más recientes:

- El 26 de junio de 2024, Jollibee, una de las principales cadenas de comida rápida de Filipinas, informó de una filtración de datos que afectaría a 11 millones de clientes. (ABS-CBN).

- CSO Online informó de una posible filtración de datos de unos 33 TB de la Reserva Federal el 25 de junio de 2024.

- Un actor de amenazas, IntelBroker, afirmó haber pirateado Apple en un incidente de violación de datos. (Forbes).

- El Centro Nacional de Ciberseguridad de Reino Unido emitió un comunicado tras el reciente ataque de ransomware de Synnovis.

- TicketMaster confirma una filtración de datos que ha puesto en peligro los datos personales de 560 millones de clientes. (BBC).

¿Por qué son tan peligrosas las filtraciones de datos?

Las filtraciones de datos son más peligrosas de lo que crees. Además de hacer pública repentinamente información sensible y ponerla a la venta en el mercado negro, las filtraciones de datos pueden tener múltiples efectos en cadena en tu organización.

La más perjudicial de todas es la pérdida repentina de la confianza de los clientes. La propiedad intelectual robada hará que tus clientes y partes interesadas confíen menos en tus productos y servicios. En esta era moderna de las redes sociales, la falta de confianza de los clientes puede manifestarse en decenas de reseñas negativas, lo que afecta significativamente a la visibilidad y la reputación de tu marca.

Estas críticas negativas también pueden dar lugar a multas reglamentarias o sanciones legales. Las políticas normativas, como el GDPR y el PCI DSS, te obligan a proteger la información de tus clientes. En caso contrario, se te impondrán fuertes multas.

Por ejemplo, el incumplimiento de las políticas del GDPR puede ser objeto de sanciones administrativas de hasta 20 millones de euros (en el momento de escribir estas líneas). Esto, combinado con la pérdida acumulada causada por la ruptura de la confianza de los clientes, podría llevar a la quiebra o incluso a la disolución completa de tu empresa.

En pocas palabras, la estrategia de seguridad de la información es fundamental para el éxito operativo.

Los principios de la seguridad de la información: La tríada de la CIA

La seguridad de la información se practica desde hace décadas, basándose en los principios de la tríada de la CIA establecidos en los años setenta. Esta tríada se considera el estándar para la seguridad de los sistemas de información y la mitigación de riesgos.

Confidencialidad

Tu estrategia de InfoSec debe impedir el acceso no autorizado a los datos de la organización y dar prioridad a la privacidad. Para responder a las exigencias cambiantes de tu información, la confidencialidad incluye una serie continua de estrategias, como el cifrado de datos y la autenticación multifactor.

Integridad

Todos tus datos deben estar completos, ser exactos y no estar manipulados. La integridad de los datos evita los datos sucios y la corrupción e implica tu plan general de gobernanza de datos. Tu marco de InfoSec debe incluir estrategias que impidan a los delincuentes alterar los datos de cualquier forma.

Disponibilidad

Los controles de acceso son esenciales en este caso: La disponibilidad dicta que la información debe estar fácilmente disponible para las personas autorizadas, a menudo a través de una lista de control de acceso que cambia según sea necesario en función de la iniciativa que se esté planificando.

¿Qué debe incluir tu seguridad de la información?

- Seguridad de las aplicaciones. Esto cubre cualquier vulnerabilidad de software en varias aplicaciones y API.

- Copia de seguridad y recuperación de datos. Considera la posibilidad de desarrollar un plan de recuperación en caso de catástrofe que ayude a tu equipo informático a realizar copias de seguridad y recuperar los datos perdidos.

- Seguridad en la nube. Se centra en salvaguardar los entornos en nube y las aplicaciones de terceros en un entorno compartido.

- Criptografía. Garantiza la seguridad de la información mediante códigos. También puedes considerar las firmas digitales.

- Físico/Infraestructura. Evita la corrupción de datos causada por dispositivos físicos comprometidos.

- Respuesta a incidentes. Esto puede incluir un soporte técnico proactivo en caso de amenaza.

- Gestión de vulnerabilidades. Es vital que tu equipo informático pueda detectar y corregir inmediatamente cualquier vulnerabilidad.

Amenazas comunes a la seguridad de la información

- Botnets. Las botnets son redes de dispositivos comprometidos infectados por malware, normalmente controlados por una única entidad maliciosa.

- Denegación de servicio distribuida (DDoS). Los ataques DDoS interrumpen o paralizan tu red inundándola de tráfico de Internet falso.

- Amenazas internas. Las amenazas internas son personas dentro de tu organización que explotan tu acceso autorizado para dañar tus sistemas.

- Ataques de intermediario (MitM). Los ataques MitM interrumpen tu comunicación o transferencia de datos para robar información sensible.

- Spear phishing. El spear phishing es un ataque dirigido y calculado para robar datos de personas vulnerables.

- Ransomware. Los ataques de ransomware cifran la información personal e impiden el acceso hasta que se paga un rescate.

Cómo refuerza NinjaOne la seguridad de la información

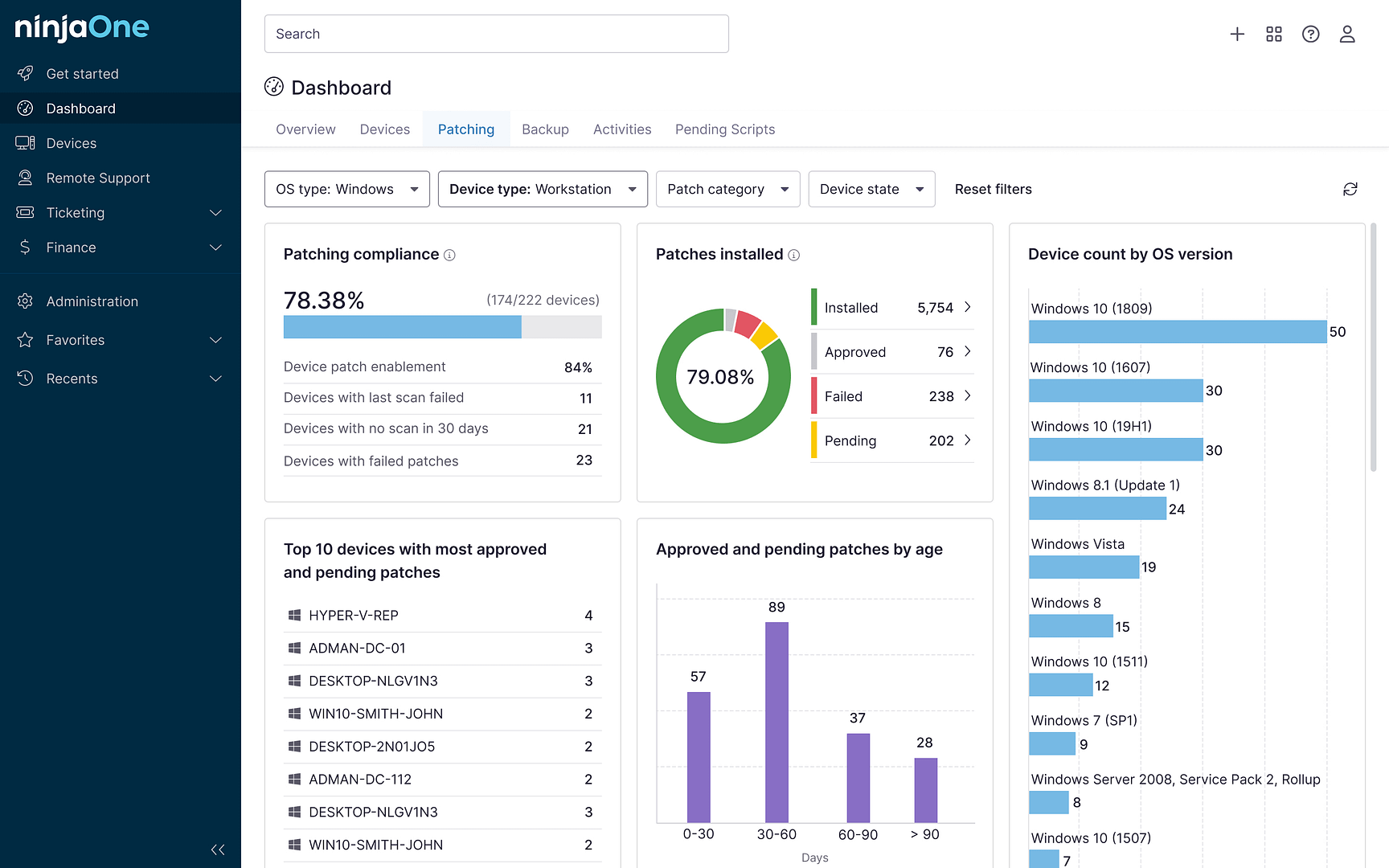

NinjaOne cuenta con la confianza de más de 17.000 clientes en todo el mundo por su facilidad de uso, flexibilidad y características integrales que complementan cualquier plan de InfoSec. Su NinjaOne Protect ofrece protección, respuesta y recuperación contra ransomware todo en uno en un solo panel.

Solicita un presupuesto gratuito, programa una prueba gratuita de 14 días o mira una demostración.

Preguntas más frecuentes (FAQ)

1. ¿Cuál es la diferencia entre InfoSec y ciberseguridad?

InfoSec abarca todas las formas de información, incluidos los datos físicos. La ciberseguridad, en cambio, se centra en todas las formas de información digital. Como tal, se puede considerar que la ciberseguridad es una subcategoría de la InfoSec.

2. ¿Qué es un sistema de gestión de la seguridad de la información (SGSI)?

Un SGSI es un conjunto de políticas para gestionar la información sensible en tu organización. Ayuda a minimizar los riesgos y a garantizar la continuidad de la empresa. Es muy recomendable que tengas en cuenta un SGSI en tu estrategia de InfoSec.

3. ¿Mi equipo necesita estar certificado como parte de mi estrategia de InfoSec?

No es necesario que tu equipo esté certificado, pero sin duda es una ventaja. Dada la constante evolución del panorama de TI, es posible que quieras echarle un vistazo a las principales certificaciones para profesionales de TI para mantener tu ventaja competitiva y aumentar tu seguridad de la información.