Comprendre les appareils supervisés et non supervisés dans la gestion des appareils mobiles (MDM)

Avez-vous des difficultés à contrôler et à sécuriser les appareils mobiles utilisés par vos employés ? La solution réside peut-être dans une meilleure compréhension de la gestion des appareils mobiles (MDM), en particulier de la différence entre les appareils supervisés et non supervisés. Cette distinction apparemment mineure peut avoir un impact considérable sur l’efficacité avec laquelle vous gérez et sécurisez votre flotte mobile, en influençant la productivité, la protection des données et la conformité globale. Levons le voile sur ce mystère et découvrons comment un choix judicieux peut renforcer votre entreprise.

Appareils supervisés ou non supervisés : quelle est la différence ?

La gestion des appareils mobiles (MDM) établit une distinction entre les appareils « supervisés » et « non supervisés » en fonction du niveau de contrôle administratif obtenu par la supervision de l’appareil. Les appareils supervisés offrent un contrôle précis sur les paramètres, la sécurité et la gestion des applications, ce qui les rend idéaux pour les environnements d’entreprise ou d’enseignement où un contrôle strict est nécessaire.

Les appareils non supervisés, quant à eux, n’ont pas le même niveau de supervision et offrent un contrôle limité, ce qui les rend plus adaptés aux scénarios BYOD où l’autonomie de l’utilisateur est valorisée. Il est essentiel de comprendre cette distinction pour choisir la bonne approche MDM.

Supervision des appareils iOS et Android

La supervision des appareils iOS offre une multitude d’avantages, en particulier pour les entreprises et les écoles qui ont besoin d’un contrôle rigoureux. Cette supervision permet aux administrateurs d’exercer un contrôle précis sur les paramètres, les politiques et les restrictions des appareils, ce qui renforce les mesures de sécurité et la protection des données tout en garantissant l’alignement sur les directives de l’entreprise.

La gestion des applications est également simplifiée, avec des installations, des mises à jour et des configurations fluides. La sécurité est renforcée par des fonctions telles que la désactivation des fonctionnalités à risque et l’application de codes d’accès forts. L’inscription des appareils est rationalisée avec Apple Business Manager ou School Manager, et l’expérience utilisateur peut être personnalisée pour répondre à des besoins spécifiques. En revanche, les appareils iOS non supervisés ne disposent pas de ce niveau de contrôle, ce qui entrave l’application des politiques de sécurité, la gestion des applications et la personnalisation de l’expérience utilisateur.

Bien qu’Android ne dispose pas du concept exact de « mode supervisé », il offre des avantages comparables grâce à ses profils de travail d’entreprise et à ses modes d’appareils entièrement gérés, souvent appelés « mode supervisé Android ». Il s’agit notamment d’isoler les données professionnelles dans un profil distinct, d’assurer une gestion précise des appareils au sein de ce profil, d’améliorer les fonctions de sécurité telles que les actions à distance et le contrôle des applications, et d’offrir la possibilité de personnaliser davantage les solutions.

Dans les faits, bien que les détails de mise en œuvre diffèrent, la supervision des appareils iOS et Android offre des avantages similaires : un contrôle accru, une sécurité renforcée et une gestion rationalisée. Ils sont donc bien adaptés aux entreprises et autres environnements où la gestion des appareils est primordiale. Dans la suite de ce billet, nous allons approfondir les spécificités de la supervision des appareils iOS et explorer les outils et techniques à la disposition des administrateurs.

Caractéristiques et capacités des appareils supervisés

Les appareils supervisés offrent aux administrateurs et aux entreprises un degré de contrôle plus élevé sur les appareils iOS, principalement par le biais d’une solution MDM (Mobile Device Management). Les caractéristiques exclusives des appareils supervisés sont les suivantes

- Mode application unique/mode kiosque : Verrouille l’appareil à une seule application ou à un ensemble limité d’applications, ce qui est idéal pour des cas d’utilisation spécifiques tels que les systèmes de point de vente ou les kiosques d’information.

- Proxy HTTP global : Permet aux entreprises de filtrer et de surveiller l’ensemble du trafic web pour les appareils supervisés.

- Filtre de contenu web : Permet un contrôle précis des sites web et des contenus web accessibles.

- Restrictions des données cellulaires : Restreindre l’utilisation des données cellulaires par des applications spécifiques, ce qui permet de mieux gérer l’utilisation des données.

- App Push silencieux : Installer ou mettre à jour des applications de manière silencieuse, sans intervention de l’utilisateur, afin de garantir que les appareils disposent des logiciels les plus récents.

- Empêcher la suppression d’applications : Empêcher les utilisateurs de supprimer les applications préinstallées ou gérées.

- Désactivez iMessage et FaceTime : Contrôlez les fonctions de communication pour limiter les distractions ou les utilisations inappropriées.

- Restrictions avancées : Appliquez des restrictions supplémentaires telles que la désactivation d’AirDrop, la restriction de l’accès à l’App Store et la gestion d’autres paramètres de l’appareil.

Appareils supervisés ou non supervisés

Les appareils sont par défaut non supervisés pour la plupart des appareils iOS. Ils offrent plus de liberté et de flexibilité aux utilisateurs, mais moins de contrôle aux administrateurs. Les fonctionnalités disponibles pour les appareils non supervisés sont les suivantes :

- Gestion standard des appareils : Les fonctions de gestion de base des appareils, telles que le verrouillage et l’effacement à distance, sont toujours possibles par le biais d’un MDM.

- Applications installées par l’utilisateur : Les utilisateurs peuvent librement télécharger et installer des applications à partir de l’App Store.

- Personnalisation : Les utilisateurs peuvent personnaliser les paramètres de leur appareil, les fonds d’écran et la présentation des applications.

- Accès complet aux fonctionnalités : Toutes les caractéristiques et fonctions intégrées d’iOS sont disponibles sans restriction.

Avantages et inconvénients de l’utilisation d’appareils supervisés ou non supervisés

Les appareils supervisés, tels que ceux utilisés par un utilisateur supervisé par Android, offrent aux entreprises un degré élevé de contrôle et de sécurité. Ils permettent aux entreprises d’adapter les appareils à des cas d’utilisation spécifiques et de rationaliser la gestion tout en empêchant les changements non autorisés. Toutefois, ce contrôle accru se fait au détriment de la liberté d’utilisation et de la personnalisation, ce qui les rend moins adaptés à un usage personnel. Ils peuvent également nécessiter une installation et une configuration supplémentaires.

Les appareils non supervisés, quant à eux, offrent aux utilisateurs une plus grande flexibilité et une expérience familière, ce qui les rend adaptés aux environnements personnels et BYOD. Cependant, la liberté accrue des utilisateurs signifie que les administrateurs ont un contrôle limité et que les appareils sont moins sûrs pour les données sensibles, ce qui peut nécessiter des mesures de sécurité supplémentaires dans les environnements d’entreprise.

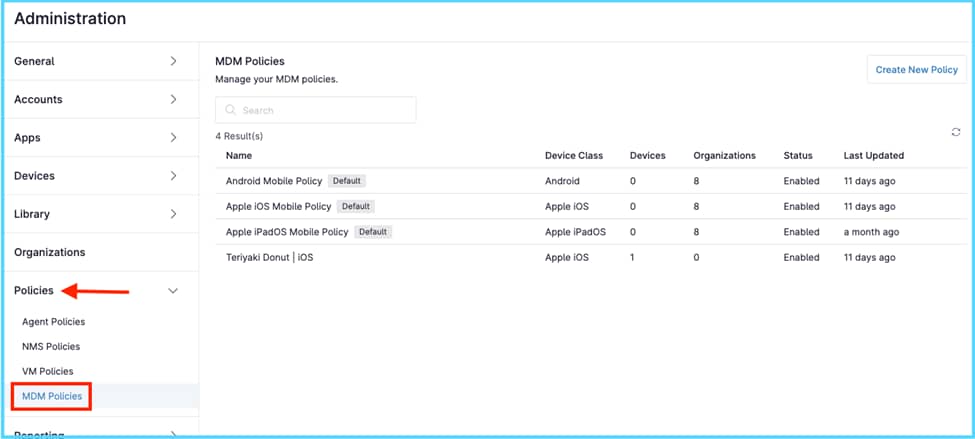

Rationaliser la gestion des appareils mobiles avec NinjaOne MDM

NinjaOne MDM est une solution complète pour la gestion des appareils mobiles sur le lieu de travail. Cette plateforme rationalise la gestion des appareils iOS et Android et offre des mesures de sécurité renforcées telles que le verrouillage à distance et l’application d’un code d’accès. Avec NinjaOne MDM, vous pouvez garantir la conformité avec les politiques de l’entreprise, automatiser les tâches de routine telles que les mises à jour logicielles, et obtenir des informations précieuses sur l’état et l’inventaire des appareils.

Cette solution tout-en-un permet aux équipes informatiques de gagner un temps précieux, de réduire le risque de violation des données et de stimuler la productivité en veillant à ce que les appareils soient toujours à jour et fonctionnent sans problème. Prenez le contrôle de votre écosystème mobile avec NinjaOne MDM et découvrez un nouveau niveau d’efficacité et de sécurité.

Cas d’utilisation supervisés ou non supervisés

La gestion des appareils mobiles (MDM) établit une distinction entre les appareils « supervisés » et « non supervisés » en fonction du niveau de contrôle administratif qu’ils autorisent. Les appareils supervisés sont idéaux pour les environnements nécessitant un contrôle strict, comme par exemple :

- Appareils appartenant à l’entreprise pour lesquels la sécurité et l’application des règles sont primordiales.

- iPads fournis par l’école sont verrouillés par des applications éducatives et un filtrage du contenu.

- Appareils kiosques affichant des informations spécifiques ou exécutant des tâches uniques.

Les appareils non supervisés offrent une plus grande flexibilité et sont mieux adaptés à des scénarios comme :

- les appareils personnels utilisés dans le cadre de programmes BYOD (bring your own device).

- les petites entreprises disposant de ressources informatiques limitées et ayant besoin d’une gestion de base des appareils.

- les appareils appartenant à l’employé où l’utilisation personnelle est autorisée en même temps que les tâches professionnelles.

Politiques de sécurité pour les appareils supervisés et non supervisés

Dans les environnements supervisés, que l’on rencontre généralement avec les appareils appartenant à l’entreprise, comme ceux du mode supervisé MDM d’iOS, les administrateurs disposent d’un contrôle étendu. Cela permet une gestion à distance, y compris le verrouillage ou l’effacement de l’appareil, la restriction de certaines applications ou fonctionnalités, et l’application de politiques de mot de passe plus strictes. La supervision permet également de renforcer la sécurité en empêchant les modifications non autorisées du système et en bloquant les applications non approuvées.

À l’inverse, les appareils non supervisés, qui appartiennent souvent à des particuliers, donnent aux utilisateurs un plus grand contrôle sur leur appareil, y compris la possibilité de supprimer les profils de gestion et de contourner éventuellement les paramètres de sécurité. Cette flexibilité s’accompagne toutefois de risques accrus, tels que la fuite de données, la vulnérabilité aux logiciels non corrigés et les erreurs induites par l’utilisateur. En fin de compte, le choix entre les appareils supervisés et non supervisés dépend du cas d’utilisation spécifique, de la propriété du dispositif et de l’équilibre souhaité entre la sécurité et l’autonomie de l’utilisateur.

Comment configurer un appareil supervisé

A. Étapes pour configurer les appareils comme supervisés :

1. Préparation : assurez-vous d’avoir un appareil macOS compatible et téléchargez Apple Configurator 2 depuis l’App Store.

2. Connecter : connectez l’appareil que vous souhaitez superviser à votre ordinateur à l’aide d’un câble USB.

3. Apple Configurator 2 :

- Ouvrez Apple Configurator 2 et sélectionnez l’appareil connecté.

- Choisissez « Préparer » et sélectionnez « Configuration manuelle ».

- Cochez les cases « Superviser les appareils » et « Autoriser les appareils à s’associer à d’autres ordinateurs »

- Vous pouvez également choisir de souscrire à une solution MDM (Mobile Device Management).

- Suivez les étapes restantes dans Apple Configurator 2 pour terminer le processus.

B. Quelles sont les méthodes de configuration non supervisée ?

Il n’existe pas de méthodes directes pour la configuration « non supervisée », c’est-à-dire la configuration d’un appareil sans supervision. Cependant, certaines fonctionnalités et restrictions d’un appareil supervisé peuvent être ajustées ou supprimées à l’aide de la solution MDM ou de l’Apple Configurator 2.

C. Outils nécessaires :

- Apple Configurator 2 : Nécessaire pour superviser les appareils et gérer les différents paramètres.

- Apple Business Manager/Apple School Manager : Facultatif mais recommandé pour une gestion efficace des appareils, en particulier dans les grands déploiements.

- Solution de gestion des appareils mobiles (MDM) : Facultatif mais utile pour la gestion et la configuration à distance des appareils supervisés.

NinjaOne MDM s’intègre aux appareils supervisés en :

- rationalisant l’inscription et la configuration : pour un ajout des appareils et une application de paramètres facilités.

- renforçant la sécurité : permet une gestion efficace des applications, des politiques de sécurité et un dépannage à distance.

- fournissant un suivi et des rapports en temps réel : permet aux administrateurs de suivre l’état et la conformité des appareils.

- exploitant les restrictions du mode supervisé : applique des politiques plus strictes pour une sécurité accrue.

- s’intégrant avec Apple Business/School Manager : simplifie l’inscription et la gestion des appareils dans les entreprises et les établissements d’enseignement.

Cette intégration complète permet aux administrateurs d’améliorer le contrôle, la sécurité et l’efficacité de la gestion des appareils supervisés.

Conclusion

Principales différences entre la configuration supervisée et non supervisée des appareils

Les modes supervisé et non supervisé présentent des approches distinctes de la configuration des appareils, chacune ayant des caractéristiques et des implications uniques. Le mode supervisé, qui nécessite Apple Configurator 2 et souvent une solution MDM, permet un contrôle étendu sur les réglages, les restrictions et les applications de l’appareil. Il est donc idéal pour les environnements qui privilégient des politiques d’utilisation et de sécurité strictes, comme les écoles ou les entreprises. Le mode non supervisé, quant à lui, offre une plus grande flexibilité à l’utilisateur et convient mieux à une utilisation personnelle ou à des scénarios BYOD. Elle implique un processus d’installation plus simple et moins de restrictions, ce qui correspond aux environnements où l’autonomie et la personnalisation de l’utilisateur sont appréciées.

Des recommandations sur mesure pour répondre aux différents besoins des entreprises

Le choix entre le mode supervisé et le mode non supervisé dépend des besoins et des priorités spécifiques de l’entreprise. Pour les établissements d’enseignement et les entreprises qui souhaitent exercer un contrôle strict sur l’utilisation et la sécurité des appareils, le mode supervisé est le meilleur choix. Cela permet d’appliquer des politiques, de restreindre le contenu et de gérer les applications de manière efficace. En revanche, les entreprises qui appliquent des politiques de BYOD ou qui accordent de l’importance à la flexibilité des utilisateurs devraient opter pour un mode non supervisé, en trouvant le juste milieu entre contrôle et autonomie individuelle.

Pour les petites entreprises disposant de ressources informatiques limitées, le mode non supervisé avec inscription MDM de base peut offrir des capacités essentielles de gestion des appareils sans complexité excessive. À l’inverse, les grandes entreprises dotées d’une infrastructure informatique complexe peuvent exploiter le mode supervisé parallèlement à une solution MDM efficace pour une gestion et une sécurité complètes des appareils.

FAQ sur les appareils supervisés et non supervisés

Qu’est-ce qui est considéré comme non supervisé ?

Dans le contexte de la gestion des appareils, le terme « non supervisé » fait référence aux appareils sur lesquels les utilisateurs ont un contrôle total et les administrateurs n’ont qu’une capacité limitée, voire aucune capacité, de gérer les paramètres, les applications ou d’appliquer les politiques de sécurité.

Comment puis-je m’assurer que mes appareils sont supervisés ?

Pour les appareils iOS, utilisez Apple Configurator ou Apple Business Manager pour les superviser. Pour les appareils Android, inscrivez-les dans une solution de gestion des appareils mobiles (MDM) qui prend en charge Android Enterprise et activez le mode supervisé.

Pouvez-vous superviser un appareil Android ?

Oui, vous pouvez superviser un appareil Android. Cela peut se faire via Android Enterprise pour les paramètres d’entreprise, Google Family Link pour le contrôle parental, ou des solutions MDM tierces pour une gestion plus étendue.

Comment vérifier si un appareil iOS est supervisé ?

La façon la plus simple de déterminer si un appareil iOS est supervisé est d’ouvrir Réglages > Général > À propos. Si l’appareil est supervisé, vous verrez un message sous le nom de l’appareil indiquant « Cet [iPhone/iPad] est supervisé » Votre entreprise peut également avoir un message personnalisé sur l’écran de verrouillage indiquant la supervision.

Quelles sont les limites de gestion des appareils iOS et Android non supervisés ?

Les appareils iOS et Android non supervisés ont des capacités de gestion à distance limitées, ce qui rend difficile l’application des politiques de sécurité, la restriction de l’utilisation des applications ou le verrouillage/la suppression à distance de l’appareil.

Qu’est-ce que la supervision dans le cadre du MDM ?

La supervision dans le MDM est un mode qui accorde aux administrateurs un contrôle étendu sur les appareils mobiles, ce qui permet une gestion à distance, une sécurité renforcée et une application plus stricte des politiques.