Ce tutoriel étape par étape montre comment appliquer la stratégie de groupe locale aux administrateurs sur Windows 11 et Windows 10. Il comprend également des informations sur l’administration du système Windows, la stratégie de groupe locale, des conseils de dépannage et les meilleures pratiques pour la gestion de plusieurs appareils Windows.

L’application de paramètres de stratégie de groupe locale uniquement aux administrateurs vous permet d’activer ou de désactiver des fonctions uniquement pour les utilisateurs administratifs, ce qui vous permet de mieux contrôler qui peut apporter des modifications à la configuration de votre PC et effectuer certaines actions.

Explication de la stratégie de groupe locale sur Windows

La stratégie de groupe est une fonctionnalité de Windows disponible dans les versions Pro, Enterprise et Server du système d’exploitation. Il permet d’administrer et de configurer les appareils Windows, y compris les paramètres du système et de l’utilisateur, ainsi que de configurer des applications tierces. Il permet de gérer les politiques de sécurité de Windows, les autorisations des utilisateurs, la configuration du réseau et les profils des utilisateurs.

Les stratégies de groupe sont constituées d’objets de stratégie de groupe (GPO). Chaque GPO contient un certain nombre d’options de configuration qui modifient le fonctionnement de la fonctionnalité ou de l’application Windows associée. Les GPO sont appliqués soit sous forme de configuration d’ordinateur , qui s’applique à un appareil Windows spécifique et à tout utilisateur connecté à cet appareil, soit sous forme de configuration d’utilisateur, qui s’applique à un seul compte d’utilisateur lorsqu’il est connecté, quel que soit l’appareil sur lequel il est connecté.

Voici quelques configurations couramment mises en œuvre à l’aide des stratégies de groupe et des objets de stratégie de groupe de Windows :

- Configuration automatique des partages de réseau et des imprimantes partagées.

- Définition des scripts de connexion et de déconnexion.

- Configuration automatique des paramètres du navigateur web, tels que les proxys et l’autorisation ou non des scripts.

- Configuration des règles anti-malware et des règles de pare-feu.

- Bloquer l’accès à certaines applications ou fonctionnalités de Windows.

Les GPO de la stratégie de groupe de Windows peuvent être de deux types :

- Stratégie de groupe locale : Les stratégies de groupe locales ne s’appliquent qu’au dispositif spécifique sur lequel elles sont configurées. Il est important de noter que les objets de stratégie de groupe locale sont remplacés par les objets de stratégie de groupe du domaine à partir de la stratégie de groupe dans Active Directory.

- Stratégie de groupe dans Active Directory : Les objets de stratégie de groupe peuvent être créés dans un domaine Windows Active Directory . Ces règles sont définies en fonction de l’unité d’organisation de l’utilisateur ou de l’appareil dans Active Directory. Active Directory est généralement déployé pour gérer les appareils Windows et les utilisateurs dans un environnement d’entreprise.

La stratégie de groupe pour les administrateurs : Versions requises

Les éditions familiales de Windows ne permettent pas de gérer la stratégie de groupe locale. Pour utiliser la stratégie de groupe locale ou la stratégie de groupe dans Active Directory, vous devez utiliser l’une des versions suivantes de Windows :

- Windows 10 Pro, Enterprise ou Education.

- Windows 11 Pro, Enterprise ou Education.

- Windows 7/8 Pro, Enterprise ou Ultimate (notez que vous ne devriez plus utiliser ces versions de Windows car elles sont obsolètes et ne reçoivent plus de mises à jour).

Vous aurez également besoin de votre propre compte d’utilisateur administrateur .

Tutoriel étape par étape : application de la stratégie de groupe locale aux administrateurs dans Windows

Pour gérer la stratégie de groupe pour les administrateurs, vous pouvez créer une fenêtre Microsoft Management Console (MMC) personnalisée qui modifie les stratégies de groupe uniquement pour les utilisateurs du groupe Administrators :

- Faites un clic droit sur le bouton Démarrer , puis sélectionnez Exécuter.

- Entrez mmc, cliquez sur OK, puis sur Oui dans l’invite de la console de compte utilisateur pour ouvir le MMC.

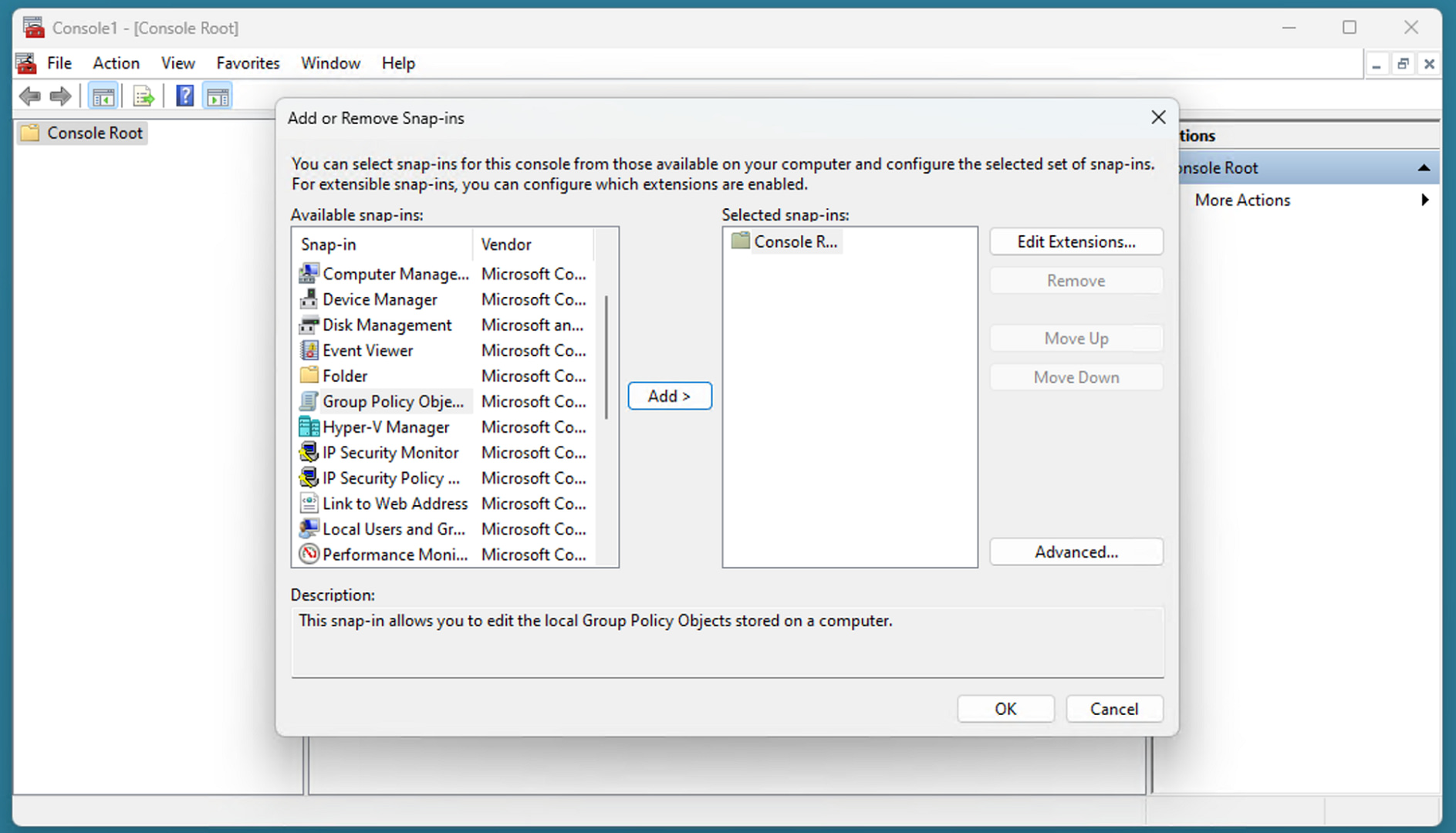

- Cliquez sur File dans la barre de menu, puis sélectionnez Ajouter/Supprimer un snap-in (composants logiciels enfichables)

- Choisissez Group Policy Object Editor (éditeur d’objet de stratégie de groupe) dans la liste des Snap-ins disponibles.

- Cliquez sur le bouton Ajouter > pour l’ajouter à la liste des snap-in (composants logiciels enfichables) sélectionnés.

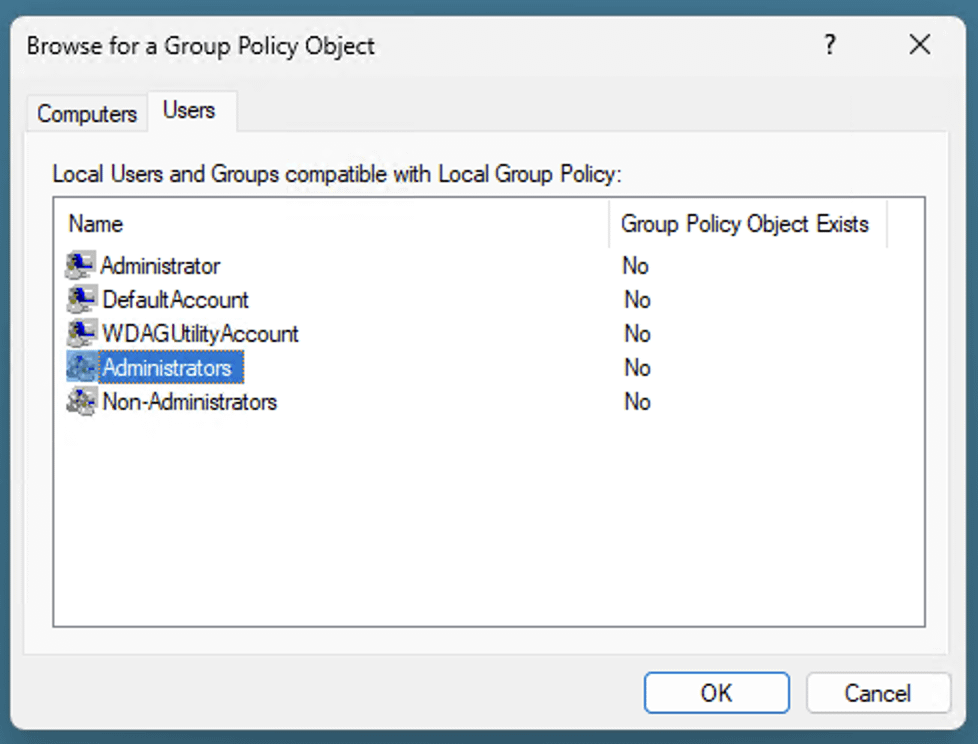

- Cliquez sur le bouton Parcourir dans la fenêtre Sélectionnerr un objet de stratégie de groupe .

- Sélectionnez l’onglet Utilisateurs , puis le groupe d’utilisateurs Administrateurs (ou tout autre groupe d’utilisateurs auquel vous souhaitez appliquer spécifiquement une stratégie) et appuyez sur OK.

- Cliquez sur Terminer dans la fenêtre Sélectionner un objet de stratégie de groupe et appuyez ensuite sur OK dans la fenêtre Ajouter ou supprimer des composants logiciels enfichables (snap-in) .

- La fenêtre MMC affiche désormais l’éditeur de stratégie de groupe locale pour les utilisateurs administratifs dans le volet de navigation.

- Sélectionnez Fichier puis Enregistrer sous, et enregistrez cette vue MMC personnalisée sur le bureau en tant qu’ éditeur de stratégie de groupe pour les utilisateurs administratifs.

- Désormais, vous pouvez ignorer toutes les étapes ci-dessus lorsque vous souhaitez gérer des stratégies utilisateur et utiliser le fichier MMC enregistré sur votre bureau pour accéder directement à l’éditeur de stratégie de groupe pour les administrateurs.

Toutes les modifications apportées à la stratégie de groupe dans cette fenêtre MMC ne s’appliqueront qu’aux utilisateurs administratifs du système local. Par exemple, vous pouvez configurer une stratégie de groupe qui masque l’icône du bureau Internet Explorer pour les administrateurs :

- Ouvrez la MMC en utilisant le fichier que vous avez créé ci-dessus.

- Naviguez jusqu’à Ordinateur local/Stratégie des administrateurs/Configuration de l’utilisateur/Modèles d’administration/Bureau.

- Double-cliquez sur le paramètre Masquer l’icône d’Internet Explorer sur le bureau setting.

- Sélectionnez Activé dans la fenêtre de réglage, puis cliquez sur OK.

- Pour appliquer les modifications, redémarrez ou exécutez la commande gpupdate /force à partir de PowerShell ou de l’invite de commande.

Pour inverser ce processus, répétez la procédure ci-dessus, mais au lieu de sélectionner Activé dans le paramètre Masquer l’icône d’Internet Explorer sur le bureau , sélectionnez Désactivé ou Non Configuré. Testez soigneusement tous les objets de stratégie de groupe locale après les avoir configurés, afin de vous assurer qu’ils ont l’effet escompté.

Dépannage des problèmes courants liés à la stratégie de groupe locale

Si les paramètres configurés dans la stratégie de groupe locale n’ont aucun effet, vous pouvez résoudre le problème en procédant comme suit :

- La vérification des stratégies est attribuée au groupe d’utilisateurs Administrateurs .

- Assurez-vous que les utilisateurs auxquels les paramètres doivent s’appliquer sont Administrateurs sur la machine locale.

Si les paramètres sont appliqués aux utilisateurs non administratifs au lieu (ou en plus) des utilisateurs administratifs, vérifiez-le :

- Vous n’assignez pas la stratégie de groupe à la machine (qui couvre tous les utilisateurs) au lieu d’un groupe d’utilisateurs.

- Votre stratégie de groupe cible le groupe d’utilisateurs prévu.

Pour répertorier toutes les stratégies de groupe en vigueur, exécutez gpresult /r à partir de la ligne de commande. En cas de conflit entre les stratégies de groupe, la stratégie la plus restrictive est toujours appliquée.

Si vous commettez une erreur lors de la configuration des stratégies de groupe (et que vous ne parvenez pas à déterminer quelle stratégie spécifique annuler pour rectifier la situation), vous pouvez annuler toutes les stratégies de groupe en exécutant les commandes suivantes en tant qu’administrateur :

gpupdate /force

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

Vous devrez redémarrer votre appareil pour terminer la procédure. La commande ci-dessus réinitialise les stratégies de configuration de l’ordinateur et de l’utilisateur.

Pourquoi appliquer la stratégie de groupe locale aux seuls administrateurs ?

En général, la stratégie de groupe est utilisée dans les grands déploiements Windows, dans le cadre d’un domaine Active Directory, pour le contrôle centralisé de plusieurs appareils Windows. Toutefois, les administrateurs de petits déploiements pour les entreprises et les particuliers peuvent tirer profit de la création et de la gestion de stratégies de groupe, car elles leur permettent notamment de faire ce qui suit :

- Empêchez l’utilisation des comptes d’administrateur à des fins non administratives en bloquant les applications.

- Empêcher les utilisateurs administratifs d’exécuter des scripts.

- Empêcher les utilisateurs finaux qui ont besoin de comptes d’administrateur pour d’autres raisons (comme la compatibilité avec des applications anciennes) de modifier les paramètres du système et de casser leurs machines ou de désactiver des fonctions essentielles telles que les pare-feu ou les antivirus.

- Empêcher les utilisateurs d’accéder aux clients de messagerie ou à d’autres vecteurs potentiels de logiciels malveillants lorsqu’ils sont connectés en tant qu’administrateur.

Comment gérer efficacement la stratégie de groupe de Windows pour plusieurs appareils ?

L’administration d’un parc d’appareils Windows nécessite une gestion centralisée sur un réseau afin que chaque appareil soit correctement configuré, que les modifications puissent être appliquées et que chaque appareil ne doive pas être configuré manuellement. La stratégie de groupe Windows dans Active Directory vous permet de configurer et de superviser des milliers de machines et d’utilisateurs Windows et d’appliquer des stratégies de groupe en fonction de l’emplacement d’un appareil, de son type ou du rôle de l’utilisateur.

Bien que les outils de gestion intégrés de Windows soient robustes et éprouvés, vous pouvez garantir davantage la sécurité de vos réseaux Windows en mettant en œuvre la gestion à distance et la protection des terminaux. Ce point est de plus en plus critique dans le paysage moderne de la cybersécurité : vous ne pouvez pas laisser des lacunes dans la configuration de votre réseau et de vos appareils qui pourraient être exploitées.

NinjaOne est une solution complète de gestion des terminaux pour les domaines Windows. Il comprend une interface de gestion unifiée pour le déploiement et la gestion des appareils Windows 11 et une intégration avec la protection des terminaux qui vous aide à gérer les stratégies de groupe et garantit qu’elles sont entièrement déployées dans votre infrastructure Windows.