Il ne fait aucun doute que la gestion des correctifs est une tâche fastidieuse. Cependant, l’article de CNP Technologies sur l’importance des correctifs souligne que « 74% des entreprises déclarent qu’elles ne peuvent tout simplement pas appliquer les correctifs assez rapidement, car le délai moyen d’implémentation d’un correctif est de 102 jours ». La compréhension du cycle de vie de la gestion des correctifs (patch management) est la première étape pour les entreprises optimisent les processus de mise à jour et créent un environnement informatique plus sûr.

Différences entre la gestion des vulnérabilités et la gestion des correctifs (patch management)

La gestion des vulnérabilités et la gestion des correctifs sont deux processus similaires, mais ne sont pas identiques. TechTarget précise qu’il existe de nombreuses différences fondamentales entre la gestion des correctifs (patch management) et la gestion des vulnérabilités, même si les deux termes sont souvent utilisés de façon identique.

La gestion des vulnérabilités est le processus d’identification, d’analyse, de signalement et de correction des menaces de cybersécurité, tandis que la gestion des correctifs est le processus de création et d’application de correctifs pour corriger les failles ou mettre à jour un produit ou un service avec de nouvelles fonctionnalités.

Pourquoi le cycle de vie de la gestion des correctifs (patch management) est important

Lorsqu’une entreprise a une compréhension claire du cycle de vie de la gestion des correctifs, son équipe informatique est en mesure d’améliorer chaque étape pour une performance optimale. En outre, en suivant un cycle de vie de gestion des correctifs étape par étape, les entreprises peuvent profiter des nombreux avantages d’une gestion efficace des correctifs. NinjaOne est une plateforme de gestion de parc informatique complète et incluant la gestion des correctifs, profitez d’un essai gratuit ou d’une démonstration personnalisée.

5 enjeux de la gestion des correctifs (patch management)

Un processus de gestion des correctifs étape par étape peut aider à résoudre les problèmes de gestion des correctifs qui gênent votre département informatique. Selon M. Scappman, il existe aujourd’hui cinq challenges en matière de gestion des correctifs qui affectent les entreprises.

1) Le temps

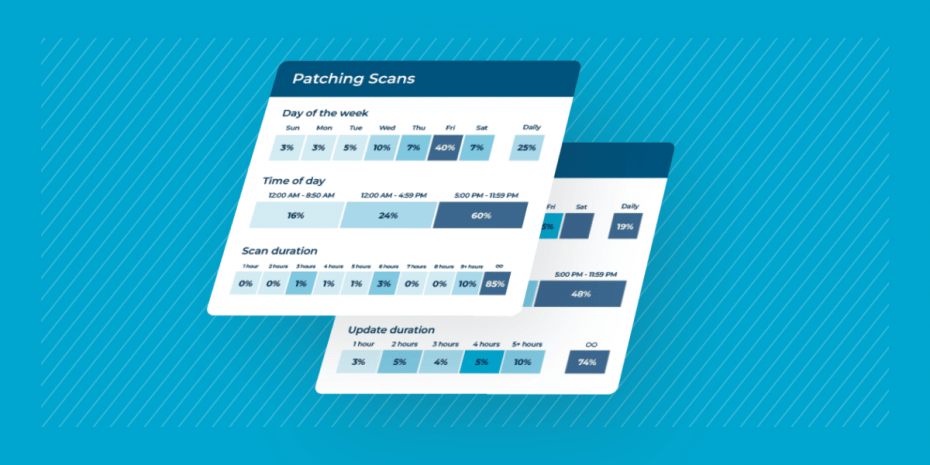

Une étude sur la gestion des correctifs en 2021 réalisée par Ivanti indique que 71% des professionnels de l’informatique et de la cybersécurité estiment que la gestion des correctifs est trop complexe et prend trop de temps. Pour rendre le processus de mise à jour plus efficace, les professionnels de l’informatique cherchent à rationaliser et à automatiser les opérations autant que possible.

2) Inventaire informatique

Trop souvent, les équipes informatiques ne disposent pas d’un inventaire informatique complet auquel se référer pour l’application des correctifs. C’est pourquoi il est important de réaliser un inventaire des actifs informatiques.

3) Risques non résolus

Étant donné que la gestion des correctifs (patch management) vise à corriger d’abord les vulnérabilités les plus critiques, le processus de mise à jour laisse souvent des vulnérabilités et d’autres problèmes non résolus. Cela laisse les systèmes vulnérables aux attaques, ce qui diminue la sécurité et augmente les risques.

4) Défaillances des correctifs

Mettre à jour des logiciels est risqué, et l’échec des mises à jour peut causer de nombreux problèmes à une entreprise. Les statistiques de Heimdal Security sur la gestion des correctifs montrent que « 72% des responsables ont peur d’appliquer immédiatement les correctifs de sécurité parce qu’ils pourraient causer des problèmes ».

5) Gestion des vulnérabilités

Même les entreprises dotées des meilleurs processus de gestion des correctifs et des vulnérabilités présentent des vulnérabilités. Malheureusement, la gestion des correctifs est une course sans fin. Ainsi, dès qu’une équipe informatique corrige une vulnérabilité, une autre peut surgir à tout moment.

Essayez NinjaOne (aucune carte de crédit requise)

Les 10 étapes du cycle de vie de la gestion des correctifs (patch management)

Un cycle de vie complet de la gestion des correctifs montre l’ensemble du processus de gestion des correctifs. Bien que cette liste présente toutes les étapes séparément, certaines entreprises choisissent de combiner certaines d’entre elles. Un cycle de vie complet de la gestion des correctifs (patch management) comprend ces 10 étapes :

Étape 1 : Identification

Avant d’implémenter un processus de gestion des correctifs, une entreprise a besoin d’un inventaire du réseau, qui identifie tous les actifs informatiques du réseau. Pour dresser un inventaire complet du réseau, une équipe devra procéder à une inspection approfondie du réseau à l’aide d’un logiciel d’analyse de réseau.

Étape 2 : Établissement des priorités

Après avoir procédé à une analyse du réseau et compris l’environnement informatique actuel, une équipe peut alors classer par ordre de priorité les vulnérabilités et les menaces qui ont été découvertes au cours de l’inspection. Classez les utilisateurs et/ou les systèmes par risque et par priorité pour créer des politiques de mise à jour plus précises durant les étapes suivantes.

Étape 3 : Stratégies

Une fois que les utilisateurs et/ou les systèmes ont été catégorisés de manière efficace, l’entreprise peut maintenant créer des politiques de gestion des correctifs. La création d’une politique de gestion des correctifs efficace et évolutive est un processus simple et direct qui permet aux utilisateurs de mettre en place et de gérer facilement les exigences en matière de mise à jour. Ces exigences ou critères de gestion des correctifs, déterminent ce qui doit être mise à jour, quand cela doit être fait et dans quelles conditions.

Étape 4 : Surveillance

À ce stade, l’équipe est à l’affût des nouvelles mises à jour et des vulnérabilités des fournisseurs. En général, les entreprises mettent en place un système permettant de recevoir des notifications sur les correctifs et les mises à jour de vulnérabilité à venir de la part des fournisseurs, au lieu d’en assurer le suivi manuellement.

Étape 5 : Test

Pour tester les mises à jour, une équipe informatique utilise généralement un environnement de test qui lui permet de détecter les problèmes inattendus avant le déploiement des correctifs. Avant de passer à l’étape suivante du cycle de vie de la gestion des correctifs, une entreprise doit s’assurer que les correctifs sont déployés avec succès dans l’environnement de test et qu’ils fonctionnent comme prévu.

Étape 6 : Modifications

La documentation est fastidieuse, mais elle est nécessaire pour que toute l’équipe informatique, et les autres membres de l’entreprise, soient sur la même longueur d’onde. Notez toutes les modifications à apporter aux correctifs avant le déploiement.

Étape 7 : Déploiement

Il est maintenant temps de déployer les correctifs conformément aux politiques de gestion des correctifs établies à l’étape 3. Cette étape permettra de déterminer si les correctifs sont appliqués avec succès ou si des changements doivent être effectués.

Étape 8 : Audit

Des mises à jour en attente ou ayant échoué peuvent parfois survenir après le déploiement. Surveillez de près ces problèmes pour détecter les incompatibilités ou les problèmes de performance et informez les utilisateurs finaux des problèmes et des solutions à venir si nécessaire.

9ème étape : Rapport

Un rapport sur la conformité permet aux dirigeants et aux autres départements de se faire une idée de votre infrastructure informatique actuelle et de l’incidence des mises à jour sur celle-ci. Idéalement, un rapport de conformité devrait être généré chaque mois.

10ème étape : Répéter

La dernière étape du cycle de vie de la gestion des correctifs consiste à revoir, mettre à jour et répéter les étapes 1 à 9. Les informations resteront ainsi à jour et précises, ce qui permettra à l’équipe informatique d’affiner et d’optimiser tous les processus de gestion des correctifs.

Surmontez les difficultés liées à la gestion des correctifs grâce à NinjaOne !

L’un des meilleurs moyens de surmonter les difficultés liées à l’application des mises à jour est d’automatiser les processus avec le logiciel de gestion des correctifs de NinjaOne. Avec la solution de NinjaOne, vous pouvez automatiser les processus, remédier aux vulnérabilités et avoir un aperçu de l’ensemble de votre parc informatique à partir d’un seul panneau de contrôle centralisé. Profitez d’un essai gratuit ou d’une démonstration personnalisée pour commencer à optimiser chaque étape de votre processus de gestion des correctifs !