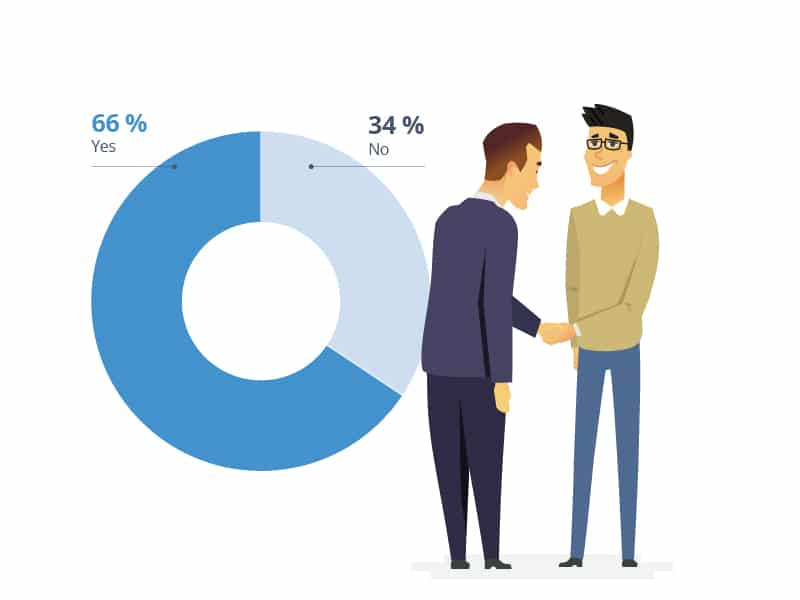

Les entreprises MSP compétitives ciblent les employés qui se retrouvent coincés avec des tâches informatiques supplémentaires, car 66% d’entre eux sont prêts à payer pour une aide extérieure

Chez NinjaOne, nous avons récemment publié une étude sur les « responsables informatiques involontaires », c’est-à-dire les personnes qui consacrent 2 heures ou plus par semaine à des tâches informatiques qui ne font pas partie de leurs fonctions officielles. Nous avons constaté que 32% des employés de bureau y passent 2 heures ou plus par semaine.

Le nombre d’heures consacrées à des tâches informatiques supplémentaires varie considérablement : le répondant médian de notre enquête effectue environ 18 heures de tâches informatiques « involontaires » par mois; la moitié d’entre eux en font donc encore plus !

Heures hebdomadaires consacrées à des tâches informatiques non officielles |

Nombre de répondants |

% des employés de bureau interrogés |

| 2-5 heures | 96 | 19% |

| 6 à 10 heures | 44 | 9% |

| 11 à 20 | 9 | 2% |

| + de 20 | 10 | 2% |

| Employés de bureau qui sont des responsables informatiques involontaires | 159 | 32% |

*Sur les 500 répondants, 159 sont qualifiés de responsables informatiques involontaires

Nous avons également constaté que 59% des responsables informatiques involontairesne se sentent pas pleinement qualifiés pour ce travail, que 56% le trouvent au moins modérément stressant et que 57% s’inquiètent du fait que les tâches informatiques non officielles les éloignent de leur véritable travail. Toutes ces statistiques sur l’insatisfaction à l’égard des responsables informatiques involontaires permettent d’expliquer la principale conclusion de l’enquête :

66% d’entre eux sont ouverts à l’idée d’engager un prestataire informatique tiers.

Les MSP veulent donc savoir comment trouver ces personnes et leur vendre mes services

Les bonnes nouvelles: Il y a une tonne d’employés de bureau qui sont coincés dans des tâches informatiques pour lesquelles ils ne sont probablement pas très doués. Après tout, la personne interrogée en moyenne dans le cadre de notre enquête effectue 18 heures de travail par mois, et elle souhaite trouver un entrepreneur pour la décharger de cette tâche.

Les mauvaises nouvelles: La Chambre de commerce et Dun & Bradstreet ne collectent pas de listes de « responsables informatiques involontaires », il n’est pas possible d’acheter une liste de ces personnes

Mais d’un autre point de vue, l’absence de canaux conventionnels pour les pistes de vente est également une bonne nouvelle. Il n’y a pas autant de MSP qui ciblent ce groupe démographique. C’est parce qu’ils sont difficiles à trouver.

Nous avons donc interrogé plusieurs experts en marketing et partenaires MSP afin d’élaborer ce guide simple en 5 étapes pour « trouver et vendre aux responsables informatiques involontaires »

Étape 1

Créer un message qui soit franc sur les coûts, car c’est la plus grande crainte des responsables informatiques involontaires

Notre enquête auprès des responsables informatiques involontaires suggère que le coût est de loin la principale crainte des IITM concernant l’embauche d’un prestataire informatique tiers. 53% de ceux qui ne sont pas intéressés par l’embauche d’une aide extérieure ont cité le coût comme principal obstacle. Préparez-vous donc à répondre à cette préoccupation. Veillez à ce que vos messages de vente mettent l’accent sur le fait que les MSP ne sont pas chers et qu’ils peuvent même économiser de l’argent. Faites comprendre à votre client potentiel que ce n’est pas seulement le salaire, mais aussi les avantages sociaux, les frais généraux et les coûts d’opportunité que les employeurs « dépensent » pour les responsables informatiques involontaires.

Imaginez qu’une autre division de votre entreprise ou qu’un concurrent dans votre immeuble de bureaux prenne systématiquement votre employé au détriment de votre équipe pendant près de 5 heures par semaine, en tant que manager, vous vous manifesteriez et vous vous plaindriez ! En effet, il n’y a pas de différence dans ce cas, assurez-vous donc que votre prospect sait à quel point un responsable informatique involontaire peut être coûteux.

Étape 2

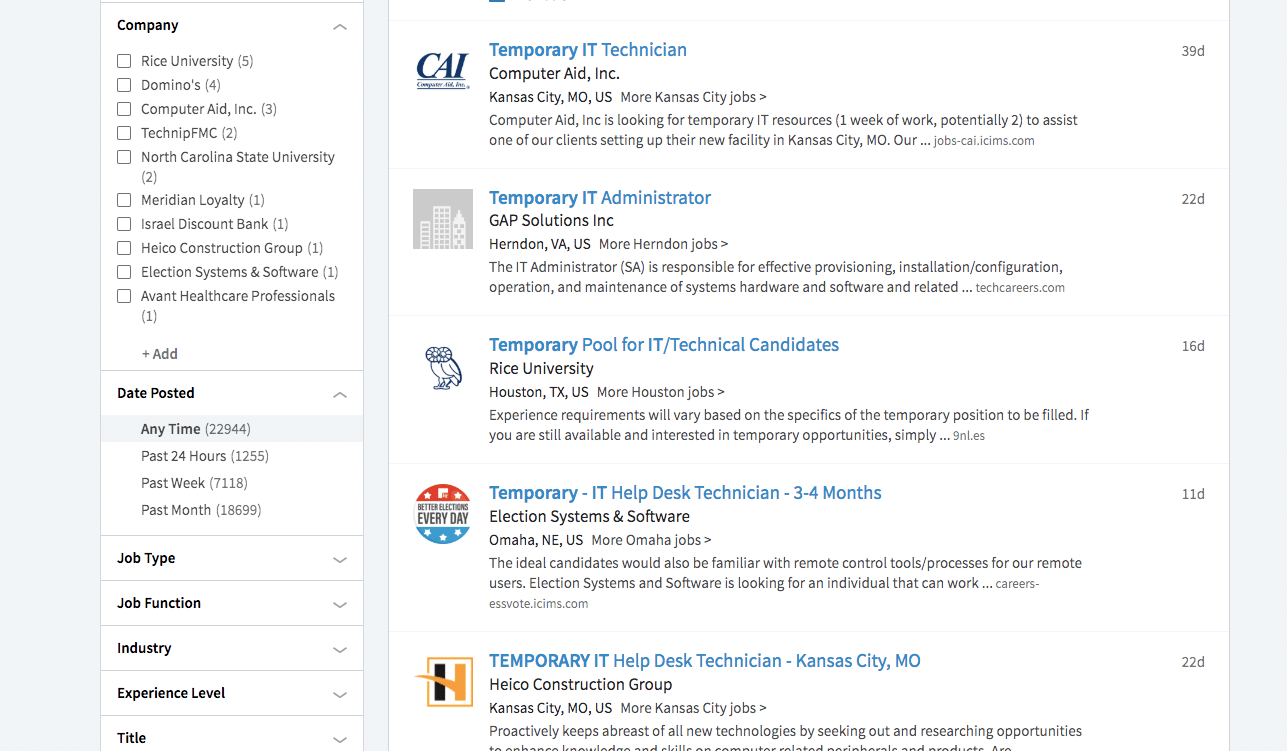

Exploiter les sites d’offres d’emploi

Vous pouvez utiliser les offres d’emploi de responsable informatique « temporaire » ou « à temps partiel » comme un proxy pour trouver les responsables informatiques. (Par exemple, regardez cette recherche de responsables informatiques temporaires sur LinkedIn).

Si vous contactez ces bureaux et proposez vos services, vous pourrez peut-être remplacer complètement l’embauche d’un informaticien temporaire.

La désignation « temporaire » ou « à temps partiel » indique que le bureau ne dispose pas du budget nécessaire pour embaucher un employé à temps plein, mais que ses besoins sont suffisamment importants pour qu’il ait vraiment besoin d’aide. Pensez-y : dans une économie où la demande de travailleurs compétents en matière de technologie est très forte, il sera difficile de trouver des responsables informatiques à temps plein qui soient réellement compétents, et encore moins des informaticiens temporaires ou à temps partiel.

En tant que MSP, vous êtes bien mieux formé, plus expérimenté et plus fiable que la quasi-totalité des candidats qu’ils pourront trouver.

Ainsi, même si ces bureaux n’envisageaient pas de faire appel à un MSP, ils pourraient se rendre compte que le simple fait de payer 50 dollars par mois et par appareil est bien moins pénible que leur solution de contournement actuelle. Mais pour faire valoir ce point de vue, il suffit de s’adresser à la bonne personne..

Étape 3

Débusquer le décideur

À qui s’adresse donc votre présentation ? Il se peut que l’offre d’emploi ne contienne pas de nom ou d’adresse électronique de contact. Vous devrez donc peut-être faire un travail de détective pour présenter votre projet à la personne qui a le pouvoir de vous embaucher. Grâce à l’internet, et à LinkedIn en particulier, vous pouvez faire beaucoup de recherches par vous-même pour savoir qui est un candidat potentiel.

Spécialiste en marketing de croissance, Michael Alexest, suggère d’utiliser une stratégie qu’il appelle « waterfalling » « Ciblez votre e-mail froid sur le fondateur, le PDG ou un autre dirigeant », explique Alexis. incluez un message très bref sur ce que vous vendez et une phrase du type « Êtes-vous la bonne personne pour un appel à ce sujet ou pourriez-vous m’envoyer à la bonne personne ? Le cadre occupé transmettra votre message au bon membre de l’équipe, quelle que soit sa fonction »

Veillez à ce que le message soit concis, mais qu’il contienne suffisamment d’informations pour être attrayant :

Salutations M. Martinez,

J’ai vu sur le site A-1 Job Board que vous recherchiez une aide informatique. Je fournis des services informatiques externalisés à plus de 20 entreprises différentes dans la région de Denver. Êtes-vous la bonne personne pour un appel sur la façon dont je peux vous aider à répondre à vos besoins en matière de technologie de l’information ? Si ce n’est pas le cas, pourriez-vous me faire parvenir à la bonne personne ?

Merci de votre attention !

–Andrew

Étape 4

Aider les responsables informatiques involontaires à vous trouver

Étant donné le caractère délicat de la publicité payante (voir ci-dessous), l’un des moyens les plus efficaces de trouver les responsables informatiques involontaires est de les aider à vous trouver en utilisant des articles de blog, des études de cas sur les succès de vos clients et des descriptions succinctes de la manière dont votre service fonctionne. « Il peut être très difficile de trouver des spécialistes du marketing, par exemple, qui ont des responsabilités en matière d’informatique », explique Elliott Brown, spécialiste de longue date du marketing numérique et fondateur de BackOfficeBasics. « Vous cibleriez potentiellement des millions de spécialistes du marketing qui ne savent peut-être même pas ce que signifie « IT ». »

La création d’articles de blog ou d’articles sur Medium concernant les problèmes que vous pensez que les responsables informatiques involontaires peuvent rencontrer peut agir comme un appât qui attire les responsables informatiques involontaires frustrés. « Il y a de fortes chances qu’ils ne vous cherchent pas par votre nom. Pensez donc aux problèmes que votre public rencontre régulièrement et créez un contenu de qualité qui les aide à résoudre ces problèmes », explique M. Brown.

Besoin d’exemples ? Vous pouvez par exemple écrire sur la menace que représentent les logiciels malveillants pour les petites entreprises et sur les raisons pour lesquelles il est si important d’appliquer régulièrement des correctifs. Ou, comme beaucoup de gens ne savent même pas ce qu’est un MSP, vous pourriez rédiger un article explicatif de base sur ce que fait votre entreprise, à l’intention des responsables informatiques involontaires. (Un bon titre serait : « ÊTES-VOUS SUBMERGÉ DE TÂCHES INFORMATIQUES ? JE PEUX VOUS AIDER« ). Si vous êtes spécialisé dans une niche particulière, comme les clients juridiques par exemple, vous pouvez écrire un article sur ce sujet. Expliquez comment votre MSP travaille avec les entreprises en fonction de leurs besoins spécifiques en matière de sauvegarde, de confidentialité et de cybersécurité.

« Les titres deviennent de plus en plus arbitraires », déclare Dan Mott, directeur marketing de la société de conseil en vente et marketing pour l’informatique A Fluent Vision. « Nous ne pouvons pas cibler les consommateurs en fonction de leur rôle, nous devons les cibler en fonction de leurs besoins. En leur fournissant des informations et des ressources qui facilitent leur travail, vous les aiderez à vous trouver plutôt que de vous laisser les trouver

Étape 5

Utiliser votre réseau personnel

Un article dont personne ne connaît l’existence n’a pas d’utilité. Alors, comment faire connaître votre article ? Les comptes Twitter, Facebook et surtout LinkedIn de votre entreprise sont d’excellents moyens (gratuits) de faire connaître vos activités au monde entier.

Mais vous ne voulez pas inonder vos followers de messages à la chaîne, qu’ils ignoreront en les considérant comme du spam. Après avoir annoncé le nouvel article sur chaque réseau une ou deux fois pendant une semaine, vous devez vous montrer chirurgical et envoyer des messages directs à vos contacts. Cela signifie notes personnalisées aux amis, à la famille, aux anciens collègues de travail, aux personnes que vous connaissez par l’intermédiaire de l’église ou de groupes communautaires, ou à d’anciennes relations de l’université. Demandez-lui poliment s’il connaît quelqu’un qui est débordé par les tâches informatiques au travail.

Voici l’exemple d’un ancien camarade de chambre à l’université :

Bonjour Steve,

J’espère que tu vas bien. Je n’arrive pas à croire que cela fait déjà un an que la réunion a eu lieu !

Je te contacte avec ma casquette d’entrepreneur informatique. Je mène une campagne de vente auprès de ceux que l’on appelle les « responsables informatiques involontaires », c’est-à-dire les personnes qui sont obligées de patcher des logiciels, de dépanner des pannes de réseau ou de résoudre des problèmes de courrier électronique, même si cela ne fait pas partie de leur travail habituel. Comme la plupart d’entre eux souhaitent se décharger de ces tâches, je me suis dit qu’ils pourraient vraiment bénéficier de mes services. J’ai même écrit un article entier à ce sujet : <Lien vers la page de votre site à partir de l’étape 4> Si vous pensez à quelqu’un dans votre réseau qui pourrait en bénéficier, je vous serais reconnaissant de lui faire lire le blog ou de m’appeler.

Merci beaucoup !

–Andrew

Un mot d’avertissement

Faites preuve de prudence en matière de recherche payante, sauf si vous avez des clients qui sont d’anciens responsables informatiques involontaires que vous pouvez solliciter pour vous aider

Un grand pouvoir s’accompagne d’une grande responsabilité. C’est particulièrement vrai dans le cas de la recherche payante : si vous enchérissez sur des mots clés dont le volume de recherche est élevé et coûteux, comme « gestion informatique », vous risquez de payer pour un grand nombre de clics qui ne se transforment pas en clients. (Par exemple, une personne effectuant une recherche sur « gestion informatique » peut être à la recherche d’un cours universitaire ou être un responsable informatique à la recherche d’informations sur les salaires). Vous ne voulez pas vous retrouver dans la situation du spécialiste du marketing B2B décrite dans cette étude de cas dans cette étude de cas qui a dépensé 150 000 $ en annonces de recherche payantes sans générer une seule vente !

Les termes de recherche doivent être axés sur ce que le chercheur cherche à accomplir. Le problème, c’est qu’il est difficile de savoir quels sont les mots clés qui attireront les responsables informatiques involontaires, en partie parce qu’ils ne sont pas des professionnels de l’informatique ordinaires et qu’ils ne savent peut-être pas ce qu’est une entreprise MSP !

Ce qui peut être utile, c’est d’avoir des clients actuels qui se sont adressés à vous en tant que responsables informatiques involontaires. Si ces clients sont prêts à vous donner leur avis sur la manière dont ils ont découvert votre entreprise et sur le type de requêtes Google qui leur ont permis de le faire, cela peut être très prometteur.

Obtenir les statistiques

Curieux de savoir où vous pouvez trouver toutes les données que nous avons mentionnées dans ce blog ? Téléchargez notre récent rapport « L’nformatique involontaire en 2018 » pour obtenir les informations mentionnées ici et bien plus encore !