A causa dell’aumento della criminalità informatica, le violazioni dei dati sono una preoccupazione significativa sia per le aziende che per i privati, soprattutto perché le violazioni possono avere conseguenze di vasta portata. Questo blog post si propone di chiarire che cos’è una violazione dei dati, quali sono le sue cause e di fornire esempi e best practice per prevenire questo scenario.

Che cos’è una violazione dei dati?

Per violazione dei dati si intende un incidente in cui informazioni riservate, sensibili o protette vengono raggiunte, rubate o utilizzate da un individuo non autorizzato. Può trattarsi di un atto deliberato da parte di soggetti malintenzionati o di un evento involontario dovuto a negligenza o a protocolli di sicurezza inadeguati.

Cause delle violazioni dei dati

-

Credenziali deboli e rubate

Una delle principali cause di violazione dei dati è rappresentata da credenziali deboli o rubate. I criminali informatici spesso sfruttano password e domande di sicurezza deboli per ottenere un accesso non autorizzato a sistemi e dati.

-

Vulnerabilità delle applicazioni

Le applicazioni che non vengono aggiornate regolarmente o che presentano falle di sicurezza di per sé possono costituire un punto di ingresso per gli hacker. Queste vulnerabilità possono essere sfruttate per ottenere un accesso non autorizzato ai dati.

-

Malware

Il malware, abbreviazione di software maligno, è un’altra causa comune di violazione dei dati. Può infiltrarsi in una rete e consentire ai criminali informatici di accedere a dati sensibili.

-

Ingegneria sociale

L’ingegneria sociale consiste nel manipolare le persone affinché divulghino informazioni riservate. Le e-mail di phishing sono una forma comune di ingegneria sociale che può portare alla violazione dei dati.

-

Errore umano

Le violazioni dei dati possono avvenire anche a causa di un errore umano. Ciò potrebbe includere impostazioni errate, reti non protette o dispositivi smarriti contenenti dati sensibili.

-

Minacce insider

A volte la minaccia proviene dall’interno dell’organizzazione. Dipendenti scontenti o malintenzionati possono causare una violazione dei dati accedendo e distribuendo informazioni sensibili.

Come avviene una violazione dei dati?

Una violazione dei dati avviene quando un criminale informatico sfrutta con successo una o più vulnerabilità tra quelle menzionate. Accede senza autorizzazione a un sistema o a una rete, individua i dati sensibili e li estrae per utilizzarli o venderli sul dark web.

Esempi di violazione dei dati

Alcuni esempi importanti di violazione dei dati sono la violazione di Equifax nel 2017, in cui sono state esposte le informazioni personali di quasi 147 milioni di persone. Un altro esempio tristemente noto è la violazione dei dati di Yahoo nel 2013-2014, che ha colpito tutti i suoi 3 miliardi di utenti.

5 best practice per prevenire una violazione dei dati

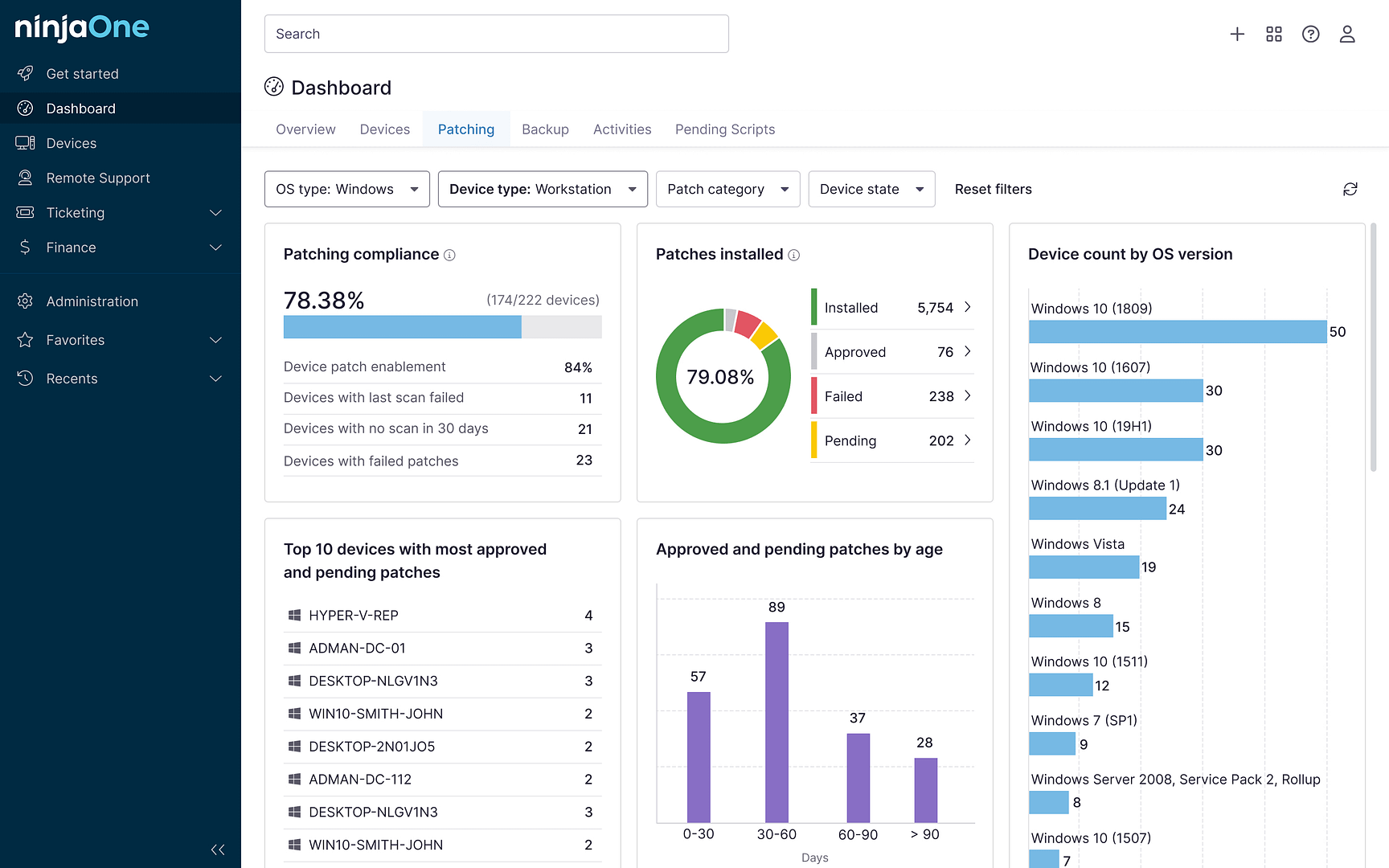

1) Aggiorna e applica regolarmente le patch ai sistemi

Mantenere aggiornati sistemi, software e applicazioni è fondamentale per prevenire le violazioni dei dati. Le patch e gli aggiornamenti regolari spesso risolvono le vulnerabilità di sicurezza che potrebbero essere sfruttate dai malintenzionati.

2) Utilizza password forti e uniche

L’utilizzo di password forti e uniche per ogni account può ridurre notevolmente il rischio di violazione dei dati. Evita le password comuni e prendi in considerazione l’utilizzo di un gestore di password per una maggiore sicurezza.

3) Implementa l’autenticazione a due fattori

L’autenticazione a due fattori o l’autenticazione a più fattori aggiunge un ulteriore livello di sicurezza richiedendo due o più tipi di identificazione prima di concedere l’accesso. Potrebbe trattarsi di una password e di un codice inviato al telefono.

4) Forma i dipendenti in materia di sicurezza informatica

La formazione dei dipendenti è fondamentale per prevenire le violazioni dei dati. Una formazione regolare sul riconoscimento dei tentativi di phishing, sulle pratiche di password sicure e sulla consapevolezza generale della cybersecurity può contribuire in modo significativo alla salvaguardia dei dati aziendali.

5) Esegui regolarmente il backup e la crittografia dei dati

Eseguire regolarmente il backup dei dati e criptare le informazioni sensibili può ridurre l’impatto di una violazione dei dati. Anche se i dati vengono rubati, la crittografia li rende molto più difficili da usare per i criminali informatici.

Previeni le violazioni dei dati con solide pratiche di cybersecurity

Capire cosa sia una violazione dei dati, le sue cause e come prevenirla è essenziale nel mondo digitale di oggi. Implementando pratiche di sicurezza informatica e rimanendo vigili, i singoli e le aziende possono ridurre in modo significativo il rischio di subire una violazione dei dati. Ricorda che l’informazione è potere, ma solo quando è nelle mani giuste.