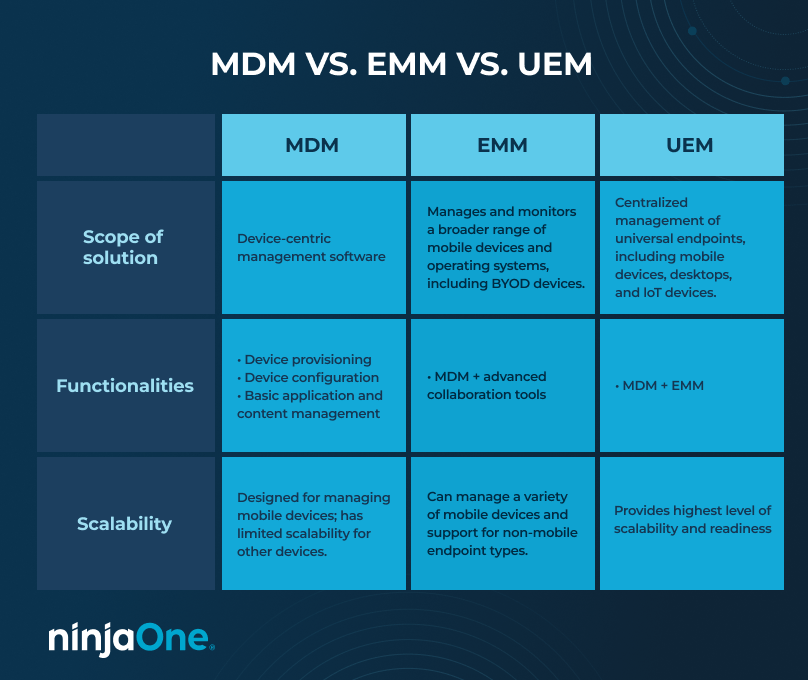

Uno strumento di gestione unificata degli endpoint (UEM) è un software che monitora, gestisce e protegge computer desktop, portatili e dispositivi mobili in un’unica interfaccia centralizzata. Si tratta di un approccio completo alla forza lavoro moderna, che integra la gestione dei dispositivi mobili (MDM) e la gestione della mobilità aziendale (EMM) in una dashboard centralizzata.

I suoi vantaggi più evidenti riguardano l’efficienza operativa e il miglioramento in termini di governance dei dati. Grazie alla visibilità completa dell’intero parco dispositivi (compresi smartphone e tablet), il team IT ha una migliore comprensione del proprio patrimonio IT e può creare in modo proattivo e preventivo criteri per ridurre le vulnerabilità di sicurezza.

I vantaggi dell’UEM sono tali che gli esperti prevedono che il suo mercato registrerà un CAGR di oltre il 18,6% tra il 2024 e il 2032 (Global Market Insights) e sarà valutato 23,6 miliardi di dollari entro il 2033 (Custom Market Insights).

Scarica il nostro eBook per scoprire come scegliere la soluzione UEM giusta per le tue esigenze aziendali.

La storia delle soluzioni UEM

L’UEM, talvolta indicato come gestore completo di endpoint, si è evoluto a partire dagli strumenti MDM che consentivano agli amministratori IT di monitorare e gestire i dispositivi mobili aziendali. Le soluzioni MDM permettevano di eseguire una serie di azioni su smartphone e tablet, dall’esecuzione del provisioning di un nuovo software o fino all’installazione di applicazioni enterprise.

Tuttavia, i leader aziendali si sono presto resi conto che, nonostante la potenza e gli innumerevoli motivi per cui era necessario uno strumento MDM, questo non era in grado di soddisfare adeguatamente le esigenze di un ambiente di lavoro moderno, che spesso comprende sia dispositivi mobili che endpoint tradizionali.

Suggerimento degli esperti: Sei interessato a conoscere le le migliori soluzioni MDM dell’anno? Consulta la nostra guida IT completa qui.

Gestione delle applicazioni mobili (MAM)

Quando un numero sempre maggiore di aziende ha iniziato a implementare le politiche BYOD (Bring Your Own Devices), i dipendenti hanno iniziato a temere che i loro telefoni e dati personali fossero facilmente accessibili per il reparto IT. Invece di acquistare un altro dispositivo solo per il lavoro, è nata una nuova soluzione, MAM.

La gestione delle applicazioni mobili consente ai dipendenti di utilizzare i loro dispositivi mobili personali per lavoro, mantenendo al sicuro i loro dati sensibili. Con il MAM, il personale IT può monitorare e gestire le app aziendali e i dati al loro interno senza vedere i dati personali.

Suggerimento degli esperti: Abbiamo scritto una guida di confronto più approfondita tra MDM e MAM; puoi trovarla qui.

Gestione della mobilità aziendale (EMM)

Tuttavia, le soluzioni MAM sono state sopraffatte dalla crescita radicale del numero di nuove app per dispositivi iOS e Android. Sono stati quindi sviluppati strumenti di gestione mobile aziendale per proteggere i dati aziendali sui dispositivi mobili dei dipendenti, fornendo al contempo un’ampia gamma di sistemi IT per soddisfare le esigenze in continua evoluzione delle aziende. Questo include il monitoraggio, la gestione e la protezione di tutti i dispositivi di una rete IT.

Suggerimento degli esperti: NinjaOne offre una soluzione EMM semplificata e intuitiva per garantire la protezione dei dati sensibili, in qualsiasi situazione.

Gestione completa degli endpoint

I software UEM sono nati per risolvere le limitazioni dell’EMM, come la possibilità di gestire i dispositivi degli utenti finali in loco. Combinavano le funzioni EMM con altre funzionalità davvero necessarie, in modo che gli amministratori IT potessero gestire i dispositivi degli utenti finali in sede e quelli BYOD. Gli strumenti UEM sono stati creati anche per integrarsi con molti strumenti e applicazioni di sicurezza degli endpoint, per aiutare le aziende a diventare più efficienti.

Suggerimento degli esperti: Non esiste una soluzione “migliore” tra MDM, EMM e UEM. Scegli sempre la piattaforma più adatta alle tue esigenze e al tuo budget IT.

La crescente necessità di una gestione completa degli endpoint

L’UEM è probabilmente il futuro del lavoro ibrido. Nel 2020 abbiamo assistito a un forte aumento del lavoro ibrido e remoto, ma oggi gli esperti prevedono che nei prossimi anni un numero sempre maggiore di aziende lavorerà in modalità ibrida.

Una nuova ricerca di Gallup indica infatti che nove dipendenti su dieci in grado di lavorare da remoto preferiscono un certo livello di flessibilità lavorativa, e sei su dieci preferiscono in particolare il lavoro ibrido. Non c’è quindi da stupirsi se la ricerca di Zippia sulla forza lavoro remota mostra che 36,2 milioni di dipendenti americani lavoreranno da remoto entro il 2025.

Con l’aumento della popolarità di una forza lavoro remota e ibrida, le organizzazioni hanno bisogno di un modo efficiente per monitorare, gestire e proteggere tutti gli endpoint utilizzati dai membri del team. È qui che entra in gioco la gestione unificata degli endpoint. Con una soluzione UEM, le organizzazioni possono gestire e proteggere i loro endpoint facilmente da un’unica console.

Suggerimento degli esperti: Quando scegli lo strumento UEM giusto per la tua azienda, prendi in considerazione la lettura di questa guida completa alla strategia di gestione unificata degli endpoint.

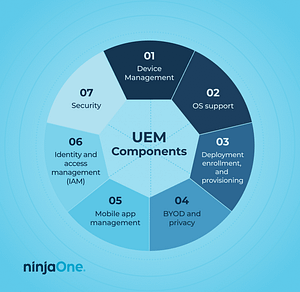

7 Componenti UEM

Tutte le soluzioni complete di gestione degli endpoint hanno questi sette componenti.

Gestione dei dispositivi

Il componente principale di un gestore di endpoint completo è la gestione dei dispositivi. Come suggerisce il nome, descrive il modo in cui il team IT gestisce i dispositivi endpoint, comprese le virtual machine e i dispositivi IoT. Alcune attività legate alla gestione dei dispositivi somo:

- Criteri di crittografia

- Configurazione di VPN e Wi-Fi

- Geotagging

- Blocco dei dispositivi e cancellazione dei dati da remoto

- Impostazione dei criteri per le password

Supporto dei sistemi operativi

Poiché la gestione completa degli endpoint deve supportare più dispositivi, è fondamentale che sia in grado di supportare diversi sistemi operativi, da iOS ad Android, da Windows a Mac!

Questo è un fattore decisivo nella scelta della piattaforma UEM giusta per la tua azienda. Sebbene la maggior parte dei fornitori offra le stesse funzionalità, alcuni si differenziano per i tipi di dispositivi che possono gestire. Ne parliamo in modo più approfondito nella nostra discussione sui 10 migliori software di gestione degli endpoint.

Configurazione, registrazione e provisioning

Idealmente, il tuo gestore completo di endpoint dovrebbe offrire un modo efficiente e conveniente di configurare, registrare e fare il provisioning dei dispositivi. Per esempio, NinjaOne consente di automatizzare facilmente la configurazione di nuovi dispositivi o di installare un agente NinjaOne utilizzando il provisioning zero-touch.

BYOD e privacy

I migliori strumenti UEM limitano le capacità dei ruoli di amministratore, in modo che i team IT non possano trattare i dispositivi personali come quelli aziendali. È un aspetto cruciale: I membri del team devono sentirsi sicuri che i dati personali contenuti nei loro dispositivi BYOD siano al riparo da occhi indiscreti. I gestori completi di endpoint possono quindi accedere solo alle app aziendali e ai dati in esse contenuti.

Gestione delle app mobili

Come accennato in precedenza, i gestori completi di endpoint sono dotati di strumenti MDM integrati, in modo da permettere di gestire e monitorare l’intero parco dispositivi. Il fornitore di software UEM deve garantire la presenza della maggior parte, se non di tutte, le funzionalità MDM nel proprio strumento, oltre ad offrire altre funzionalità. (Abbiamo scritto un’altra guida sulle 6 funzionalità necessarie nella tua soluzione MDM ; puoi trovarla qui)

Gestione dell’identità e dell’accesso (IAM)

UEM e IAM vanno tipicamente di pari passo, e per una buona ragione. La gestione delle identità e degli accessi consente al reparto IT di stabilire quali utenti possono o non possono accedere a cosa. In questo modo si garantisce che i dati sensibili e le relative funzioni siano riservati alle persone giuste. Un gestore completo di endpoint distribuisce certificati di autenticazione per garantire che solo i dispositivi registrati alla piattaforma possano accedere alle app aziendali.

Sicurezza

È ovvio che tutti i gestori completi di endpoint necessitino di una solida sicurezza mobile e di altri protocolli di sicurezza. Come qualsiasi altro software, anche l’UEM può essere sfruttato dagli attori delle minacce e infettato con ransomware o altri tipi di malware se non viene manutenuto correttamente. Scegli un fornitore che offra una gestione delle patch estesa (e preferibilmente automatizzata) e strumenti simili nel suo piano di governance e sicurezza degli endpoint.

5 vantaggi di un gestore completo di endpoint

1) Migliora l’esperienza dell’utente

Con una soluzione UEM, gli utenti possono concentrarsi sul proprio lavoro invece di dover pensare a gestire o proteggere i propri dispositivi. Garantisce agli utenti un’esperienza più flessibile, sicura e senza problemi quando utilizzano i dispositivi remoti.

2) Protegge gli endpoint e i dati

Uno degli scopi principali dell’UEM è proteggere gli endpoint e i dati dalle minacce. Dal patching delle vulnerabilità all’aggiornamento delle applicazioni, la gestione unificata degli endpoint offre diversi modi per automatizzare la sicurezza degli endpoint, riducendo la necessità di interventi manuali.

3) Riduce i problemi di conformità

Con l’evoluzione degli standard di conformità, l’UEM aiuta a garantire che tutti i dispositivi siano aggiornati e conformi alle normative. In questo modo si riducono i problemi di conformità che potrebbero influenzare negativamente il team IT e l’intera organizzazione.

4) Supporta i dispositivi BYOD (bring your own device)

Il BYOD (Bring your own device) è una politica che consente ai dipendenti di utilizzare i propri dispositivi per le attività lavorative. Questi dispositivi possono essere difficili da gestire e proteggere, ma con una soluzione UEM le organizzazioni possono supportare questa politica e consentire ai dipendenti di utilizzare i propri dispositivi, se necessario.

5) Fornisce informazioni preziose

La gestione unificata degli endpoint raccoglie dati preziosi sugli endpoint che possono essere utilizzati per le decisioni aziendali. Inoltre, queste informazioni possono essere utilizzate per identificare le aree di miglioramento e stabilire obiettivi per migliorare il team IT e le sue prestazioni.

Cosa cercare in una soluzione UEM

Poiché ogni team IT deve affrontare sfide diverse, è difficile trovare una soluzione UEM unica per un’organizzazione. Tuttavia, mentre cerchi il software UEM più adatto alle tue esigenze, tieni presente che esistono criteri standard di gestione unificata degli endpoint che ogni soluzione valida deve soddisfare, per esempio:

-

Sicurezza

La soluzione di gestione unificata degli endpoint scelta deve fornire una sicurezza degli endpoint di prim’ordine per proteggere le informazioni riservate. Inoltre, una soluzione UEM dovrebbe salvaguardare gli endpoint e i dati anche quando i dipendenti scelgono di lavorare in remoto su diverse reti.

-

Accesso

La gestione degli accessi consente ai membri del team di controllare l’accesso degli utenti e dei dispositivi per garantire che le informazioni non finiscano nelle mani sbagliate. Esistono numerosi criteri e metodi di sicurezza che i software UEM utilizzano per aiutare a gestire l’accesso remoto, come la crittografia, i requisiti di password e i sistemi di autenticazione a più fattori.

-

Compatibilità

La compatibilità è un fattore importante da considerare quando aggiungi una nuova soluzione UEM al tuo ambiente IT. Il software scelto dovrà essere compatibile con gli altri sistemi e funzionare senza problemi.

-

Facilità d’uso

Uno dei motivi principali per cui le organizzazioni adottano l’UEM è la riduzione della complessità di gestione. Un sistema UEM deve essere intuitivo e di facile accesso e utilizzo per i membri del team.

Centralizza la gestione degli endpoint con NinjaOne.

Se sei alla ricerca di un gestore completo di endpoint che centralizzi i processi, offra una gestione multipiattaforma e sia progettato per i lavoratori remoti o ibridi, puoi smettere di cercare: scegli NinjaOne.

Questa efficiente soluzione all-in-one per la gestione degli endpoint offre anche il monitoraggio e la gestione della rete, la gestione delle patch di sistemi operativi e applicazioni terze parti, il monitoraggio degli endpoint, un sistema di avvisi e molto altro ancora.

Quando sei pronto, richiedi un preventivo gratuito, iscriviti a una prova gratuita di 14 giorni o guarda una demo.