Questo tutorial fornisce istruzioni passo per passo su come verificare lo stato di Secure Boot e se sia abilitato o disabilitato in Windows 10 e Windows 11. Nella guida spiegheremo cos’è il Secure Boot, perché è importante per la sicurezza del PC e forniremo diversi metodi per verificare lo stato di Secure Boot sul sistema.

Che cos’è Secure Boot?

Secure Boot è il processo utilizzato dai moderni PC per impedire l’esecuzione di software non attendibile o dannoso all’avvio del computer. Secure Boot è supportato da Windows 10 e Windows 11, nonché dalla maggior parte delle moderne distribuzioni Linux. Per utilizzare Secure Boot, devi disporre di un PC con firmware UEFI, poiché il BIOS legacy non include questa funzionalità.

Secure Boot funziona confrontando la firma crittografica dei software che vengono eseguiti all’avvio del computer con un database di firme affidabili di fornitori noti (o con tue firme personalizzate se stai sviluppando tuoi software o driver).

Secure Boot impedisce l’esecuzione del software che non supera i controlli. Questo impedisce ai malware di caricarsi prima di Windows e di nascondersi in modo da non essere individuato dalle sue funzioni di sicurezza integrate e dai software anti-malware di terze parti. Inoltre, garantisce l’integrità del firmware, dei driver, dei bootloader e dello stesso sistema operativo Windows.

Perché controllare lo stato di Secure Boot?

Secure Boot offre una maggiore sicurezza e tempi di avvio più rapidi rispetto a Legacy Boot. È importante che Secure Boot sia abilitato dove è supportato, ma ci sono situazioni in cui potrebbe essere disabilitato per supportare software o hardware specifici, o ci sono casi in cui può essere stato disattivato temporaneamente per la risoluzione dei problemi (e per errore non è stato riattivato).

La verifica dello stato di Secure Boot del PC può essere utile per la risoluzione dei problemi e consente inoltre di confermare che Secure Boot è abilitato, in modo da garantire la sicurezza dei dispositivi Windows. Potresti anche volerne verificare lo stato prima di configurare il dual-boot con un altro sistema operativo che non supporta Secure Boot.

Inoltre, negli scenari aziendali, la conferma del funzionamento del Secure Boot può essere richiesta per motivi di conformità: molte leggi sulla protezione dei dati (come il GDPR) richiedono l’utilizzo di tutte le tecnologie di sicurezza disponibili per proteggere i dati dei clienti.

Tutorial: come verificare se Secure Boot è abilitato o disabilitato

Esistono diversi metodi per verificare se il Secure Boot è abilitato. Questa operazione può essere eseguita in Windows (senza accesso al BIOS) e dall’interfaccia firmware UEFI del sistema.

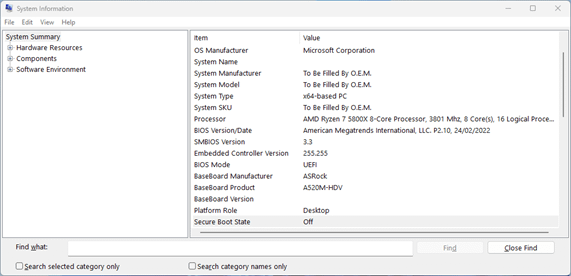

Metodo 1: Visualizzare lo stato di Secure Boot nello strumento Informazioni di sistema

Per verificare se Secure Boot è abilitato o disabilitato utilizzando lo strumento Informazioni di sistema in Windows 10 e Windows 11, procedi come segue:

- Clicca con il tasto destro del mouse sul pulsante Start e seleziona Esegui

- Scrivi msinfo32 nella finestra di dialogo Esegui e poi premi il pulsante OK

- Clicca su Riepilogo del sistema

- Scorri fino a Stato Secure Boot nell’elenco delle voci

- Sarà mostrato come Disattivato o Attivo, per indicare se Secure Boot è abilitato o disabilitato

Metodo 2: Verifica dello stato di Secure Boot con PowerShell

Per verificare lo stato di Secure Boot utilizzando PowerShell, apri PowerShell come amministratore ed esegui il seguente comando:

Confirm-SecureBootUEFI

Questo comando restituirà True o False, indicando se Secure Boot è attivato o disattivato.

Metodo 3: Accesso alle impostazioni UEFI/BIOS

Puoi verificare lo stato di Safe Boot del sistema nell’interfaccia di configurazione del firmware UEFI. Questo metodo funziona con qualsiasi sistema operativo, poiché verifica direttamente lo stato del Secure Boot utilizzando il firmware del dispositivo. Per accedere al firmware UEFI, dovrai premere un tasto specifico durante l’avvio del computer per interrompere il processo di avvio. Il tasto in questione varia da un produttore all’altro, ma di solito è uno di questi tasti: DEL, ESC, F1, F2, F10, or F12 .

Molte schede madri mostrano brevemente il tasto all’avvio (con un messaggio del tipo Press ESC to enter setup, cioè premi ESC per entrare nel menu di configurazione). Il manuale d’uso del dispositivo o della scheda madre ti indicherà esattamente di quale tasto si tratta, oppure puoi scoprirlo per tentativi (un metodo valido utilizzato da molti tecnici informatici esperti).

Una volta ottenuto l’accesso all’interfaccia di configurazione del firmware UEFI, potrai navigare nella sezione di avvio o di sicurezza per verificare se Secure Boot sia abilitato o disabilitato.

Risoluzione dei problemi di Secure Boot e domande frequenti

Oltre ad assicurarti del livello di sicurezza del sistema in Windows 10 o Windows 11, verificare se Secure Boot è abilitato o disabilitato può aiutarti a risolvere i problemi di avvio.

Le modifiche a Secure Boot possono impedire l’avvio del sistema, richiedendo l’avvio del ripristino del sistema per utilizzare lo strumento di Ripristino all’avvio. Potresti anche aver bisogno di fornire una chiave di ripristino BitLocker per accedere ai dati dopo una modifica della configurazione Secure Boot, quindi è importante essere in grado di controllare il suo stato dall’interno di Windows (cosa che ti darà la possibilità di eseguire il backup della chiave di recupero e dei dati importanti) prima di tentare di modificare la configurazione UEFI.

Secure Boot in ambienti enterprise e scolastici

Per la protezione dei dati aziendali fondamentali e dei dati dei clienti e dei dipendenti è vitale che Secure Boot sia abilitato sui dispositivi Windows 10 e Windows 11. In questo modo proteggerai i dati operativi della tua azienda e ti assicurerai la conformità alle leggi sempre più severe sulla protezione dei dati.

Verificare che Secure Boot sia abilitato dovrebbe far parte del normale processo di controllo della sicurezza. Lo strumento di monitoraggio e gestione da remoto di NinjaOne ti consente di monitorare lo stato di sicurezza di tutti i dispositivi e di implementare criteri di sicurezza, proteggendo i dispositivi e i dati in essi contenuti in caso di perdita, furto, malware o altri incidenti di cybersecurity.