Una botnet mobile è una rete di dispositivi mobili compromessi, come smartphone o tablet, che i criminali informatici possono controllare a distanza. Questi dispositivi mobili sono infetti da malware che li trasforma in “bot”, utilizzati dagli hacker per eseguire comandi.

Le botnet mobili si diffondono tipicamente attraverso il malware che gli utenti scaricano inconsapevolmente da app store di terze parti, download drive-by o phishing. Una volta installate, queste app possono eseguire attività dannose, come l’invio di dati sensibili a server di comando e controllo (C&C).

Cosa fa una botnet mobile?

Un criminale informatico, spesso definito Botmaster, controlla le botnet mobili e utilizza i dispositivi infetti per eseguire attacchi informatici e altre attività dannose, come ad esempio:

- Lanciare attacchi distribuiti di tipo denial-of-service (DoS), sovraccaricando le reti o i server presi di mira

- Rubare informazioni sensibili, come password, dati bancari e dati personali

- Inviare messaggi di spam o distribuire malware ad altri dispositivi

La botnet è uno spyware?

No, le botnet e gli spyware sono due tipi diversi di malware, ma hanno alcune caratteristiche che si sovrappongono. Il malware Botnet a volte include funzionalità spyware per raccogliere dati dai dispositivi infetti. Lo spyware monitora e raccoglie informazioni da un dispositivo senza il consenso dell’utente. D’altra parte, le botnet si concentrano sull’utilizzo di una rete di dispositivi compromessi per attacchi informatici su larga scala.

Come faccio a sapere se il mio dispositivo fa parte di una botnet?

Il rilevamento tempestivo dei dispositivi compromessi aiuta a ridurre i danni potenziali e a minimizzare i tempi di inattività. Ecco alcuni segnali di allarme che indicano che un dispositivo mobile potrebbe far parte di una botnet:

- Un consumo insolito della batteria può indicare la presenza di malware, che consuma molta energia per funzionare.

- Il frequente surriscaldamento del dispositivo può anche verificarsi a causa dei continui processi in background del malware.

- Le botnet mobili spesso utilizzano i dati mobili per comunicare con i server C&C.

- Il malware della botnet provoca un rallentamento delle prestazioni del dispositivo mobile a causa di un maggiore utilizzo della CPU.

Che cos’è il rilevamento delle botnet mobili?

Il rilevamento di botnet mobili comporta l’identificazione di dispositivi compromessi all’interno di una rete, monitorando il comportamento dei dispositivi alla ricerca di anomalie indicative di attività di botnet ed esaminando i modelli di traffico per rilevare la comunicazione con server C&C noti.

Che cos’è una botnet Android?

Le botnet mobili che prendono di mira i dispositivi Android sfruttano la natura aperta della piattaforma, che consente diverse applicazioni e modifiche da parte degli utenti. Uno dei principali vettori di attacco per i dispositivi Android è rappresentato dalle vulnerabilità non patchate, poiché l’ecosistema Android comprende numerosi produttori e versioni personalizzate del sistema operativo. A volte gli utenti ritardano o ignorano gli aggiornamenti del sistema, aggravando il rischio.

Un esempio di botnet mobile è WireX, che ha sfruttato migliaia di dispositivi Android per lanciare attacchi DoS di vasta portata. Un’altra botnet Android, Nexus, opera come malware-as-a-service (MaaS) ed è stata utilizzata in attacchi informatici su larga scala per intercettare messaggi di testo, rubare credenziali ed eseguire attacchi di tipo ATO (attack takeover) su applicazioni finanziarie.

La botnet può colpire l’iPhone?

Le botnet mobili che prendono di mira i dispositivi Apple sono relativamente rare a causa della natura chiusa dell’ecosistema Apple e del rigoroso processo di verifica dell’App Store. Inoltre, l’architettura di iOS limita i permessi delle app e sandboxing, impedendo l’accesso non autorizzato alle risorse di sistema.

Nonostante le difese dell’ecosistema Apple, le botnet mobili rappresentano ancora una minaccia significativa per gli iPhone. Ci sono stati casi come il malware iKee.B, che ha preso di mira principalmente gli iPhone affetti da jailbreak. Il malware iKee.B modificava le password di root degli iPhone affetti da jailbreak e inviava al server della botnet qualsiasi informazione bancaria trovata nei messaggi di testo.

Come posso rimuovere il malware botnet dal mio cellulare?

La rimozione del malware delle botnet richiede un approccio sistematico:

Utilizza un software MDM

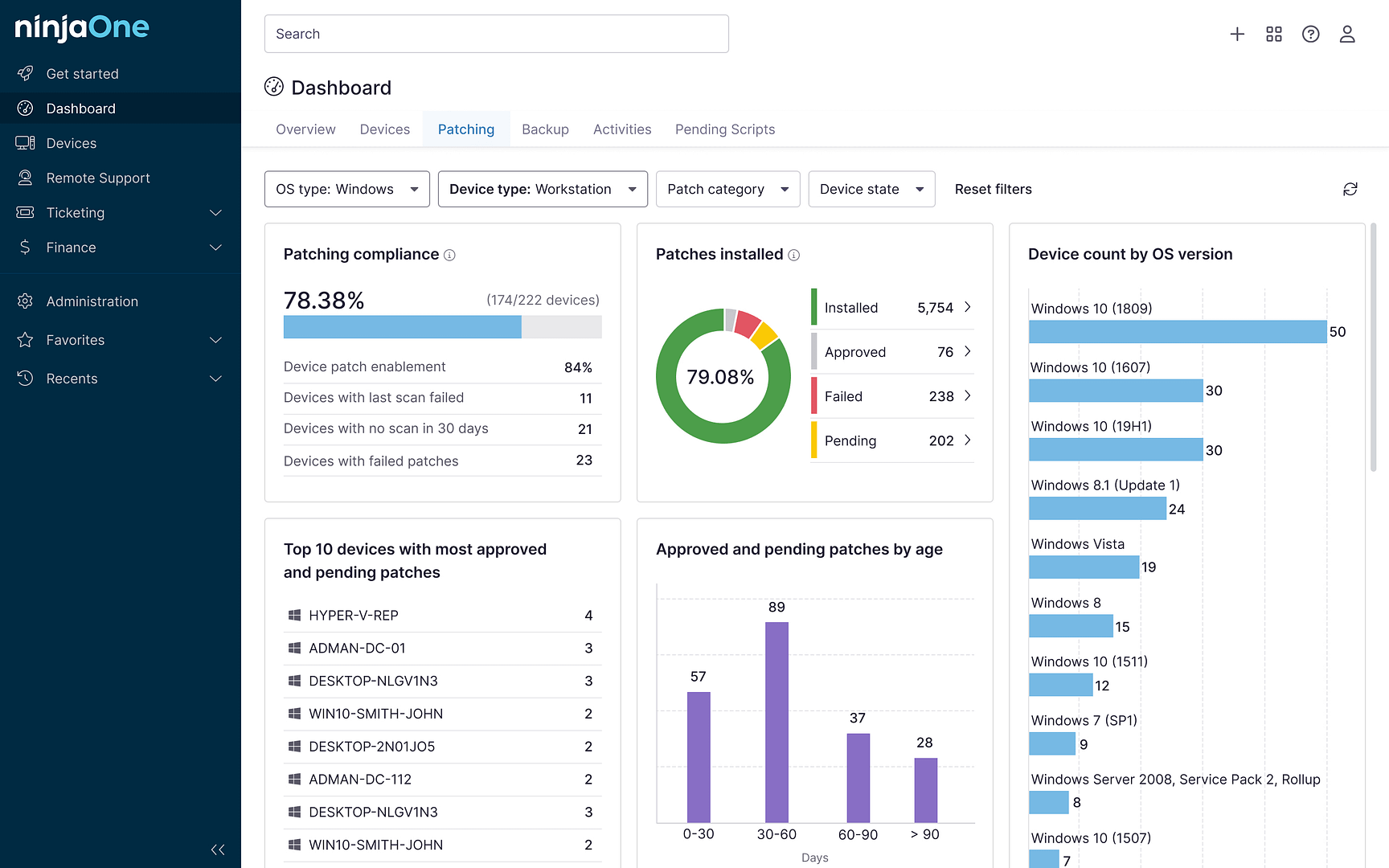

Per i team IT che gestiscono più dispositivi mobili, la protezione proattiva dei dispositivi mobili su larga scala riduce i rischi e i tempi di inattività causati dagli attacchi botnet. Il miglior software MDM offre strumenti che i tecnici possono utilizzare per applicare i criteri di sicurezza e monitorare i dispositivi alla ricerca di attività insolite.

Aggiorna regolarmente il software del dispositivo

Gli hacker possono puntare alle vulnerabilità delle applicazioni che non hanno ricevuto le patch per risolvere questi vettori di attacco malware. Con un software di gestione automatizzata delle patch gli amministratori IT possono garantire che i sistemi operativi e le applicazioni dei loro dispositivi mobili siano sempre aggiornati con le più recenti patch di sicurezza.

Effettua il backup dei dati e il reset delle impostazioni di fabbrica

Se il malware botnet persiste, considera la possibilità di eseguire un reset di fabbrica. Un reset di fabbrica cancellerà tutti i dati presenti sul tuo dispositivo mobile, quindi assicurati di aver effettuato il backup di tutti i file importanti prima di procedere. Il software di backup automatizza la creazione di copie di dati sensibili e consente un rapido ripristino dai backup. Il miglior software di backup e ripristino consente agli utenti di ripristinare interi sistemi con configurazioni specifiche.

Proteggi i dati sensibili sui tuoi dispositivi mobili con le solide funzioni di sicurezza di NinjaOne MDM.

→ Esplora le funzionalità di sicurezza degli endpoint di NinjaOne MDM.

Proteggere la tua rete di dispositivi mobili dalle botnet mobili

Una protezione affidabile dalle botnet mobili richiede che gli esperti di sicurezza IT tengano traccia delle proprie reti di dispositivi mobili, ricevano notifiche di attività sospette, distribuiscano patch e aggiornamenti coerenti e altro ancora. I team IT dovrebbero considerare di investire in un software MDM completo, come NinjaOne MDM, per un monitoraggio e una gestione dei dispositivi mobili più rapidi e semplici.

In qualità di miglior software MDM secondo G2, NinjaOne offre ai team IT visibilità e controllo completi dei propri dispositivi Android, iOS e iPadOS, anche per le organizzazioni con policy BYOD. Le solide funzionalità di sicurezza di NinjaOne MDM consentono agli utenti di sfruttare il controllo degli accessi, applicare i criteri di sicurezza e eseguire blocchi o cancellazioni da remoto dei dispositivi persi o compromessi. Grazie a NinjaOne MDM, gli esperti IT hanno la possibilità di proteggere i loro dispositivi mobili con un accesso rapido e semplice alle funzionalità di MDM, gestione delle patch e backup e ripristino dei dati da un’unica piattaforma centralizzata e facile da usare.

Scopri in prima persona come NinjaOne può trasformare la tua gestione IT: guarda una demo o provala gratuitamente.