Il dark web è un’area criptata di Internet che non è indicizzata dai motori di ricerca e richiede una preparazione specifica per accedervi. Sebbene tutti abbiano sentito parlare del mitico “dark web”, non è facile per tutti accedervi, almeno non senza gli strumenti giusti.

In questa guida IT, parleremo delle informazioni necessarie sul dark web, in particolare del suo ruolo nella cybersecurity. Come dice il suo nome, il dark web ospita molte attività illegali, tra cui la vendita di informazioni di identificazione personale (PII), credenziali rubate, kit di ransomware-as-a-service (RaaS) e tutta una serie di cose che potrebbero avere un impatto significativo sulla tua azienda.

È fondamentale discutere questi concetti con il tuo team, anche se ritieni di essere “ in posizione di vantaggio”. Ricorda che gli attori delle minacce non sono motivati dalla moralità o dalla legalità, ma dal denaro o dal potere. Questo li rende più pericolosi perché sono disposti ad andare oltre ciò che la maggior parte delle persone considererebbe “normale”. Negare la loro esistenza o le loro motivazioni pone il tuo MSP, MSSP o azienda IT in una posizione vulnerabile, in quanto non sei in grado di proteggerti completamente dai vari rischi che i criminali informatici pongono.

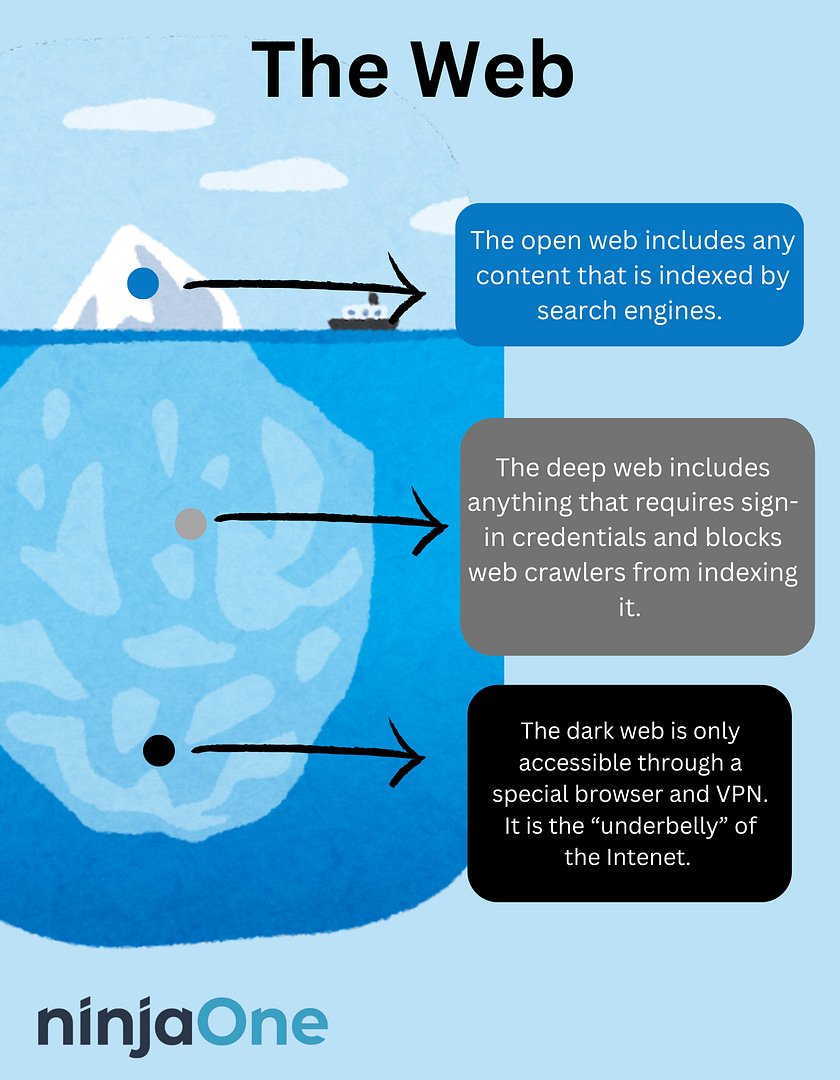

Differenze tra Clear Web, Deep Web e Dark Web

L’Internet che vedi, usi e di cui leggi nei notiziari è la parte “chiara”, “aperta” o “superiore” dell’Internet. Questo livello è facilmente accessibile con motori di ricerca come Chrome, Firefox, Safari, Opera e Microsoft Edge.

Il deep web, spesso confuso con il dark web, rappresenta circa il 96-99% del panorama di Internet e comprende tutto ciò che è protetto da password, dispone di una barriera di pagamento digitale (paywall) o protetto dal crawling dei motori di ricerca. È stato pensato per una maggiore sicurezza e non deve essere associato a nulla di illegale. Ad esempio, si utilizza il deep web per controllare il saldo del proprio conto corrente online o per accedere al sito web della propria azienda per modificare determinate caratteristiche.

D’altra parte, il dark web rappresenta solo una minima parte del deep web (Britannica suggerisce solo lo 0,01% circa) e richiede una VPN e un browser per l’anonimizzazione (come Tor). Inoltre, il dark web non dispone di motori di ricerca, quindi è necessario sapere quali siti web visitare nello specifico. Si tratta di un controllo semplice, a prescindere dal fatto che tu sia sul dark web o meno: Se ti trovi su un sito web che non hai idea di come ci sei arrivato, molto probabilmente non si tratta di una pagina del dark web. Tutti gli utenti del dark web hanno la chiara intenzione di visitare pagine specifiche.

Pertanto, il deep web e il dark web non sono termini intercambiabili.

Cosa si trova nel dark web?

Semplice: Tutto. È difficile stabilire cosa ci sia nel dark web perché nessuno ne conosce veramente la portata. Tuttavia, molte attività illegali sono presenti sul dark web e i malintenzionati lo utilizzano per acquistare numeri di carte di credito, credenziali rubate, account, software e ogni sorta di droga, armi e denaro falso. Detto ciò, non tutto ciò che si trova sul dark web è illegale, ma è popolare tra i criminali informatici, soprattutto grazie alla crittografia e all’anonimato richiesti.

È lecito pensare che, se hai abbastanza denaro e motivazione, puoi comprare tutto quello che vuoi sul dark web, a patto che tu sappia dove andare.

Diamo un’occhiata ad alcuni numeri di Statista:

- Secondo le stime, i mercati darknet e i negozi di frodi in tutto il mondo sono stati valutati a 1,5 miliardi di dollari nel 2022, e si prevede che questo numero sia destinato ad aumentare.

- Le persone in cerca di lavoro si sono rivolte al dark web per trovare opportunità di lavoro a distanza, con uno stipendio medio di 4.000 dollari al mese per i lavori promessi.

- Il dark web è noto per la vendita di molti prodotti illegali, tra cui attacchi Distributed DoS (DDoS) e kit RaaS. Questi prodotti vengono venduti fino a 4.500 dollari per 1.000 installazioni (Statista, studio del 2023).

Perché utilizzare il dark web come professionista IT?

Sempre più aziende di cybersecurity accedono al dark web per scopi educativi e formativi. In particolare, formano il proprio personale IT all’hacking etico, ovvero alla pratica di eseguire valutazioni della sicurezza in un ambiente controllato. Gli hacker etici utilizzano le stesse tecniche dei normali hacker per determinare se l’architettura informatica di un’azienda è adeguatamente protetta. Questo può far parte di una più moderna valutazione della vulnerabilità.

L’hacking etico identifica le vulnerabilità di sicurezza del tuo patrimonio informatico per prevenire gli attacchi informatici e le violazioni dei dati. Il dark web, in particolare, è utile per sapere quali informazioni sono attualmente disponibili e vendute, quali beni digitali vengono monetizzati e quali sono gli obiettivi degli hacker.

È facile pensare che il dark web sia solo per i criminali, ma sarebbe un’ipotesi troppo affrettata. Piuttosto, è meglio usare il dark web come uno strumento e sfruttarlo per rafforzare la tua sicurezza informatica.

Oltre all’hacking etico, molte aziende IT utilizzano il dark web per garantire una comunicazione più sicura tra le varie filiali. Ad esempio, è possibile utilizzare i propri strumenti per combattere la censura o creare e-mail private e anonime per gli informatori e simili.

Quindi, anche se il dark web ha una reputazione sgradevole, può essere utilizzato per scopi legittimi. I mercati illegali rappresentano solo una piccola parte di quelli effettivamente esistenti.

Come accedere al dark web?

- Utilizza una VPN. Una VPN cripta il tuo indirizzo IP e impedisce a terzi di identificarti o di localizzarti. Si consiglia vivamente di investire in un solido servizio VPN per il dark web.

- Scarica il browser Tor (o qualcosa di simile). Il browser Tor (abbreviazione di “The Onion Router”) rende anonimo il tuo traffico web. A differenza di altri browser web, Tor nasconde il tuo indirizzo IP reale e altre informazioni di sistema dai siti web che stai visitando.

- Trova l’indirizzo .onion che desideri visitare. Come già detto, il dark web richiede di sapere esattamente quale sito web vuoi visitare. Queste pagine web utilizzeranno nomi di dominio di primo livello .onion e potranno includere lunghe combinazioni casuali di lettere e numeri.

È legale accedere al dark web?

Potresti essere preoccupato di finire nei guai con le agenzie governative se navighi nel dark web. Tuttavia, l’accesso e la navigazione nel dark web sono del tutto legali, ma ti invitiamo a prestare attenzione. Molti siti sono illegali, ma l’atto stesso di navigare è lecito.

Se lo utilizzi per scopi di sicurezza degli endpoint o per qualsiasi altra strategia di gestione della vulnerabilità, è importante che tu ti rivolga prima a degli esperti per comprendere appieno i rischi coinvolti e cosa si può fare per proteggere la tua organizzazione.

I rischi del dark web

- Mercati illegali. Il dark web offre molti prodotti e servizi in vendita, tra cui credenziali rubate, armi, droga e pornografia.

- Truffe. La possibilità di essere truffati sul dark web è elevata, poiché non c’è modo di verificare la vera identità di una persona.

- Malware. Come il clear web, anche il dark web può nascondere codice o software dannoso che può compromettere il tuo dispositivo.

Usare il dark web in modo sicuro

La mistica del dark web ha portato a considerarlo più di quanto non sia. Se da un lato è sede di molte attività illegali, dall’altro offre uno spazio per cose che non sono facilmente accessibili o reperibili sul web pubblico. Un numero sempre maggiore di aziende legittime sta iniziando a sviluppare una presenza sul posto per costruire la propria intelligence sulle minacce e capire cosa stanno facendo gli attori delle minacce.

Anche se NinjaOne non è un’azienda di cybersecurity, il suo software di monitoraggio e gestione remota classificato al primo posto può rafforzare la sicurezza dei tuoi endpoint.

Se sei pronto, richiedi un preventivo gratuito, iscriviti a una prova gratuita di 14 giorni o guarda una demo.