Un drive-by download indica l’atto di un utente che scarica involontariamente malware sul proprio dispositivo a sua insaputa o senza il suo esplicito consenso. Questo tipo di attacco informatico sfrutta le vulnerabilità dei browser web, dei plugin o dei sistemi operativi per installare silenziosamente il malware quando un utente visita un sito web compromesso o dannoso.

Come avvengono i download drive-by?

Quando un utente visita un sito web o un link compromesso, il codice maligno scansiona il sistema dell’utente alla ricerca di punti deboli della sicurezza nel browser web, nei plugin come Java o nel sistema operativo stesso. I criminali informatici utilizzano diversi metodi per indurre gli utenti a fornire involontariamente al codice maligno un modo per sfruttare le vulnerabilità del loro dispositivo.

-

Siti web compromessi

Gli hacker e i criminali informatici spesso iniettano codice dannoso nei siti web legittimi o creano i propri siti dannosi con progetti di sfruttamento utilizzati per indurre gli utenti ad autorizzare i download infetti.

-

Phishing

Il phishing è un altro metodo di consegna comune per i download dannosi. In genere, gli hacker si fingono un’organizzazione affidabile per rubare informazioni sensibili ai loro obiettivi. Un’e-mail di phishing finge di provenire da una banca e convince gli utenti cliccare su un link che può portare a un download drive-by.

-

Kit di exploit

I criminali informatici utilizzano i kit di exploit, ovvero raccolte di exploit predefiniti che mirano a vulnerabilità specifiche, per sfruttare le vulnerabilità del software. La semplice visita di un sito web compromesso consente di effettuare un download drive-by.

-

Malvertising

Il malvertising si riferisce a pubblicità online che contengono codice dannoso. Se cliccati o addirittura visualizzati, questi codici possono portare a download drive-by.

-

Download silenzioso

Se viene rilevata una vulnerabilità, il codice dannoso viene eseguito automaticamente, scaricando e installando il malware senza alcuna interazione o notifica da parte dell’utente.

Come si fa a prevenire i download drive-by?

-

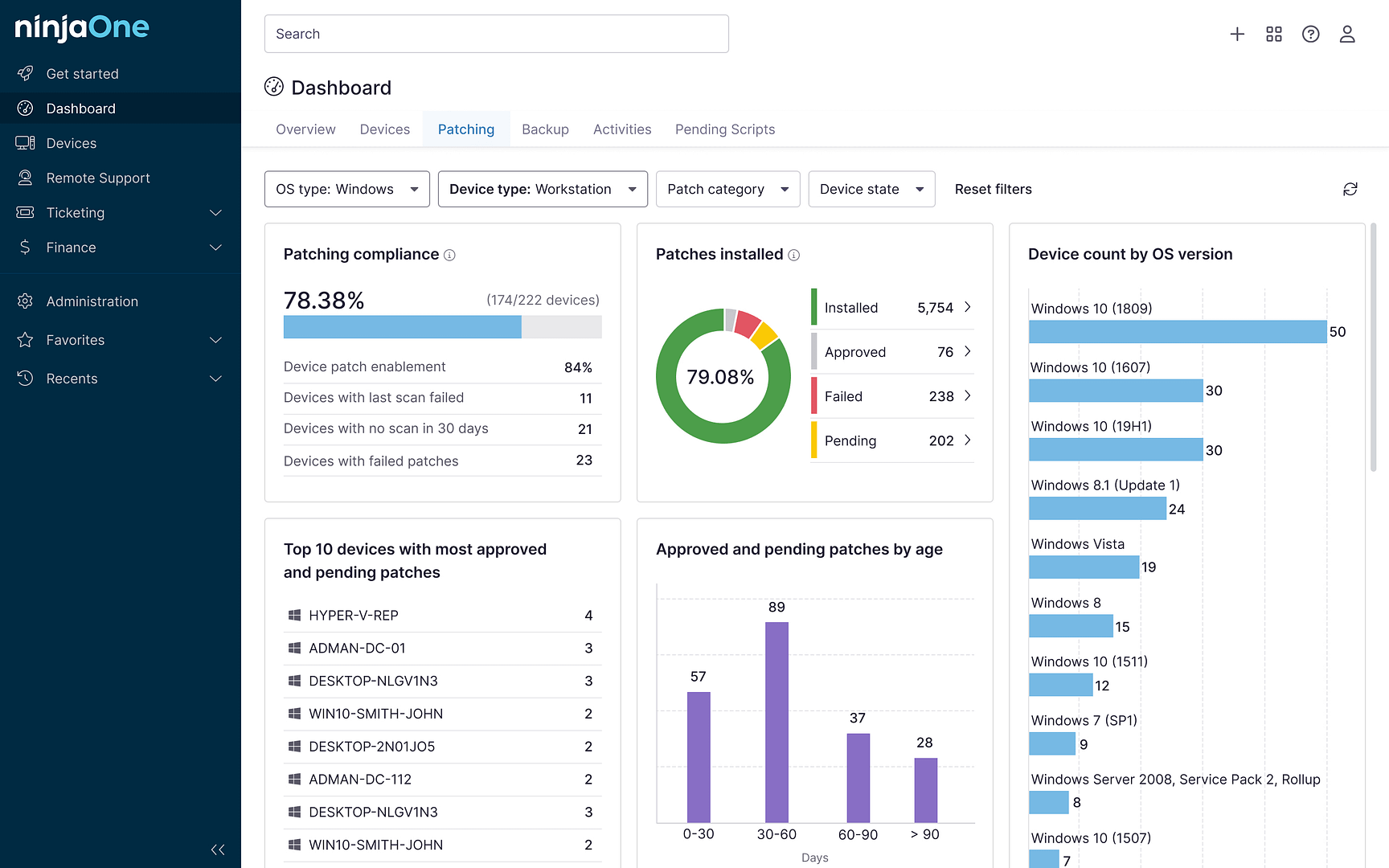

Patch management

Mantenere il sistema operativo, i browser web e i plugin aggiornati con le ultime patch di sicurezza aiuta a evitare che il malware sfrutti le vulnerabilità. Una soluzione di gestione automatizzata delle patch consente al team IT di un’organizzazione di semplificare il processo di patching, rilevando gli aggiornamenti mancanti e pianificando la distribuzione delle patch di sicurezza.

-

Gestione dei software

Per le aziende con molti dispositivi endpoint, l’impiego di una soluzione di gestione dei software consente ai team IT di fare l’inventario e di esercitare il controllo sul software installato sui dispositivi aziendali. I criminali informatici possono far apparire legittimi i programmi falsi, rendendo più facile sfuggire all’attenzione degli utenti; pertanto, essere in grado di autorizzare e distribuire il software necessario aiuta a prevenire l’installazione di malware.

-

Utilizzare una soluzione antivirus

Un software antivirus e antimalware affidabile è in grado di rilevare il codice maligno e di bloccare le attività sospette. L’utilizzo di una soluzione antivirus può aiutare a proteggere i dati aziendali sensibili.

-

Impostazioni di sicurezza del browser

Abilita funzionalità come il blocco dei pop-up e disabilita i plugin non necessari.

-

Consapevolezza dell’utente

Educare gli utenti sui segnali di un sito web potenzialmente dannoso aiuterà a prevenire gli attacchi download drive-by.

Conclusioni

I download drive-by utilizzano tattiche manipolative di social engineering, vulnerabilità nei software o nei sistemi operativi non patchati e siti web o link ingannevoli per infettare i dispositivi senza che l’utente ne sia consapevole. Comprendendo il funzionamento di questi attacchi, i professionisti IT e gli utenti possono evitare di esporre i propri dispositivi nell’ambiente IT ai download drive-by. Implementando efficaci pratiche di sicurezza, i singoli e le organizzazioni possono proteggersi meglio dagli attacchi malware e tutelare i propri dispositivi e dati dagli attacchi informatici.