Kwetsbaarheden binnen een IT-omgeving vormen een groot beveiligingsrisico en een bedreiging voor de digitale gegevens binnen een organisatie. Dergelijke kwetsbaarheden kunnen worden uitgebuit door anderen en een gebrek aan nooodzakelijke voorzorgsmaatregelen kan ook leiden tot beschadiging of verlies van organisatiegegevens. Het is daarom van essentieel belang om over een proces voor het beheer van kwetsbaarheden te beschikken.

Wat is een proces voor het beheer van kwetsbaarheden?

Bij het beheer van kwetsbaarheden gaat het er om een bepaalde mate van controle te hebben over de kwetsbaarheden waarvan sprake zou kunnen zijn in uw IT-omgeving. Een proces voor het beheer van kwetsbaarheden is er dus op gericht dergelijke controle te krijgen door een vastgestelde set procedures te volgen. Het gaat daarbij om een continu proces waarbij kwetsbaarheden geïdentificeerd en beoordeeld worden, waarna er actie wordt ondernomen om het bijbehorende risico in te dammen.

Cruciale stappen van een proces voor het beheer van kwetsbaarheden

Elk succesvol proces voor het beheer van kwetsbaarheden kent vier cruciale stappen, namelijk:

1) Opsporen en identificeren

De eerste stap van het minimaliseren van kwetsbaarheden bestaat erin vast te stellen waar de kwetsbaarheden zich binnen uw dataysteem bevinden en wat voor kwetsbaarheden het zijn. Er bestaan veel verschillende soorten kwetsbaarheden en dus is er ook niet slechts één manier om het bijbehorende risico te minimaliseren. Het is bijvoorbeeld van cruciaal belang dat er wordt vastgesteld hoeveel en welk type kwetsbaarheden binnen uw IT-omgeving voorkomen om een plan te kunnen opstellen voor het beheer ervan.

2) Evalueren

De door u geïdentificeerde kwetsbaarheden moeten worden beoordeeld om te bepalen hoeveel risico elk van deze met zich meebrengt voor de rest van uw IT-omgeving. Na evaluatie van de risico’s van de kwetsbaarheden kunt u deze vervolgens categoriseren en er prioriteiten aan toewijzen op basis van hun respectieve impact. Het vastleggen van deze informatie hoeft niet ingewikkeld te zijn. IT-documentatiesoftware is tegenwoordig alom verkrijgbaar en daarmee kan veel van het documentatieproces geautomatiseerd worden. Om ervoor te zorgen dat er actie op deze gegevens kan worden ondernomen, dient u deze in één rapport over het beheer van kwetsbaarheden vast te leggen. Zo beschikt u over een gestructureerd plan voor de aanpak van het beheer van kwetsbaarheden en is het duidelijk in welke volgorde deze ingedamd of verholpen moeten worden.

3) Monitoren en verhelpen

Na evaluatie van de kwetsbaarheden die u binnen uw omgeving hebt aangetroffen, dient u het systeem op proactieve wijze te monitoren op nieuwe kwetsbaarheden die kunnen opduiken. Als er een nieuwe kwetsbaarheid wordt ontdekt, moet er actie worden ondernomen. Dit kan variëren van correctie van een probleem met de kwetsbaarheid tot het volledig verwijderen van de kwetsbaarheid of doorlopende monitoring van de kwetsbaarheid. Dit is een doorlopende stap van het proces voor het beheer van kwetsbaarheden, gericht op de detectie van nieuwe kwetsbaarheden.

Bij een RMM kunnen technici gemakkelijk op kwetsbaarheden monitoren en het probleem automatisch verhelpen, door het apparaat via externe toegang opnieuw op te starten, de patch te verwijderen en opnieuw te installeren en op nog veel meer manieren.

4) Bevestigen

De laatste stap van een proces voor het beheer van kwetsbaarheden bestaat erin te bevestigen of de gedetecteerde kwetsbaarheden op de juiste wijze zijn aangepakt. Als wordt bevestigd dat elke gedetecteerde kwetsbaarheid is aangepakt, betekent dit dat het proces voor het beheer van kwetsbaarheden geslaagd is. Een goede documentatie van deze successen zal uw IT-teams uiteindelijk helpen om efficiënter en veiliger te kunnen worden door bekende oplossingen binnen groeiende IT-omgevingen op te schalen.

Voorbeelden van kwetsbaarheden

Er kunnen allerlei verschillende kwetsbaarheden binnen de IT-omgeving van een organisatie bestaan. Het kan daarbij gaan om zwakke plekken binnen het datasysteem van uw organisatie die vatbaar kunnen zijn voor uiteenlopende aanvallen of ongewenste gevolgen. Verschillende soorten kwetsbaarheden zijn:

Fysieke kwetsbaarheden

Sommige van de meest elementaire typen kwetsbaarheden zijn fysieke kwetsbaarheden. Fysieke beveiligingsaanvallen kunnen variëren van inbraak en diefstal tot extreme weersomstandigheden en de vernielingen die daar het gevolg van kunnen zijn. Kwetsbaarheden op locatie zoals in het elektriciteitsnet of de klimaatregeling kunnen de bedrijfstijd ook verstoren en risico van verlies van digitale gegevens met zich meebrengen. Dit kan leiden tot schade aan het datasysteem.

Aan personeel gerelateerde kwetsbaarheden

De mensen die in uw organisatie zijn aangesteld vormen ook een risico voor uw IT-beveiliging. Aangezien mensen verantwoordelijk zijn voor de handmatige aansturing van het dataysteem van uw bedrijf, kunnen allerlei risico’s gewoon het gevolg zijn van menselijke fouten. Zo kunnen onvolledige documentatie of training, onachtzaamheid of het simpelweg vergeten hoe bedrijfsprocedures correct worden uitgevoerd, leiden tot een minder goed beveiligde IT-omgeving.

Onder aan personeel gerelateerde kwetsbaarheden valt ook het risico van de aanwezigheid van cruciale organisatiegegevens op de apparaten van medewerkers. Indien nodig worden gegevens slechts op één extern apparaat opgeslagen en u loopt absoluut het risico dat deze verloren gaan. Het is nog erger als iemand persoonlijk toegang heeft tot kritieke gegevens en niet de juiste maatregelen treft om deze te beveiligen: een hacker kan gemakkelijk in het datasysteem inbreken. Bespreek de gegevens die mensen in handen hebben (impliciete informatie die nergens is opgeschreven en alleen in iemands hoofd zit, kan worden opgelost via IT-documentatie).

Configuratiekwetsbaarheden

Configuratiekwetsbaarheden zijn risico’s voor het computersysteem van uw organisatie die worden veroorzaakt door onjuiste configuraties. Hieronder vallen ook standaardinstellingen die fout zijn of niet aan de basiseisen voldoen en technische kwesties die het systeem onveilig maken. Dergelijke kwetsbaarheden moeten snel en op efficiënte wijze aangepakt worden om te voorkomen dat aanvallers deze kwetsbaarheden gaan uitbuiten.

Toepassingskwetsbaarheden

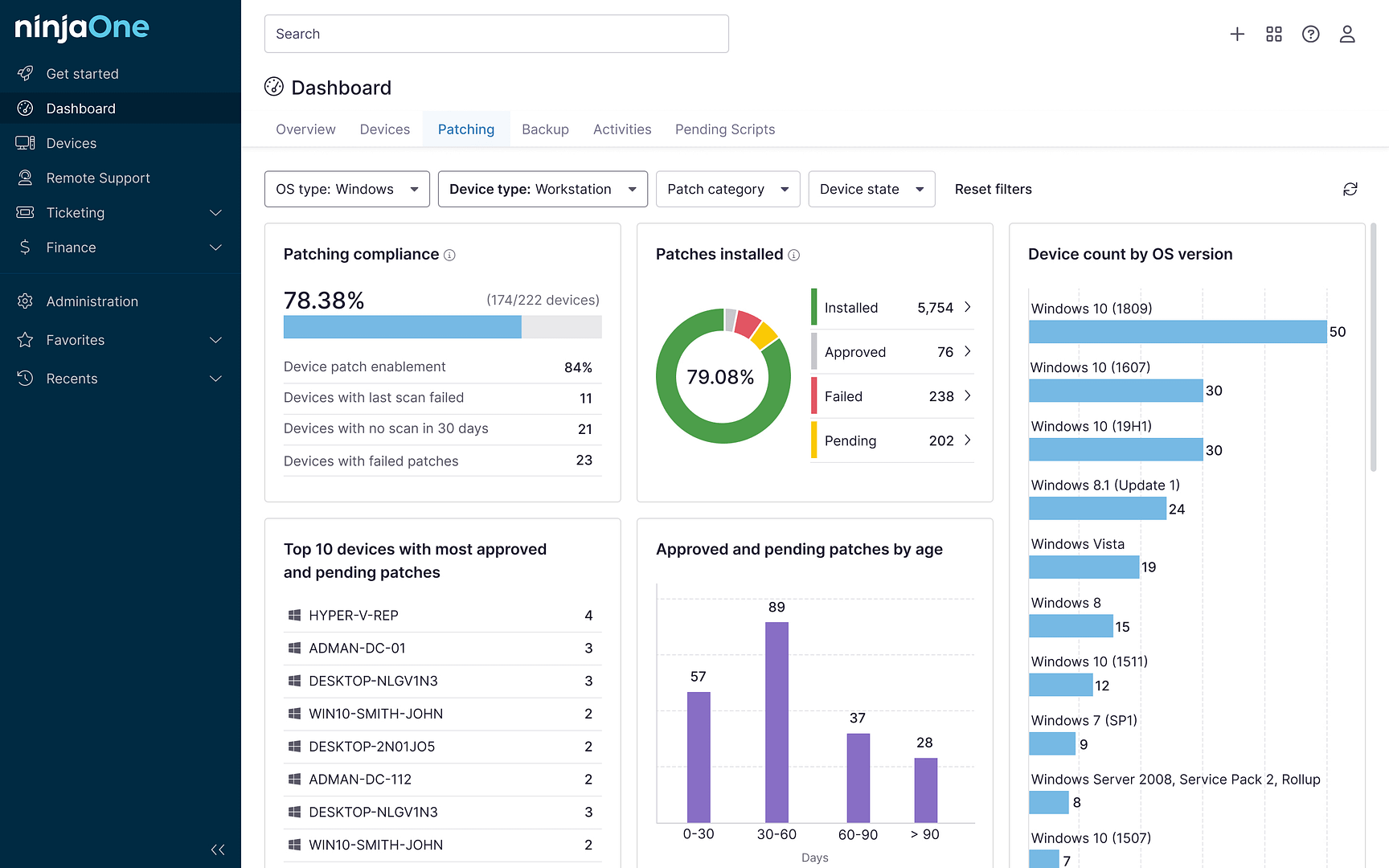

Computerprogramma’s hebben continu updates of fixes nodig, ter verbetering of om deze veiliger te maken. Deze programmakwetsbaarheden worden beheerd middels het gebruik van patchingsoftware. Deze software kan patches op endpoints implementeren en ervoor zorgen dat het proces wordt voltooid.

Voordelen van een tool voor het beheer van kwetsbaarheden

Tools voor het beheer van kwetsbaarheden stellen u in staat uw proces voor het beheer van kwetsbaarheden op doeltreffende wijze uit te voeren. Dergelijke tools helpen ook bij het terugdringen van organisatierisico’s en van de kosten die bekende kwetsbaarheden met zich meebrengen. Enkele significante voordelen van tools voor het beheer van kwetsbaarheden

zijn:

Totaaloverzicht

Met behulp van tools voor het beheer van kwetsbaarheden kunt u een totaalbeeld krijgen van alle kwetsbaarheden die in uw omgeving voorkomen. Dergelijke tools helpen u ook bij het beoordelen van de risico’s van de kwetsbaarheden zodat u geschikte actie kunt ondernemen om uw datasysteem veilig te stellen en cruciale digitale gegevens te beveiligen. Met een totaaloverzicht van de waargenomen risico’s bent u veel beter in staat om deze te beheren.

Automatisering

Automatisering is ook een algemeen voordeel van tools voor het beheer van kwetsbaarheden; hiermee kunt u zowel tijd als moeite besparen bij het onderhouden van de beveiliging van uw gegevens. Door regelmatige, consequente scans op kwetsbaarheden te plannen kunt u risico’s op proactieve wijze terugdringen. Automatische scans en detectie helpen u om mogelijke kwetsbaarheden te herkennen voordat het te laat is om in actie te komen.

Automatisering kan ook een voordeel zijn bij het verhelpen van kwetsbaarheden. Bij geautomatiseerde probleemoplossing valt het handmatige werk van het verwerken van tickets over kwetsbaarheden weg en kunt u er gerust op zijn dat kwetsbaarheden actief worden teruggedrongen.

Rapportage

Met tools voor het beheer van kwetsbaarheden kunt u heel gemakkelijk rapporten maken met een samenvatting van de opgestelde gegevens. Dergelijke overzichten geven u een goed beeld van de beveiliging van uw datasysteem en kunnen u helpen om snel gebieden te identificeren waar verbetering nodig is. Het gebruik van consequente rapporten geeft u bovendien inzicht in de beveiliging van de IT-omgeving van uw organisatie in de loop van de tijd.

Alternatieven voor tools voor het beheer van kwetsbaarheden

Hoewel specialistische beveiligingssoftware door niets kan worden vervangen, kunnen veel kwetsbaarheden wel worden beheerd met behulp van geïntegreerde tools die endpointbeheer, cloudback-ups, documentatie en ticketing met elkaar combineren. Met deze combinatie kunnen documentatie, monitoring en probleemoplossing worden geautomatiseerd voor een aantal van de meest voorkomende IT-kwetsbaarheden zoals dag nul-patches, beschadigde back-ups of gestolen aanmeldingsgegevens.

NinjaOne biedt patchingsoftware waarmee geslaagde patching en beheer van de kwetsbaarheden van uw systeem mogelijk is. Raadpleeg de gids Best practices op het gebied van patchmanagement van NinjaOne en meld u aan voor een gratis proefperiode van Ninja Patch Management.

Tools voor het beheer van kwetsbaarheden geven u veel meer controle

IT-kwetsbaarheden zijn een vervelende realiteit bij het werken met digitale gegevens, maar deze kwetsbaarheden kunnen met de juiste plannen en tools ingeperkt worden. Als u de stappen van een proces voor het beheer van kwetsbaarheden volgt, krijgt u meer controle over alle risico’s in uw datasysteem. Tools voor het beheer van kwetsbaarheden kunnen ook helpen bij het terugdringen van organisatierisico’s, wat tot een aanzienlijke verlaging van de kosten van het verhelpen van risico’s kan leiden.