Ta reda på hur NinjaOnes fjärrstyrda åtkomstfunktioner gör att du kan hantera Active Directory-användare på distans med fler funktioner och större flexibilitet.

Vad är Active Directory?

Microsofts Active Directory (AD) är en serverbaserad teknik som används för att hantera datorer och andra enheter i ett nätverk. Det var tidigare viktigt för att styra ett stort antal Windows-maskiner på ett LAN, och det är fortfarande en huvudfunktion i Windows Server (ett operativsystem som kör både lokala och fjärrservrar/molnservrar). AD ger möjlighet att styra objektbaserade principer för hantering av nätverkshårdvara, resurser och virtuella resurser, användarbehörigheter med mera.

En av AD:s viktigaste funktioner är att ställa in användarbehörigheter. Active Directory gör det möjligt för administratörer och IT-personal att skapa och hantera domäner, användare och objekt i ett stort nätverk. Detta kan spela en viktig roll för säkerheten (särskilt principen om minsta privilegier), eftersom en administratör kan skapa en grupp användare och begränsa deras åtkomsträttigheter till vad som krävs för att slutföra deras arbete.

Active Directory används ofta när ett nätverk växer och ett stort antal användare måste organiseras i grupper och undergrupper, med åtkomstkontroll på varje nivå.

Gruppolicy för Active Directory

Gruppolicy är ett enkelt sätt att konfigurera dator- och användarinställningar på datorer som ingår i domänen. För att använda AD för att ställa in sådana principer måste det finnas minst en server med Active Directory Domain Services installerad. Gruppolicy används av systemadministratörer för att centralisera hanteringen av datorer i nätverket utan att behöva konfigurera varje dator en och en. Historiskt sett har det varit nästan omöjligt att hantera ett stort nätverk med enbart Windows utan att använda grupprinciper.

Historik för Active Directory

Ursprungligen var Active Directory ett nätverksoperativsystem som byggdes ovanpå Windows 2000. Dess design påverkades starkt av Lightweight Directory Access Protocol (LDAP), en öppen standard för NOS-funktioner som kom i fokus på 1990-talet.

AD kom till efter Microsofts ”LAN Manager”, där domänkonceptet först introducerades i Windows serverhantering. Windows NT byggde på LAN Manager-arkitekturen, vilket medförde vissa begränsningar i fråga om skalbarhet och grupphantering som Microsoft senare kunde eliminera med Active Directory.

Fjärrstyrd hantering av Active Directory

Active Directory kan fjärrstyras med Microsofts Remote Server Administration Tools (RSAT). Med RSAT kan IT-administratörer fjärrhantera roller och funktioner i Windows Server från vilken aktuell dator som helst som kör Professional- eller Enterprise-utgåvorna av Windows.

Finns det ett webbgränssnitt för Active Directory?

Windows Server 2008 R2 och senare innehåller Active Directory Web Services (ADWS). Den här Windows-tjänsten tillhandahåller ett webbtjänstgränssnitt för Active Directory-domäner, Active Directory Lightweight Directory Services (AD LDS) och Active Directory Database Mounting Tool-instanser som körs på samma server som ADWS.

Cloud-hosted Active Directory

Azure Active Directory (Azure AD) är Microsofts molnbaserade version av det ursprungliga AD. Azure AD har alla förväntade funktioner, inklusive tjänster för identitets- och åtkomsthantering. Detta är den viktigaste funktionen för de flesta administratörer, eftersom den gör det möjligt för dem att kontrollera anställdas inloggning och styra deras åtkomst till interna resurser och kataloger.

Det finns vissa potentiella prestandafördelar med att köra Azures molnbaserade Active Directory. Traditionellt AD är ofta krävande för nätverkshårdvaran och det molnbaserade Azure AD kräver mindre hårdvara av domänkontrollanterna.

Med så mycket uppmärksamhet som flyttas från hårdvara till molnet är Azure AD Microsofts försök att få sin arbetshäst för nätverkshanteringsteknik att hålla måttet. Vi kommer strax att diskutera Microsofts beslut att lämna sina föråldrade inlåsningsstrategier bakom sig.

Azur Active Directory-användarhantering

Övergång av ett företag till molnet är mer komplicerad än att bara flytta servrar, program, webbplatser och data från en plats till en annan. IT-personal måste fundera på hur de ska säkra dessa värdefulla resurser, hantera och organisera auktoriserade användare och se till att privilegierna begränsas på rätt sätt. Säkerhet är alltid komplext, även i en molnmiljö.

Tillgång måste kontrolleras centralt och administratörer måste tillhandahålla en definitiv identitet för varje användare som de använder för varje tjänst. Kontroller måste finnas på plats för att se till att anställda och leverantörer har tillräcklig tillgång för att utföra sina jobb – och inte mer. När en anställd lämnar organisationen måste administratörerna se till att deras åtkomst tas bort helt och hållet.

Azure Active Directory är framtaget för att hjälpa till med alla dessa uppgifter. Som en tjänst för identitets- och åtkomsthantering erbjuder den funktioner som enkel inloggning och flerfaktorsautentisering, som enligt Microsoft kan bidra till att skydda organisationer mot 99,9% av cybersäkerhetsattacker.

Kan vi flytta Active Directory till molnet?

Denna fråga dyker upp ganska ofta på senare tid på grund av ökningen av antalet distansarbetare och en långsiktig (och fortfarande oförutsägbar) övergång till ett ”nytt normaltillstånd” där många anställda kan fortsätta att arbeta hemifrån på regelbunden basis. Tekniktrenden går ut på att flytta allt möjligt till molnet – vilket även inkluderar att flytta förmågan att hantera tekniken till molnet.

Det är dock inte så enkelt att flytta AD till molnet. Det är verkligen inte några få klick på en migrerande knapp, särskilt inte om du förväntar dig att det ska fungera korrekt (vilket du gör).

Microsoft Active Directory är fast på plats eftersom möjligheten att använda AD som en inlåsningsstrategi var för bra för att missa (detta är i stort sett det som driver fram Azure AD också).

När AD började användas utgjorde datorvärlden 90% Microsoft Windows. Office och Exchange stärkte nästan-monopolet ytterligare, och sedan satte Active Directory punkt för deras inlåsningsstrategi. Finns det något bättre sätt att behålla kunder än att göra det nästan omöjligt för dem att lämna företaget?

Även om Microsoft väljer en liknande väg med Azure, verkar de också förstå att IT-organisationer vill undvika att vara låsta till något. Det betyder inte att IT-personal inte ser värdet i Microsoft-lösningar (se Office 365), det betyder bara att administratörer inser behovet av att vara flexibla och smidiga. De vill kunna välja vad som fungerar bäst för deras behov, även om det inte innebär Active Directory.

Active Directory Köp eller bygg?

För de flesta IT-proffsen och nätverksadministratörerna är detta ingen större fråga. Det handlar egentligen om följande: Ska du köpa, bygga upp och underhålla ditt egna system med domänkontrollanter eller föredrar du att investera i Azure?

Det säger sig självt att det skulle vara dyrt att reproducera den fullständiga funktionaliteten i Azure Active Directory – även om enkla kontohanteringsfunktioner skulle vara tillräckligt enkla för att många IT-teams ska kunna skapa dem internt. Ändå lämnar den vägen många funktioner oredovisade.

Fjärranslut till Active Directory med NinjaOne

Om du använder AD i din nätverksmiljö kommer du att bli glad över att veta att du kan använda NinjaOnes fjärråtkomstfunktioner för att hantera den på distans från ett och samma webbgränssnitt.

Det är enkelt att göra det: Använd bara NinjaOne för att få fjärråtkomst till din Active Directory-domänserver och starta sedan Active Directory-hanteringsverktyget som vanligt.

Det är dock viktigt att notera att Active Directory inte längre flyter i ett blått hav. Det finns en hel del alternativa lösningar för att åstadkomma det som AD ska göra – många av dem med större flexibilitet och fler funktioner.

Till exempel erbjuder NinjaOne mer funktionalitet för vissa av de saker som du skulle använda AD för. Först och främst kommer du att upptäcka att det är oändligt mycket enklare att hantera ett stort antal maskiner som inte är Windows-baserade Även Azure AD fungerar inte bra med Linux eller Apple.

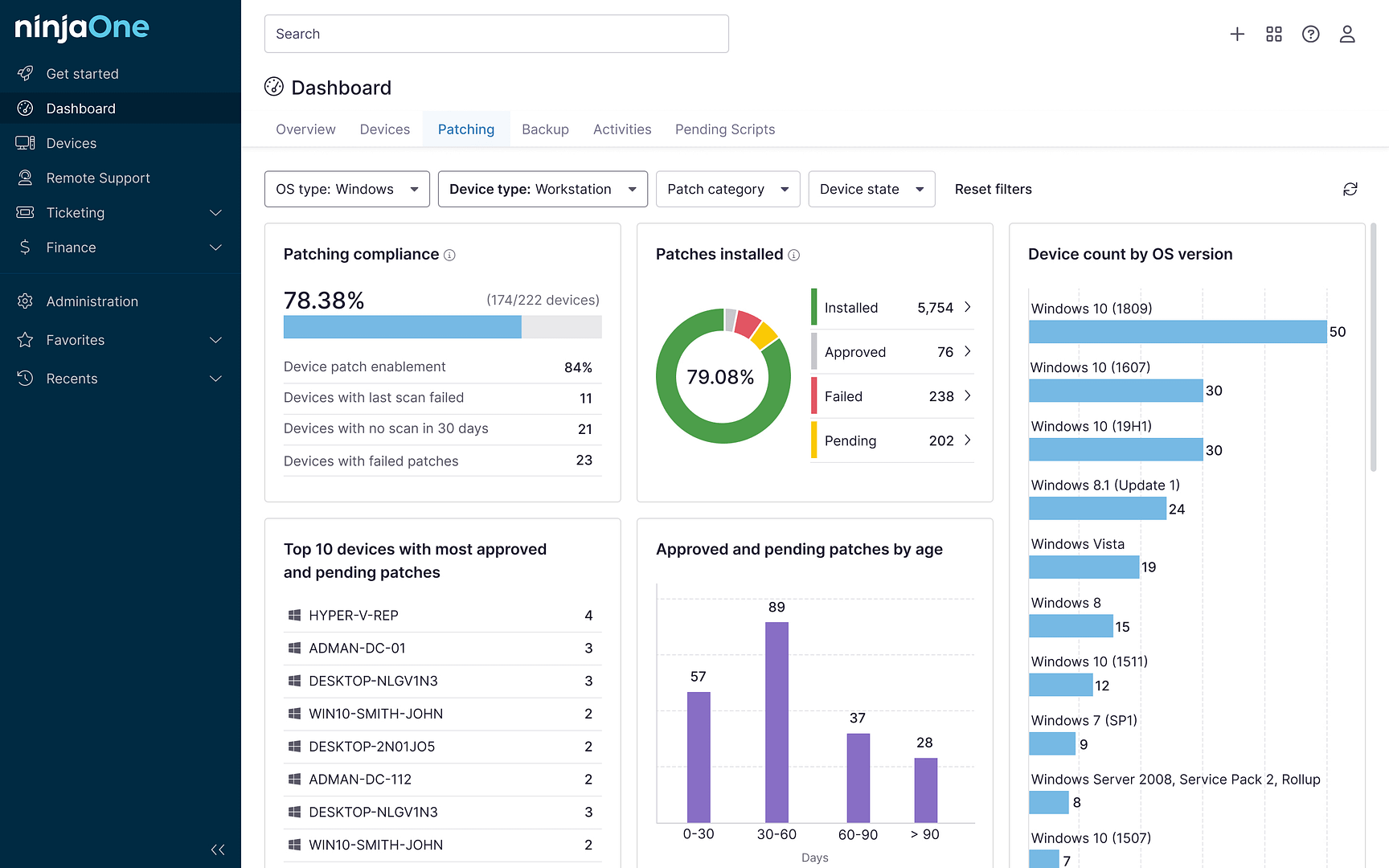

NinjaOne är också lättare att använda för patchning av kritiska uppdateringar. Med AD kan du ställa in en gruppolicy för Windows uppdateringar, men inte andra viktiga programvaror i nätverket. Med NinjaOne kan du ställa in, schemalägga och utföra uppdateringar för mer än 135 populära tredjepartsprogram.

AD tillämpar sig även bättre för LAN än för distribuerade nätverk (det är vad det ursprungligen byggdes för). NinjaOne har inga sådana begränsningar. Det finns också prestandaförbättringar att ta hänsyn till, eftersom NinjaOne inte har samma resursöverskott eller krav på domänkontrollanter som Active Directory.

Bortom Active Directory till moderna hanteringsalternativ

Det är otroligt att tänka på att Microsoft introducerade AD för mer än 20 år sedan. Behoven av IT-hantering har uppenbarligen utvecklats radikalt sedan dess, men många IT-teams förlitar sig fortfarande på den. Trots att de hjälper sina organisationer och kunder att navigera i den digitala omvandlingen är det lite av ett fall av ”skomakarens barn har inga skor”.

Nyligen anordnade vi Adapt IT virtual summit som en möjlighet för IT-partners och IT-proffs att diskutera utmaningarna och möjligheterna med att gå bortom äldre lösningar och ta till sig modernare metoder för IT-hantering, säkerhet och support. Sessionen nedan fokuserade på att utforska moderna ”domänlösa” alternativ till AD och LDAP, särskilt.

Du kan få tillgång till resten av Adapt IT-sessionerna på begäran här.