RMM vs MDM, vilken lösning är bäst för dig? Flexibla arbetsformer har blivit normen för organisationer. Detta har avsevärt förbättrat företagens produktivitet, men IT-avdelningar och IT-partners (Managed Service Providers) måste nu hålla reda på en mängd olika endpoints, inklusive mobila enheter. Faktum är att mobila enheter snabbt håller på att bli en integrerad del av affärsverksamheten. En studie som publicerats i tidskriften MDPI visar att 70% av företagen har sett en förbättring i det dagliga arbetet tack vare användningen av mobila enheter på arbetsplatsen.

Remote Monitoring and Management (RMM) och Mobile Device Management (MDM) erbjuder olika verktyg och funktioner som gör det möjligt för företag att hålla jämna steg med en alltmer distribuerad arbetsstyrka.

I en studie av Cybersecurity Insights hade 49% av organisationerna med ohanterade mobila enheter ingen aning om huruvida deras enheter hade utsatts för skadlig kod, medan 22% hade bekräftat att ohanterade enheter som gav åtkomst till affärsresurser hade utsatts för skadlig kod. RMM- och MDM-programvara gör det möjligt för IT-team och IT-partners att se till att deras endpoint-enheter förblir säkra och skyddar affärsdata. Dessutom optimerar RMM- och MDM-programvaran prestandan hos endpoint-enheter, vilket leder till en markant förbättring av organisationens övergripande IT-effektivitet.

Vad är rmm-programvara?

RMM-programvara (Remote Monitoring and Management) är en uppsättning verktyg som gör det möjligt för IT-team och IT-partners att övervaka, hantera och underhålla IT-tillgångar som bärbara datorer, mobila enheter, nätverksenheter och andra endpoints. Genom att använda RMM-programvara kan IT-administratörer säkerställa att endpoint-enheterna i deras IT-miljö förblir högpresterande och uppdaterade.

Olika typer av RMM-programvara

Det finns två typer av RMM-programvara:

-

RMM på plats i lokalerna

On-premise RMM-programvara är hostad via fysisk hårdvara som finns i en organisations lokaler. På grund av den hårdvaruinfrastruktur som behövs kräver installationen av RMM på plats mer tid och investeringar. Dessutom kräver den fysiska infrastrukturen mer kostsamt underhåll och specialiserad expertis. Detta gör även att dessa äldre RMM-lösningar är svårare att skala upp i takt med att verksamheten växer, eftersom hårdvaran måste kompletteras.

-

Molnbaserad RMM

Molnbaserad RMM-mjukvara är hostad via molnet, vilket gör att alla användare inom organisationen kan komma åt plattformen från var som helst via en webbläsare. Dessa lösningar kan vara mer kostnadseffektiva eftersom de är skalbara och inte kräver de kostnader och det underhåll som krävs för fysisk infrastruktur.

Viktiga funktioner i RMM-programvaran

-

Övervakning och varningar i realtid

RMM-verktyg ger full insyn i alla enheter i en IT-miljö, så att IT-team och IT-partners kan spåra prestanda, nätverkstrafik, enhetshälsa och mycket mer. Dessutom kan varningar ställas in för att meddela tekniker om det finns några avvikelser eller problem, så att de snabbt kan lösa problemen.

-

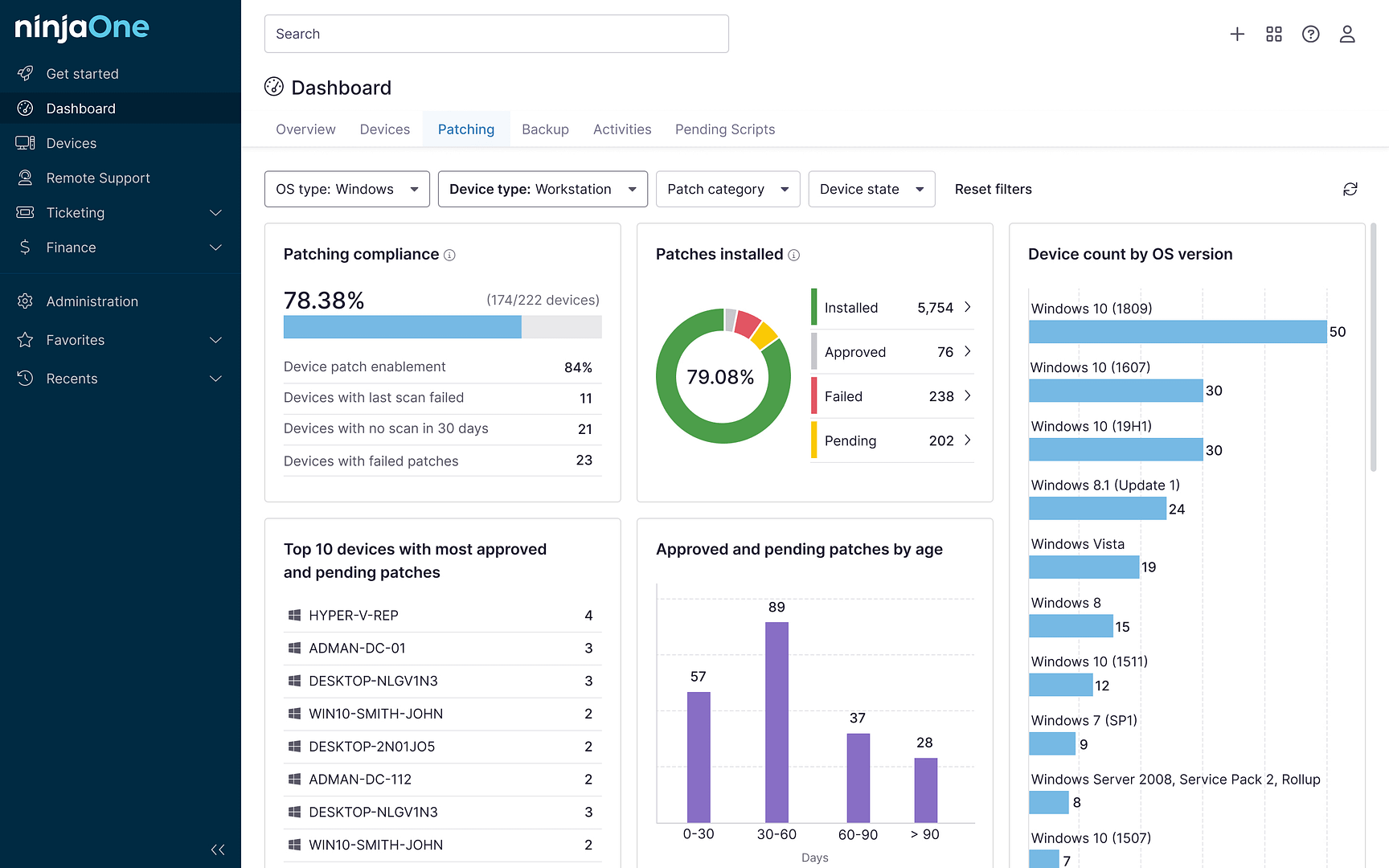

Patchhantering

Automatiserad patchhantering gör det möjligt för IT-administratörer att skicka ut de senaste uppdateringarna och distribuera eventuella saknade patchar för operativsystem eller programvara. Dessa uppdateringar kan även schemaläggas för att minska störningarna för användarna. Med en RMM kan IT-team och IT-partnerstners se till att enheterna regelbundet får de senaste säkerhetsuppdateringarna för optimal prestanda.

-

Fjärråtkomst

Vissa RMM-programvarulösningar erbjuder verktyg för fjärråtkomst som gör det möjligt för tekniker att på ett säkert sätt ansluta till fjärranslutna endpointsch få full kontroll över dem för att felsöka och lösa eventuella problem. IT-supportteam kan förbättra lösningstiderna för ärenden och ge snabb support, vilket minskar eventuella driftstopp.

-

Rapportering

Med en RMM-programvara kan användarna generera rapporter som ger insikter om systemets prestanda, säkerhetsstatus och efterlevnad.

Vad är MDM-programvara?

MDM-programvara (Mobile Device Management) kan användas för att övervaka, hantera och säkra en organisations mobila enheter, t.ex. smartphones och surfplattor, oavsett om de är utfärdade av företaget eller BYOD (Bring Your Own Device). Genom att använda en MDM-lösning kan företag se till att deras mobila flotta är säker, följer organisationens policyer och är korrekt konfigurerad.

Varför behöver företag MDM?

Det finns många anledningar till att ditt företag behöver en MDM-lösning. En stor fördel med att använda en MDM-programvara är att den förenklar hanteringen av mobila enheter i stor skala, vilket gör det lättare för IT-team att se till att mobila enheter fungerar optimalt och säkert.

I fjärr- eller hybridarbetsmiljöer får slutanvändare tillgång till känslig företagsdata från sina mobila enheter. En MDM-mjukvara skyddar känsliga data och företagsresurser genom kryptering och robusta enhetskontroller.

Dessutom är mobila enheter lika sårbara som bärbara och stationära datorer när det gäller skadlig kod och andra cyberattacker. MDM-mjukvarulösningar erbjuder robusta säkerhetsverktyg som kryptering och fjärradering av komprometterade enheter. En undersökning som gjorts av Finances Online visar att 86% av de organisationer som använder MDM-programvara anser att de kan säkerställa att företagets data och applikationer förblir säkra.

Viktiga funktioner i MDM-programvara

-

Tillhandahållande och registrering av enheter

IT-team och IT-partners kan automatisera registreringen av enheter i hanteringssystemet, oavsett om de är utfärdade av företaget eller BYOD. Denna process är ofta automatiserad och enkel för att säkerställa snabb integration av nya enheter.

-

Tillämpning av säkerhetspolicy

MDM-programvara gör det möjligt för organisationer att genomdriva företagspolicyer på mobila enheter. Det kan handla om krypteringsinställningar, begränsningar av applikationsanvändning och efterlevnad av företagspolicyer och regleringsstandarder som HIPAA.

-

Hantering av applikationer

MDM-applikationshantering gör det möjligt för IT-team och IT-partners att distribuera, uppdatera och hantera applikationer på registrerade enheter. Detta inkluderar distribution av nödvändig programvara, vitlistning av godkända appar, svartlistning av obehöriga appar och avinstallation av programvara.

-

Skydd av personuppgifter

MDM-verktyg erbjuder robusta säkerhetsfunktioner som fjärradering och låsning av stulna eller borttappade mobila enheter. Detta säkerställer att inga känsliga data kan nås av skadliga eller obehöriga användare.

-

Fjärrövervakning av enheter

En MDM-programvara ger användarna full insyn i sin mobila flotta, vilket gör att IT-personal kan agera snabbt när problem eller säkerhetshot upptäcks. Kontinuerlig övervakning av enhetens hälsa och status gör det dessutom möjligt för IT-personal att säkerställa optimal enhetsprestanda, batteritid, lagringsanvändning och nätverksanslutning.

-

Profilhantering

För Android-enheter gör MDM-lösningar det möjligt för användare att implementera arbets- och personliga profiler för att säkerställa att företagsdata förblir skyddade samtidigt som användarnas personliga data förblir privata. Den här funktionen gör det möjligt för dem att separera företags- och personuppgifter för Android BYOD-enheter.

Vilka är likheterna mellan RMM- och MDM-programvara?

RMM- och MDM-programvara har vissa överlappande funktioner när det gäller övervakning och hantering av endpoint-enheter.

-

Fjärrhantering av endpoints

Både RMM och MDM är oumbärliga verktyg för att stödja hybrid- eller distansarbetsmiljöer. De ger användarna full insyn i IT-miljön och flera verktyg för att hantera endpoint-enheter, oavsett var de befinner sig.

-

IT-automatisering

Det är vanligt att RMM- och MDM-programvaror erbjuder automatiseringsverktyg som effektiviserar IT-arbetsflöden. En lösning för IT-automatisering minskar den manuella arbetsbelastningen och frigör IT-administratörer som kan fokusera på mer strategiska uppgifter.

-

Förbättrad säkerhet

Båda typerna av lösningar innehåller säkerhetsfunktioner som är utformade för att skydda enheter och data. RMM omfattar t.ex. ofta antivirus- och antimalware-verktyg, medan MDM fokuserar på kryptering och säker åtkomstkontroll.

Vilka är skillnaderna mellan RMM- och MDM-programvara?

Även om både RMM- och MDM-programvara effektiviserar processerna för enhetshantering för IT-team och IT-partners finns det några viktiga skillnader mellan de två typerna av programvara. Generellt erbjuder RMM-programvara ett bredare utbud av IT-hanteringsverktyg med fokus på standardenheter som bärbara och stationära datorer.

MDM-programvara är däremot specialiserad på funktioner som gör det möjligt för användare att övervaka och hantera sin mobila flotta. Eftersom användningen av mobila enheter på arbetsplatsen är ett nyare fenomen tenderar RMM-programvara att ha fler integrationer med andra verktyg för IT-drifthantering.

Här är några av de specialiserade funktioner som är exklusiva för RMM- och MDM-programvara:

-

Nätverksövervakning

RMM-programvara kan erbjuda verktyg för nätverksövervakning som gör det möjligt för IT-administratörer att hålla koll på enheter med nätverksmätning i realtid, vilket ger dem mätvärden för nätverksprestanda. Med RMM-programvaran kan användarna dessutom övervaka och hantera nätverksenheter som routrar, switchar, brandväggar och skrivare.

-

BYOD-hantering

BYOD-policyer avser anställda som använder sina personliga enheter för att komma åt företagets resurser. MDM-programvara är speciellt utformad för att tillgodose behoven av BYOD-policyer i stor skala på ett sätt som RMM inte kan. För MDM-programvara för Android kan detta omfatta MDM-containeriseringsfunktioner som skapandet av profiler som kan segmentera användningen av mobila enheter för att skydda slutanvändarens personliga integritet och även känsliga affärsdata.

-

Registrering och provisionering av enheter

Medan både RMM och MDM kan provisionera enheter, MDM erbjuder mer detaljerad kontroll över provisionering av mobila enheter med zero-touch enrollment-processer, som Android Enterprise Enrollment.

-

Hantering av applikationer

Medan RMM-lösningar kan hantera programvarudistribution och patchhantering är MDM-lösningarnas verktygsvit mer specifikt anpassad för mobila applikationer. Med MDM-mjukvara kan användarna svart- och vitlista applikationer eller använda containerisering för att separera personliga applikationer från affärsspecifika.

-

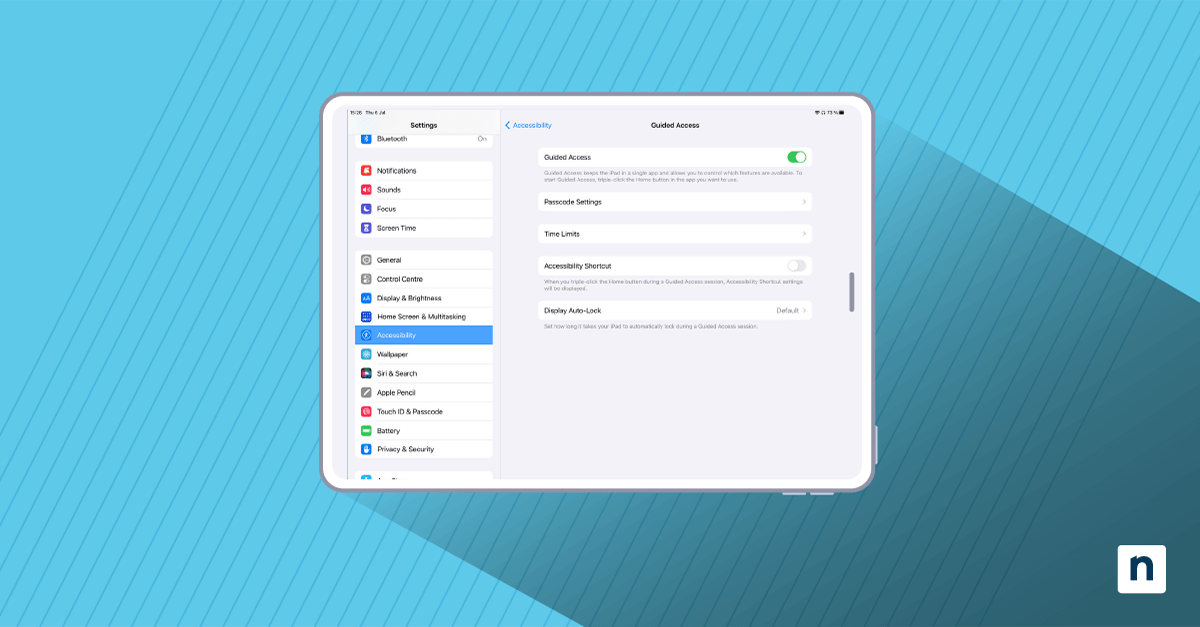

Kioskhantering

MDM-kioskhantering är en annan funktion som är exklusiv för MDM-programvara. Det gör det möjligt för IT-team att hantera och ställa in mobila enheter i kioskläge, vilket begränsar dessa enheter till specifika applikationer med funktioner – detta används ofta för kassasystem inom detaljhandeln, utbildning och sjukvård.

-

Säkerhet för mobila enheter

En studie som genomfördes av Federal Communications Commission visade att 1 av 10 personer vars enheter försvann eller blev stulna upplevde att konfidentiella affärsdata äventyrades. En MDM-programvara tillhandahåller verktyg som gör det möjligt för IT-personal att fjärrlåsa eller radera en komprometterad mobil enhet.

Att välja mellan RMM och MDM

I allmänhet är en MDM-programvara kanske inte lika nödvändig för organisationer som inte har ett betydande antal anställda som använder sina mobila enheter för att säkert komma åt företagsresurser.

Men i takt med att fler företag inför policyer för användning av mobila enheter och BYOD kan organisationer upptäcka att det är mer än värt investeringarna att ha både RMM- och MDM-lösningar. RMM- och MDM-programvara är trots allt avgörande för att IT-team och IT-partners ska kunna upprätthålla en hög nivå av säkerhet och effektivitet för sin IT-infrastruktur.

Att ha två separata lösningar kan bli kostsamt och dessutom göra IT-driften mer komplex eftersom IT-personalen ständigt måste växla mellan de två plattformarna. Lyckligtvis finns det lösningar för endpoint management som erbjuder både RMM- och MDM-lösningar.

Fördelarna med att kombinera RMM och MDM i en och samma lösning

Genom att integrera RMM- och MDM-funktioner kan IT-team och IT-partners använda en omfattande uppsättning verktyg för hantering av IT-drift, vilket säkerställer att ingen enhet eller tillgång lämnas oövervakad och osäkrad. Dessutom ger en lösning med RMM- och MDM-funktioner en enda glasruta där användarna kan se och komma åt hela sin IT-miljö, vilket förbättrar den operativa effektiviteten. Detta enhetliga tillvägagångssätt förenklar IT-driften, ger enhetlighet mellan olika enheter och snabbar upp arbetsflöden.

Genom att kombinera RMM och MDM förbättras ävenäkerheten i en IT-miljö avsevärt och organisationerna kan följa branschregler. Detta beror på att en lösning som erbjuder både RMM- och MDM-funktioner möjliggör konsekventa säkerhetspolicyer för alla enheter, vilket minskar riskerna med att ha olika ramverk för olika endpoints.

RMM och MDM med NinjaOne

NinjaOne är en idealisk lösning som konsoliderar RMM- och MDM-programvara till en enda, heltäckande plattform för Endpoint Management. NinjaOne, som rankas som #1 inom RMM på G2, är en molnbaserad lösning som gör det möjligt för IT-team och IT-partners att övervaka, hantera, uppdatera och säkra alla sina Apple- och Android-enheter tillsammans med Windows, macOS och Linux från en enda glasruta. NinjaOne gör det även möjligt för företag att förenkla sin teknikstack genom att erbjuda både RMM- och MDM-funktioner i en enda lösning, samtidigt som de enkelt kan skalas för att möta de föränderliga kraven från växande företag utan att behöva investera i ytterligare programvara.

NinjaOne utmärker sig som en heltäckande RMM- och MDM-lösning som inte bara är lätt att navigera utan ävennabb att ta i bruk eftersom den inte kräver någon intensiv utbildning eller expertis för att användarna ska kunna utnyttja dess funktioner fullt ut. Oavsett om du är en MSP eller en IT-avdelning kan NinjaOne öka effektiviteten i din IT-drift och säkra dina fjärrenheter. Prova NinjaOne gratis eller titta på en demo för att se hur du kan hantera och säkra dina enheter på ett bättre sätt.