I den här artikeln får du en grundlig guide om som utforskar IT Systems Monitoring. Ett välfungerande IT-system är en förutsättning för alla framgångsrika företag. Från det minsta nystartade företaget till det största företaget förlitar sig din organisation på ett komplext nätverk av tekniker för att leverera tjänster, hantera data och stödja verksamheten. Men med detta beroende följer även ett behov av vaksam tillsyn för att säkerställa att systemen fungerar effektivt, säkert och utan avbrott.

Vad är övervakning av IT-system?

Övervakning av IT-system är processen för att spåra och hantera prestanda, tillgänglighet och övergripande hälsa i din organisations IT-infrastruktur. Detta inkluderar servrar, nätverk, databaser och applikationer. Genom att kontinuerligt övervaka dessa komponenter kan du upptäcka problem tidigt, optimera prestandan och upprätthålla en stabil IT-miljö. Med hjälp av specialiserade verktyg och program som samlar in och analyserar data från olika IT-tillgångar kan du se till att allt fungerar smidigt.

Vikten av övervakning av IT-system

Övervakning av IT-system bidrar till att upprätthålla företagets verksamhet genom att förhindra driftstopp, förbättra tillförlitligheten, stärka säkerheten och stödja välgrundade beslut. Utan effektiv övervakning riskerar du att drabbas av oväntade avbrott, säkerhetsöverträdelser och flaskhalsar i prestandan, vilket kan få betydande konsekvenser, bland annat ekonomiska förluster och försämrat rykte.

Vanliga bakslag och svårigheter vid övervakning av IT-system

Även om fördelarna med att implementera och upprätthålla en effektiv strategi för övervakning av IT-system är uppenbara, kan du stöta på utmaningar som kan hindra effektiviteten i dina övervakningsinsatser. Genom att förstå dessa vanliga svårigheter kan du förbereda dig för och övervinna dem och säkerställa att din övervakningsstrategi förblir robust och effektiv.

Resursbegränsningar och överbelastning av IT-personal

En av de största utmaningarna med övervakning av IT-system är den belastning det innebär för IT-personal och IT-resurser. Övervakningsverktygen genererar stora mängder data som måste analyseras och åtgärdas. Utan tillräcklig personal eller resurser kan IT-team bli överbelastade, vilket leder till försenade svar eller missade varningar.

Detta är särskilt problematiskt i mindre organisationer där IT-personalen ofta måste bära flera hattar, vilket gör det svårt att ägna den tid och uppmärksamhet som krävs åt övervakningsuppgifter.

Komplexitets- och integrationsfrågor

Övervakningslösningar måste kunna hantera ett brett spektrum av enheter, applikationer och nätverk, vilket ofta kräver anpassade konfigurationer eller ytterligare integrationer för att fungera effektivt. I vissa fall kan äldre system eller föråldrad infrastruktur försvåra övervakningsarbetet, eftersom de kanske inte är helt kompatibla med moderna övervakningsverktyg.

Varningströtthet och överbelastning av information

Ett annat vanligt problem inom övervakning av IT-system är alert fatigue, där IT-personal blir okänslig för den ständiga strömmen av varningar som genereras av övervakningsverktyg. När för många varningar utlöses, särskilt om de har låg prioritet eller är falskt positiva, kan det leda till att viktiga problem förbises. Detta är en farlig situation, eftersom det motverkar syftet med att ha ett övervakningssystem på plats.

Budgetrestriktioner

Budgetbegränsningar kan vara ett betydande bakslag när det gäller övervakning av IT-system. Högkvalitativa övervakningsverktyg, särskilt de med avancerade funktioner som realtidsanalys, automatisering och integrationsmöjligheter, har ofta en rejäl prislapp. Dessutom kan kostnaderna för utbildning av personal, underhåll av infrastruktur och uppgradering av verktyg snabbt bli höga.

Motstånd mot förändringar

Slutligen kan motstånd mot förändringar vara ett stort hinder för framgångsrik övervakning av IT-system. Detta motstånd kan komma från IT-teamet självt eller från andra delar av din organisation.

Implementering av nya övervakningsverktyg eller strategier kräver ofta förändringar i befintliga arbetsflöden, ytterligare utbildning och ett förändrat tankesätt mot proaktivt underhåll snarare än reaktiv problemlösning.

Bästa praxis för övervakning av IT-system

För att få ut mesta möjliga av övervakningen av IT-system är det viktigt att använda de bästa metoderna som överensstämmer med dina affärsbehov och mål.

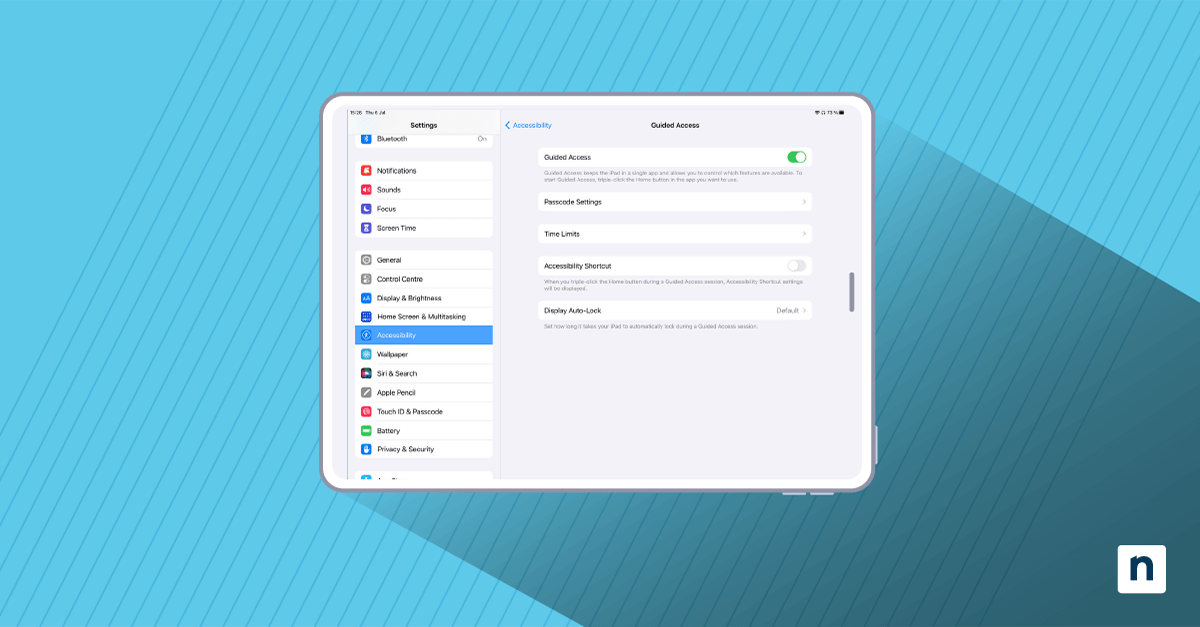

Ställa in aviseringar

Varningar är viktiga för proaktiv IT-övervakning. De meddelar IT-personalen när något går fel eller när en komponents prestanda avviker från normala parametrar.

Det är viktigt att ställa in varningar som är både handlingsbara och prioriterade och undvika att överbelasta ditt team så att kritiska frågor inte förbises. Genom att konfigurera varningar med lämpliga tröskelvärden och eskaleringsvägar kan du garantera att rätt personer meddelas vid rätt tidpunkt.

Regelbundna utvecklingssamtal

Regelbunden granskning av IT-systemens prestanda är avgörande för att identifiera trender, prestandaproblem och förbättringsområden. Detta innebär att man analyserar data som samlas in av övervakningsverktyg för att säkerställa att systemen fungerar effektivt.

Prestandagranskningen bör fokusera på nyckeltal som CPU-användning, minnesanvändning, nätverkstrafik och svarstider för applikationer. Dessa granskningar gör att du kan upptäcka och proaktivt åtgärda potentiella problem innan de påverkar verksamheten.

Säkerställa säkerhet och efterlevnad

Säkerhet är högsta prioritet för alla organisationer och övervakning av IT-system spelar en avgörande roll för att skydda din infrastruktur. Kontinuerlig övervakning hjälper till att upptäcka potentiella säkerhetshot och ser till att dina system följer branschregler och interna policyer.

Detta inkluderar övervakning av obehöriga åtkomstförsök, ovanliga trafikmönster och efterlevnad av standarder som HIPAA eller GDPR. Att regelbundet uppdatera systemen med de senaste säkerhetsuppdateringarna och att granska säkerhetsloggar är även viktiga rutiner.

Dokumentera rutiner

Noggrann dokumentation förbises ofta, men är avgörande för en effektiv övervakning av IT-system. Korrekt dokumentation säkerställer att IT-personalen förstår övervakningsstrategin, de verktyg som används och rutinerna för att svara på varningar.

Detaljerad information om varningskonfigurationer, eskaleringspolicyer och steg-för-steg-instruktioner för att lösa vanliga problem bör även ingå. Tydlig dokumentation bidrar till att upprätthålla konsekvens och effektivitet i hanteringen av IT-incidenter.

Verktyg och resurser för övervakning av IT-system

Att välja rätt verktyg och resurser är avgörande för att kunna implementera en effektiv strategi för övervakning av IT-system. Det finns många alternativ, vart och ett med sina styrkor och egenskaper.

Populära övervakningsverktyg

Några av de mest använda verktygen för IT-övervakning är

- Nagios: Det är ett verktyg med öppen källkod som är känt för sin flexibilitet och som möjliggör omfattande övervakning av servrar, nätverk och applikationer.

- Zabbix: Zabbix är ett annat verktyg med öppen källkod och erbjuder övervakning i realtid, datavisualisering och varningsfunktioner, vilket gör det lämpligt för både små och stora miljöer.

- SolarWinds: Det är en kommersiell lösning som erbjuder en rad olika övervakningsverktyg, bland annat det populära Network Performance Monitor (NPM). SolarWinds är känt för sin användarvänlighet och sina omfattande funktioner.

- Prometheus: Prometheus är ett övervakningsverktyg med öppen källkod som är utformat för storskalig övervakning av system och mikrotjänster och erbjuder kraftfulla funktioner för datafrågor.

Gemenskapens resurser

Förutom verktyg finns det många resurser i samhället som kan hjälpa dig att förfina din strategi för övervakning av IT-system. Det handlar bland annat om forum, dokumentation och open source-projekt där IT-proffs delar med sig av sina erfarenheter och lösningar. Att delta i communities som Reddit, Stack Overflow och GitHub kan ge värdefulla insikter i de senaste trenderna och teknikerna inom övervakning av IT-system.

Vidta åtgärder för din strategi för övervakning av IT-system

När du har en omfattande förståelse för övervakning av IT-system är det dags att vidta åtgärder och utveckla en strategi som är i linje med dina affärsmål. Det handlar om att utvärdera den nuvarande IT-miljön, sätta upp tydliga mål, välja rätt verktyg, konfigurera varningar och upprätta rutiner för regelbundna granskningar och uppdateringar. Fokusera på kontinuerlig förbättring för att säkerställa att din övervakningsstrategi utvecklas i takt med din verksamhet.

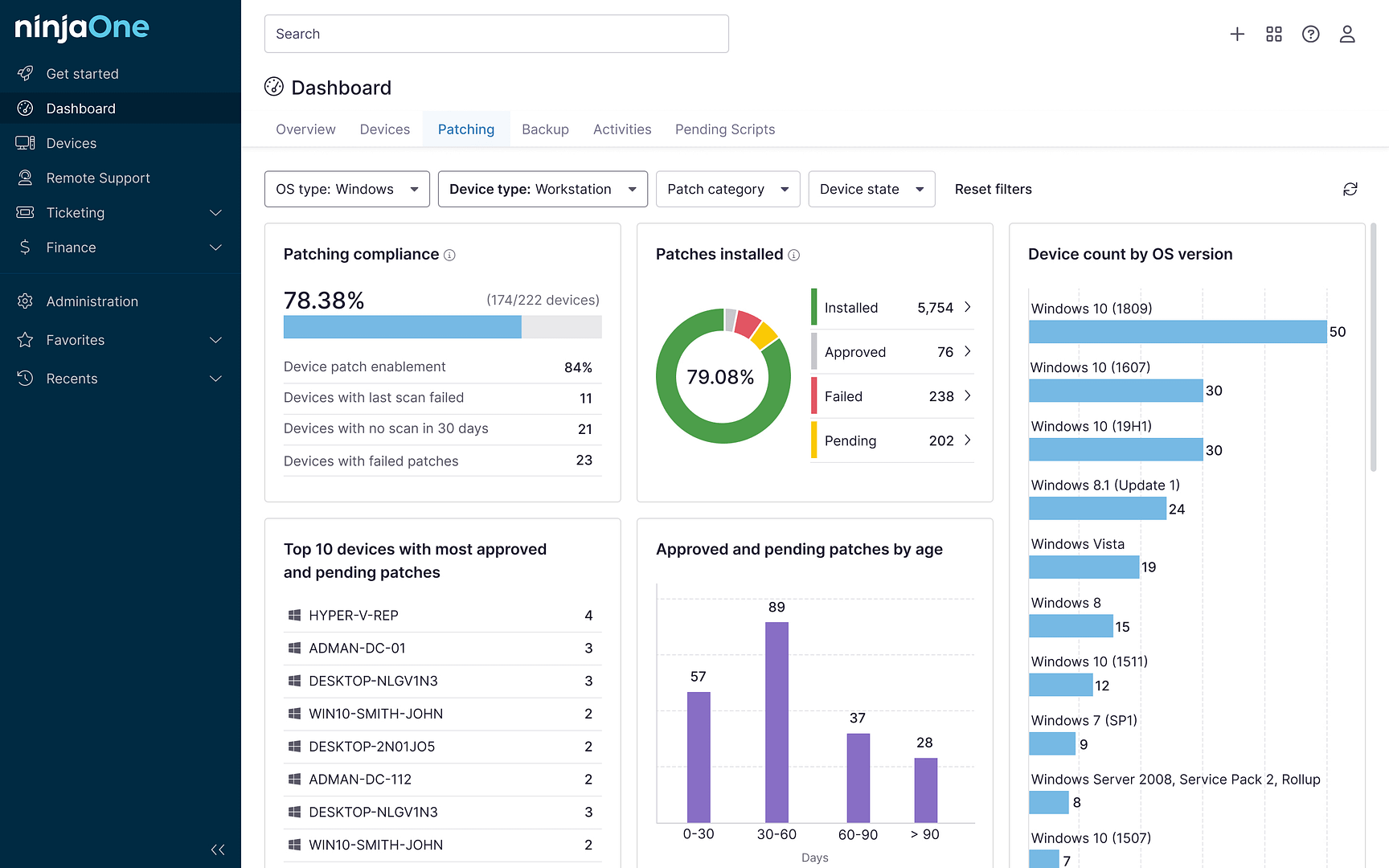

För att effektivt övervaka dina IT-system och se till att din organisation ligger steget före potentiella problem bör du överväga att implementera en robust övervakningslösning. NinjaOne erbjuder omfattande IT-övervakningsprogram som förenklar komplexiteten i övervakningen av IT-system. Är du redo att se skillnaden? Starta din kostnadsfria provperiod idag och upplev hur NinjaOne kan hjälpa dig att hantera, övervaka och säkra din IT-miljö på ett enkelt sätt.