BDR (Backup och disaster recovery) är inte längre en lika besvärlig process som förr, och med ransomware som ett ständigt växande hot kan det vara skillnaden mellan en mindre avmattning och en katastrofal affärshändelse att förstå detta viktiga koncept och hur man implementerar det. Idag finns det många molnbaserade säkerhetskopieringsprogram för företag och tack vare automatiseringen kan säkerhetskopiering av data bli en ”ställ in och glöm” process. Säkerhetskopiering av data är också en viktig bästa praxis för cybersäkerhet eftersom den hjälper företag att motstå cyberattacker som riktar sig mot företagsdata, t.ex. utpressningstrojaner.

Backup-program har genomgått enorma förändringar under de senaste åren som har medfört nya nivåer av användarvänlighet, snabbhet och säkerhet för säkerhetskopiering, vilket gör att det nu anses vara en viktig del av en modern IT-hantering strategi. Eftersom hindren för införandet är så låga bör företag inte vänta med att börja implementera tekniken.

Vad är BDR (Backup och disaster recovery)?

Säkerhetskopiering och katastrofåterställning (BDR) är processen att kopiera och lagra filer på en viss plats och sedan återställa dessa filer när en nödsituation inträffar, t.ex. dataförlust eller datakorruption. Säkerhetskopiering och katastrofåterställning är två separata men sammanhängande begrepp som organisationer alltid bör överväga tillsammans.

Mer information om säkerhetskopiering av data

Säkerhetskopiering av data är en viktig del av IT-hanteringen och har använts sedan datorernas begynnelse. Säkerhetskopiering av data är processen att lagra en kopia av ett företags data antingen i ett moln eller i en fysisk miljö, t.ex. en extern hårddisk.

Katastrofåterställning i mer detalj

Katastrofåterställning, eller katastrofåterställningsplan, avser de policyer, förfaranden och metoder som fastställs i en organisations ramverk för cybersäkerhet för att upprätthålla verksamhetens kontinuitet i händelse av en säkerhetsincident. En del av en katastrofåterställningsplan kan vara att ha redundanta servrar redo i händelse av strömavbrott i datacentret. Även om många kanske drar backup och katastrofåterställning över en kam, är verkligheten den att det inte räcker med att bara ha backup för att garantera kontinuitet i verksamheten, och en återställningsplan utan backup är meningslös.

Vad är säkerhetskopiering och återställning i molnet?

Säkerhetskopiering och återställning i molnet är processen för att säkerhetskopiera data och program från en organisations endpoints till molnet och sedan återställa filerna och informationen om en nödsituation inträffar. Säkerhetskopiering av data är redan en viktig bästa praxis för cybersäkerhet, och säkerhetskopiering i molnet ger ytterligare ett säkerhetslager eftersom data inte finns på plats utan i molnet.

I årtionden har säkerhetskopiering av data varit ett ansvar för lokal verksamhet eftersom det var standardmodellen för affärsverksamhet. I och med utvecklingen av molntjänster och distansarbete har lokala lösningar börjat ersättas av moderna molnprogram för säkerhetskopiering som kan skydda de anställdas enheter på kontoret och hemma.

Vad är en plan för säkerhetskopiering och katastrofåterställning?

En plan för säkerhetskopiering och katastrofåterställning är en uppsättning policyer och programlösningar som arbetar tillsammans för att upprätthålla kontinuiteten i verksamheten i händelse av en säkerhetsincident. Dessa planer innehåller vanligtvis vägledning om hur man korrekt återställer data med den säkerhetskopieringsprogramvara som organisationen använder. Planer för katastrofåterställning beskriver också andra omedelbara åtgärder som ska vidtas, t.ex. vem inom organisationen som ska informeras först, hur man bedömer omfattningen av den potentiella skadan och i vilket skede av incidenten man ska informera kunderna.

Att komma igång med en plan för säkerhetskopiering och katastrofåterställning kan tyckas vara en överväldigande process, men det finns ett otal resurser för att komma igång på ett enkelt sätt. Ramverk för cybersäkerhet som de som utarbetats av National Institute of Standards and Technology (NIST) ger steg-för-steg-instruktioner om hur man kan börja genomföra bästa metoder för cybersäkerhet och utveckla en katastrofåterställningsplan som uppfyller företagets behov.

Statistik om säkerhetskopiering och katastrofåterställning

Två vanliga statistiska uppgifter som ofta nämns när man diskuterar säkerhetskopiering och återställning av data är målet för återställningstiden (RTO) och målet för återställningspunkten (RPO). Statistiken hjälper IT-team och företag att analysera och jämföra BDR-lösningar för att se vilken lösning som ger snabbare återställningstid, vilket innebär mindre driftstopp och en mer komplett återställning av data. Nedan följer en kort jämförelse mellan RTO och RPO för att visa skillnaderna mellan de två.

Mål för återställningstid (RTO)

Målet för återställningstiden (RTO) fokuserar enbart på återställningshastigheten, dvs. hur snabbt ett företag kan återställa sina data efter en katastrof. Istället för att förlita sig på den vaga idén om att hämta data så snart som möjligt för att minska driftstopp kan företag implementera RTO för att kvantifiera återställningshastigheten så att de vet exakt hur lång tid det kommer att ta innan de får tillbaka sina data.

Mål för återställningstidpunkt (Recovery Point Objective, RPO)

Recovery Point Objective (RPO) fokuserar på den maximala mängden data som en organisation har råd att förlora efter en katastrof och mäts som en tidsperiod som har gått sedan den senaste säkerhetskopian. Om ett företag förlorar all data utom den sista säkerhetskopian, hur mycket viktig information skulle de då ha kvar? Detta är frågan som RPO hjälper organisationer att kvantifiera och besvara.

Varför behöver jag backup- och katastrofåterställningstjänster?

Ransomware är ett allvarligt hot som företag måste vara på sin vakt och backup- och katastrofåterställningstjänster är en viktig del för att klara av en attack. I en färsk rapport från Sophos blev 75 % av företagen offer för en attack med utpressningstrojaner år 2020. Av de organisationer som återfick sina data var det dubbelt så många som gjorde det genom säkerhetskopieringsprogram. Eftersom cyberbrottslingar ändrar taktik och även riktar in sig på säkerhetskopior av data bör katastrofåterställningsplaner eller -tjänster även omfatta ytterligare redundanser för att skydda de mest kritiska affärsdata. Säkerhetskopiering av data bör inte ses som en patentlösning mot utpressningstrojaner, utan snarare som ett viktigt verktyg som, om det implementeras korrekt, kan hjälpa företag att återhämta sig snabbare.

Säkerhetskopiering av data är också ett krav enligt många amerikanska och internationella dataskyddslagar. För IT-personal som arbetar i hälso- och sjukvårdsmiljöer, HIPAA-kompatibel säkerhetskopiering och katastrofåterställning lösningar och tjänster krävs för att garantera säkerhet, konfidentialitet och tillgänglighet för medicinska data. Om dessa lagar inte följs kan det leda till betydande böter.

Vad bör ingå i en plan för säkerhetskopiering och katastrofåterställning?

Planer för säkerhetskopiering och katastrofåterställning beskriver de steg eller åtgärder som vidtas i händelse av en affärshändelse som leder till en avmattning av verksamheten. Ramverk för cybersäkerhet som de som tillhandahålls av NIST och andra federala organ är bra utgångspunkter för att skapa en plan som passar företagets behov, men en kritisk del av en backup- och katastrofåterställningsplan är backup-programvaran.

Lösningar för säkerhetskopiering och dataåterställning

Idag finns det flera leverantörer som erbjuder helt molnbaserad säkerhetskopieringsprogramvara med stöd för lokala och fjärrstyrda enheter. Några populära alternativ är:

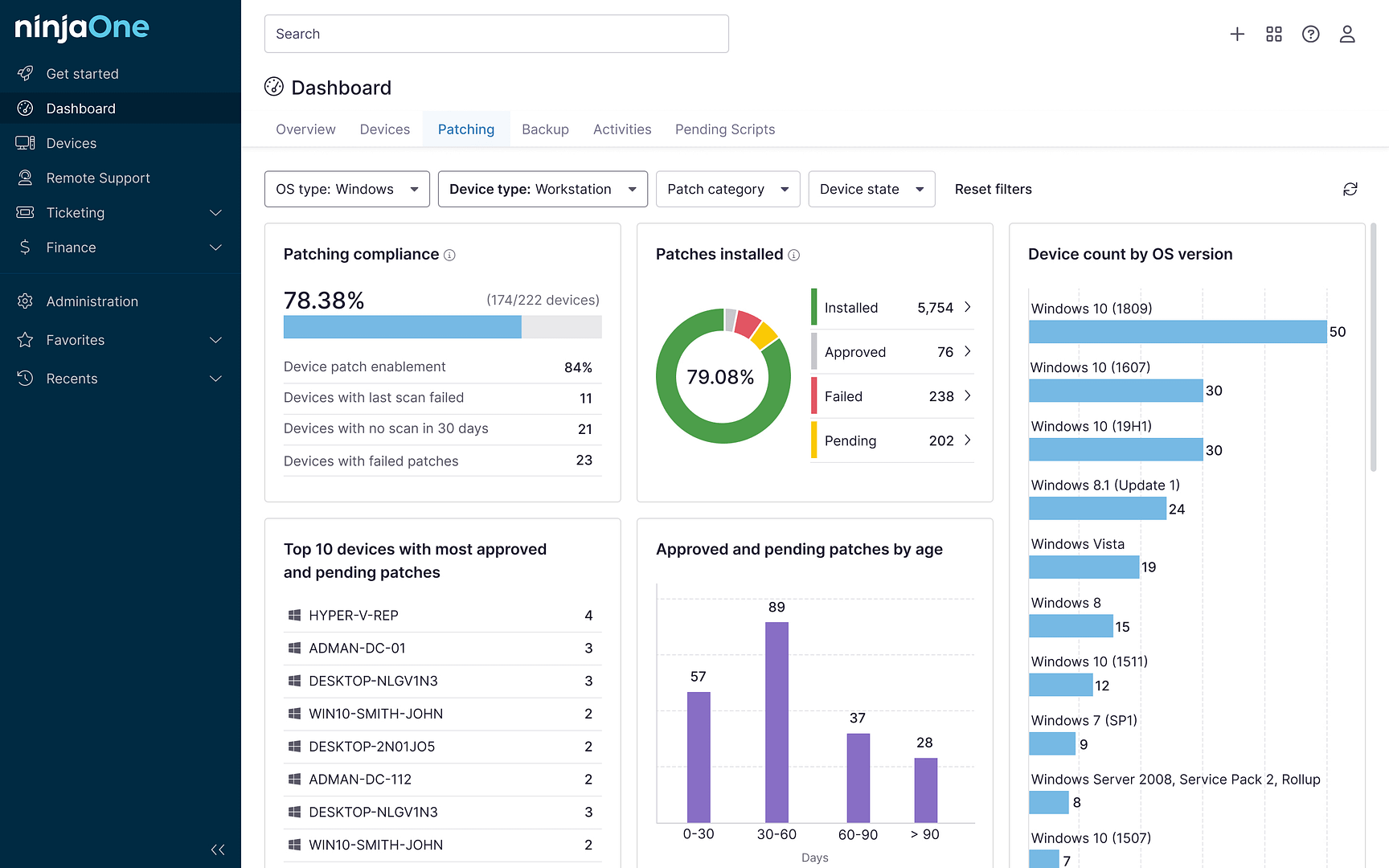

1) Ninja Dataskydd

NinjaOnes egen programvara för säkerhetskopiering i molnet är en fil & mapplösning som gör det möjligt för tekniker att fjärrkonfigurera och administrera säkerhetskopieringar på Windows-, Mac- och Linux-enheter. Ninja Data Protection är en ”ställ in och glöm” lösning som skannar slutpunkter och upptäcker filändringar så att endast filer som ändrats säkerhetskopieras. Med bara några få klick kan användarna ställa in smart schemaläggning, inbyggd komprimering och säkerhetskopiering på blocknivå för att skydda kunddata utan att påverka kundnätverken. Alla data krypteras i rörelse och i vila via säker AES 256-bitars kryptering från början till slut. Ninjas säkerhetsrutiner följer och överträffar de strängaste standarderna för efterlevnad av dataskydd.

2) Veeam Backup

Veeam erbjuder en konkurrenskraftig säkerhetskopieringslösning som har gjort framsteg tack vare sina molnbaserade verktyg och sitt starka supportteam. Användarna rapporterar att implementeringen har varit ganska enkel, även om stora företag med komplex eller åldrande infrastruktur kan stöta på problem.

3) Acronis Cyber Backup

Acronis är ett annat starkt val när det gäller molnbackuplösningar och har lyckats med en relativt lättanvänd och flexibel backuplösning. Användarna rapporterar en något sämre kvalitet på kundtjänsten än genomsnittet och vissa användare upplever långa väntetider och obesvarade frågor.

Slutsats

En plan för säkerhetskopiering och katastrofåterställning (BDR) är en viktig del av IT-hanteringsprocessen, och eftersom affärsförstörande händelser som ransomware blir allt vanligare och allvarligare har det aldrig varit viktigare att implementera den. Nya säkerhetskopieringsprogram i molnet, som Ninja Data Protection, har gjort det enklare än någonsin att utföra säkerhetskopiering av data, och eftersom de är så tillgängliga bör inget företag vara utan detta.

Ninja Data Protection utvecklades i NinjaOne-plattformen, vilket ger en sömlös användarupplevelse och samverkan som gör det möjligt för tekniker att vara mer effektiva och intelligenta när det gäller säkerhetskopiering av kritisk företagsdata. Starta en gratis provperiod idag för att börja förändra ditt företag med NinjaOne.