För närvarande är Microsoft Windows det mest populära operativsystemet i USA, med en marknadsandel på 32,63%. På grund av den ökande BYOD-trenden (Bring Your Own Device) och en ökning av distansarbete använder många anställda nu Windows-enheter för att komma åt organisationsdata och utföra affärsuppgifter. För att skydda konfidentiella data och säkra dessa fjärrenheter är organisationer beroende av Windows Mobile Device Management (MDM).

Vad är Windows MDM?

Windows MDM är ett verktyg för hantering av mobila enheter för Windows-enheter. Med Windows MDM kan organisationer hantera, säkra, styra och få åtkomst till fjärrenheter. Med hjälp av Windows MDM kan organisationer stödja de Windows-fjärrenheter som krävs för BYOD-rutiner (Bring Your Own Device), distansarbete och hybridarbete.

Hur fungerar Windows MDM?

Windows MDM fungerar genom att använda en inbyggd hanteringskomponent för att kommunicera med fjärrenheter. Denna hanteringskomponent består av två delar, nämligen registreringsklienten och hanteringsklienten. Registreringsklienten registrerar fjärrenheter i Windows MDM och konfigurerar enheten så att den kan kommunicera med servern för företagshantering. Hanteringsklienten utför MDM-funktioner genom att kommunicera med hanteringsservern.

Om en organisation vill hantera Windows MDM via ett verktyg från tredje part kan den göra det genom att använda Windows MDM-protokollet. Den inbyggda hanteringskomponenten kommer att kunna kommunicera med kompatibla verktyg från tredje part för att utföra MDM-funktioner.

Huvudfunktioner för Windows MDM

MDM fungerar som ett verktyg för säkerhet, hantering och support för fjärrenheter. Några av de viktigaste funktionerna i Windows MDM är:

-

Registrering och konfiguration av enheter

Innan IT-administratörer kan använda MDM måste de registrera och konfigurera sina företags- eller BYOD-enheter. När enheterna har registrerats i MDM-programmet och konfigurerats på rätt sätt kan IT-teamen använda alla funktioner i MDM.

-

App- och enhetshantering

Med MDM kan IT-administratörer övervaka och hantera användningen av applikationer och enheter, vilket liknar RMM. På så sätt kan IT-teamen se till att applikationer och enheter används på ett tryggt och säkert sätt.

-

Säkerhetspolicyer och uppgifter

Med hjälp av MDM kan IT-avdelningar och tjänsteleverantörer genomdriva säkerhetspolicyer och uppgifter på endpoints oavsett var enheterna befinner sig. Detta gör det möjligt för enhetsanvändare att komma åt företagsdata på fjärrenheter utan att skapa säkerhetsrisker.

-

Övervakning av enhetens hälsa och prestanda

Eftersom MDM övervakar enheternas hälsa och prestanda kan IT-administratörer snabbt bekräfta om endpointsna fungerar som de ska eller inte. Om några problem upptäcks med fjärrenheter kommer en MDM-lösning att meddela dig så snart som möjligt.

-

Fjärråtkomst och fjärrstyrning

MDM är ett verktyg som går hand i hand med bästa praxis för fjärråtkomst, och det gör det möjligt för IT-team att fjärråtkomst till enheter snabbt och säkert. Oavsett var ditt IT-team befinner sig kan de komma åt enheter när som helst och var som helst med MDM.

-

Teknisk support och felsökning

MDM gör det möjligt för IT-team att tillhandahålla teknisk support och felsökning på distans. När det uppstår fel på enheterna kan IT-administratörerna ge den support som krävs för att lösa problemen.

-

Spårning och övervakning av plats

MDM övervakar och hanterar många fjärrenheter, inklusive smartphones. Det är ingen hemlighet att 70 miljoner smartphones försvinner varje år, och vissa av dessa enheter innehåller företagsdata. IT-avdelningar och IT-partners kan ställa in platsspårning och övervakning med MDM för att hitta och säkra borttappade enheter.

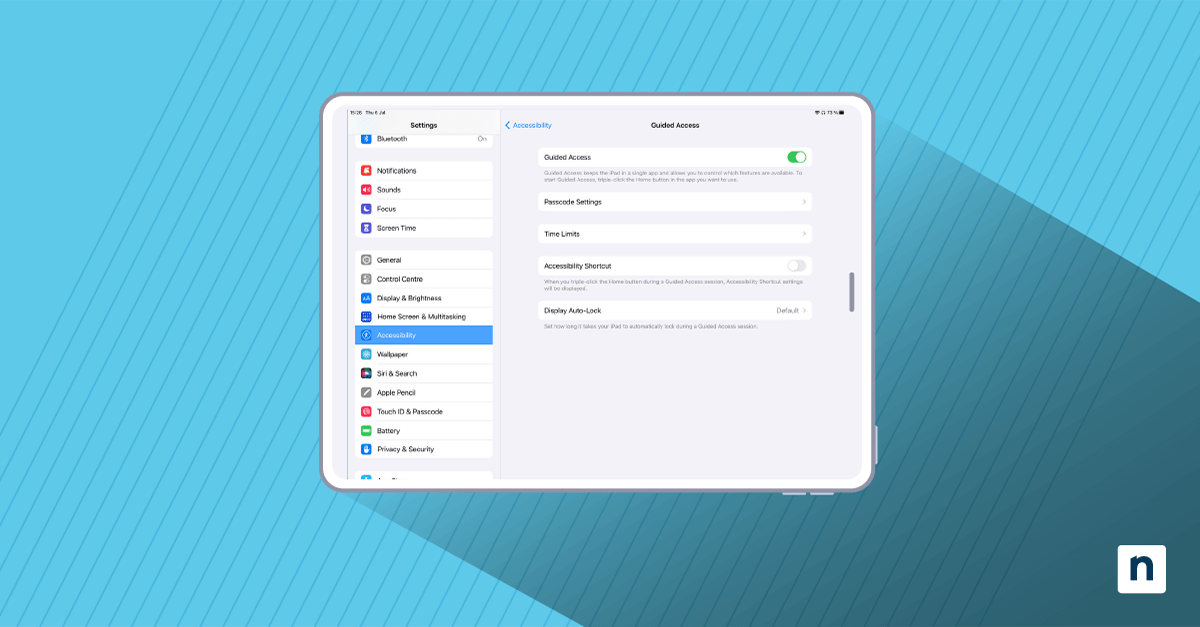

Så här ställer du in Windows MDM

För att konfigurera MDM för Windows kan IT-administratörer använda Windows-protokollet för enhetsregistrering. Detta protokoll registrerar enheter med DMS via en registreringstjänst (ES). Nästa steg handlar om att konfigurera och registrera enheter i din MDM-lösning, och de specifika processerna för detta skiljer sig åt beroende på vilken lösning du använder. Efter att ha registrerat enheter kommer IT-team att kunna använda Windows MDM för att hantera och säkra fjärranslutna endpoints.

Är hantering av mobila enheter bara för Windows-enheter?

Hantering av mobila enheter är inte bara för Windows-enheter, och IT-team kan använda MDM för iOS, MDM för iPadOS, MDM för Android och andra operativsystem. Faktum är att IT-administratörer till och med kan använda MDM för hybrida IT-miljöer som använder flera operativsystem. Ett IT-team kan t.ex. använda MDM för att hantera och säkra både Windows- och iOS-enheter om organisationen och medarbetarna föredrar att använda båda.

Hantering av enhetens livscykel för Windows-enheter

MDM hjälper inte bara till att hantera en enhet när den används, utan ger även stöd under enhetens hela livscykel. Oavsett om en enhet är helt ny eller redan används kan du implementera MDM i alla skeden av enhetens livscykel. De fyra stegen nedan visar hur MDM bidrar till livscykelhanteringen av Windows-enheter:

1) Registrering och konfiguration av enheter

Efter att ha fått en ny slutpunkt måste IT-administratörer påbörja enhetsregistrerings- och konfigurationsprocesser. När en ny enhet introduceras i en organisation kan IT-teamen använda MDM för att konfigurera och registrera enheten i specifika applikationer eller program.

2) Hantering och övervakning av applikationer och enheter

När en mobil enhet används förlitar sig IT-avdelningar och IT-partners på MDM för att övervaka och hantera enheten och dess applikationer. Några åtgärder som IT-team kan utföra med MDM inkluderar fjärrinstallation eller borttagning av applikationer, spårning av enhetens användning eller plats, schemaläggning av uppdateringar med mera.

3) Policyer för säkerhet och efterlevnad

Eftersom endpoints som använder MDM är fjärranslutna och inte skyddade lokalt, måste IT-personal se till att alla säkerhetsåtgärder är på plats. En MDM-lösning gör det möjligt för IT-administratörer att konfigurera kryptering, fjärrlåsa eller radera enheter och skicka säkerhetsuppdateringar eller korrigeringar.

4) Utrangering eller avveckling av enhet

När en enhet tappas bort, blir stulen eller inte längre behövs kan IT-administratörer använda MDM för att ta bort slutpunkten på ett tryggt och säkert sätt. MDM gör det möjligt för IT-team att fjärrlåsa eller radera en enhet från all konfidentiell data, ta bort konfigurationer eller profiler och återställa enheten vid behov.

Skydda alla dina enheter med Windows MDM-programvara och RMM

När ditt IT-team använder MDM kan de fjärrkonfigurera, övervaka, hantera, säkra och styra mobila enheter från vilken plats som helst.

För att säkerställa att alla endpoints förblir säkra och skyddade rekommenderas att MDM och RMM används tillsammans. Med en tillförlitlig RMM-lösning, som NinjaOne RMM och NinjaOne MDM, har IT-personal alla verktyg de behöver för att hantera och säkra endpoints från vilken plats som helst och när som helst. Prova NinjaOne MDM idag för att se hur dessa två verktyg kan ta din IT-hantering till en helt ny nivå.